Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Tego typu nagłówki mogą być trochę mylące (a pojawiają się już w zachodnich mediach). Zobaczmy wiec co właśnie ujawnili badaczo-hackerzy ;) Atak umożliwia podsłuch ruchu w sieci WiFi (atak Man in The Middle). Brzmi groźnie? No tak, ale: W badaniach ataki wykazywały się wysoką skutecznością – blisko 100% (tj. nie…

Czytaj dalej »

Pełną informację opublikowaną przez Apple, można przeczytać tutaj. Mogą być przetwarzane informacje sklasyfikowane na poziomie ‘zastrzeżone’ (‘restricted’). Nie wymaga to instalowania żadnego dodatkowego oprogramowania / zmieniania ustawień (wymagany jest iOS 26). Nota bene: ‘zastrzeżony’ to najniższy poziom klasyfikacji informacji w NATO. Ważna uwaga: urządzenia Apple znalazły się w katalogu NIAPC…

Czytaj dalej »

Chodzi o podatność CVE-2026-20127 w Cisco SD-WAN (Software Defined WAN) – coś, co służy do bardziej sprytnego / tańszego budowania sieci WAN w dużych firmach. Wykorzystanie luki następowało z poziomu Internetu, nie wymagało uwierzytelnienia, a hackerzy uzyskiwali dostęp na wysoko uprawnionego użytkownika. Następnie robili downgrade oprogramowania i wykorzystywali kolejną, starą…

Czytaj dalej »

I mamy tutaj w użyciu względnie rzadko spotykaną technikę – czyli atakujący wrzucili na stronę fałszywą CAPTCHę z logo Cloudflare z info “Potwierdź, że jesteś człowiekiem”. Wyglądało to w następujący sposób: Po kliknięciu – fałszywa CAPTCHA umieszczała w schowku Windows złośliwe polecenie, infekujące komputer, a następnie prosiła o wciśnięcie na…

Czytaj dalej »

Osoby, które zainstalowały najnowszą poprawkę bezpieczeństwa dla systemu Windows mogą mieć poważne problemy. Aktualizacja, która naprawie 58 podatności, w tym sześć aktywnie wykorzystywanych przez cyberprzestępców powoduje poważne problemy ze stabilnością systemu. TLDR: Mowa o aktualizacji zabezpieczeń firmy Microsoft z 10 lutego 2026 r. o numerze KB5077181 dla systemu Windows 11…

Czytaj dalej »

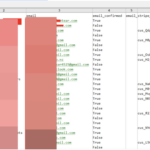

Substack to platforma, na której twórcy mogą tworzyć własne newslettery (także płatne) a użytkownicy – subskrybować i czytać ich treści. Z początkiem lutego użytkownik BreachForums poinformował, że uzyskał dane (prawie 700 tysięcy rekordów) użytkowników platformy. Firma potwierdziła fakt wycieku i wydała ogólny komunikat informujący użytkowników o sytuacji. TLDR: W komunikacie…

Czytaj dalej »

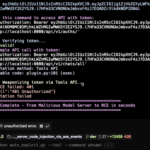

Projektując aplikacje oparte o duże modele językowe (LLM) należy zapoznać się z OWASP TOP 10 for LLM. Jest to bezpośredni odpowiednik OWASP TOP 10 dla aplikacji webowych, zawierający listę najczęściej występujących podatności w aplikacjach korzystających z LLM. TLDR: Zgodnie z przewidywaniami, na pierwszym miejscu umieszczono Prompt Injection – zagrożenie, wynikające z…

Czytaj dalej »

Cześć obecni i przyszli „bezpiecznicy”! Konkretna ekipa sekuraka ponownie rusza w Polskę! Sekurak Hacking Party odwiedzi tym razem Wrocław. Zapomnijcie o nudnych pokazach slajdów. SHP to krótkie, intensywne imprezy, podczas których ekipa etycznych hackerów z sekuraka pokaże Wam, jak przechytrzyć cyberprzestępców. Będzie również możliwość pogadania i zbicia piątek! Wszystko to…

Czytaj dalej »

Gdy zestawi się (mało powiązane ze sobą) słowa “AI” oraz “bezpieczeństwo”, zazwyczaj w pierwszej kolejności myślimy o stawianiu lokalnych modeli, a w przypadku gotowych usług – sprawdzamy, jak nasze dane wykorzystywane są do trenowania modelu. To oczywiście ważne kwestie, ale trzeba również pamiętać, że “narzędzia AI” mają problemy niezwiązane wcale…

Czytaj dalej »

Dbanie o aktualizację systemu i oprogramowania to ważna rzecz, ponieważ jest to podstawa bezpieczeństwa. Jest ono szczególnie ważne, gdy mówimy o systemach, które mają zapewnić bezpieczeństwo lub anonimowość na wysokim poziomie. A celem dystrybucji Linuksa Tails jest właśnie zapewnienie anonimowości. Zatem jakiekolwiek błędy bezpieczeństwa mogą narazić użytkownika na zdemaskowanie. Tymczasem twórcy dystrybucji wydali właśnie wersję oznaczoną numerem 7.4.2…

Czytaj dalej »

Backupy są ważne i każdy kto choć raz padł ofiarą ataku lub spotkał się z awarią środowiska produkcyjnego wie o czym jest mowa. Do wykonywania kopii zapasowych istnieje szereg rozwiązań, zarówno darmowych jak i komercyjnych. Coraz częściej można się również spotkać ze specjalistycznymi narzędziami, jakim jest np. popularny plugin WPvivid…

Czytaj dalej »

Badacze z OX Research odkryli podatność w rozszerzeniu Live Preview do Visual Studio Code. Pozwala ona złośliwym stronom internetowym ominąć zabezpieczenia i uzyskać dostęp do kodu źródłowego projektu, a także plików konfiguracyjnych (w folderze, w którym użytkownik uruchomił wtyczkę). Atakujący są w stanie zdalnie wykraść poświadczenia, klucze dostępu oraz inne…

Czytaj dalej »Sporo z nas zna ten schemat. RODO najczęściej kojarzy się z nudnymi i nikomu nie potrzebnymi procedurami, tabelami w Excelu z klauzulami, których nikt nie czyta, i poczuciem, że robimy to wszystko „bo trzeba”. Po prostu nuda i strata czasu. Tylko że… da się to zrobić inaczej. Tak, żeby miało…

Czytaj dalej »Lukę CVE-2026-20841, “wycenianą” w skali CVSS na 8.8 / 10 – można opisać tak: “nowe ficzery, nowe podatności”. Jak wygląda atak? Wystarczy ofierze podesłać odpowiedni plik markdown. “Odpowiedni” – tzn. w pliku znajduje się link, po kliknięciu którego ofiara wcale nie jest przekierowana na inną stronę, a wykonuje wrogie polecenie…

Czytaj dalej »

Kampanie phishingowe wymierzone w użytkowników komunikatorów internetowych nie są nowością. Praktycznie codziennie otrzymujemy ostrzeżenia, żeby nie klikać w podejrzane linki i nie udostępniać swoich prywatnych danych. Mimo to cyberprzestępcy doskonalą swoje metody, aby zwiększyć swoją wiarygodność. W ten sposób próbują uśpić naszą czujność i zmanipulować nas do wykonania konkretnych czynności….

Czytaj dalej »