Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Wraz z wprowadzeniem restrykcji dotyczących eksportu procesorów graficznych (GPU) – zapoczątkowanych przez USA w 2022 rok i drastycznie zaostrzonych rok później – układy takie jak NVIDIA H100 i H200 stały się towarem deficytowym. Dla większości krajów zostały wprowadzone limity ilościowe, nakładające maksymalna liczbę sztuk, którą dany region może zaimportować w…

Czytaj dalej »

Sprawę opisuje właśnie amerykański Departament Sprawiedliwości. A więc po kolei: Pierwszym krokiem było wyprodukowanie przez AI “setek tysięcy” utworów muzycznych. Utwory były następnie wrzucane na platformy: Spotify, Amazon Music, Apple Music oraz YouTube. Nazwy artystów też były fejkowe – Calm Baseball, Calm Connected, Calm Knuckles, Calliope Bloom, Calliope Erratum, Callous,…

Czytaj dalej »

Projektując aplikacje oparte na dużych modelach językowych (LLM) często mogą pojawić się trudności związane z efektywnym debugowaniem oraz testowaniem przepływu danych. W przypadku mniej skomplikowanych narzędzi można do tego celu użyć środowiska IDE (Integrated Development Environment). TLDR: Jeśli mowa o złożonych rozwiązaniach, integrujących modele językowe z bazami wektorowymi (architektura RAG)…

Czytaj dalej »

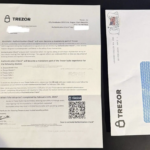

Myli się ten, kto uważa, że pozostawanie off-line może zagwarantować bezpieczeństwo. Na pewno nie jest tak w świecie kryptowalut. Ostatnia kampania przypuszczona na użytkowników portfeli sprzętowych Trezor i Ledger bezlitośnie zadaje kłam temu twierdzeniu. TLDR: Sprzętowe portfele kryptowalutowe to fizyczne urządzenia zaprojektowane do bezpiecznego przechowywania prywatnych kluczy i do bezpiecznego…

Czytaj dalej »

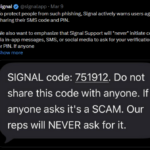

Komunikatory internetowe takie jak Signal oraz WhatsApp są często wykorzystywane przez grupy APT w prowadzonych kampaniach cyberprzestępczych. To właśnie za ich pośrednictwem atakujący nawiązują kontakt z celem, aby wyłudzić poświadczenia logowania czy też podjąć działania zmierzające do przejęcia konta użytkownika. Biorąc pod uwagę skalę ataków oraz ich skuteczność, mogłoby się…

Czytaj dalej »

Jeżeli nadal korzystacie z Windows 10 w wersji 21H2 lub 22H2 to musimy was zmartwić. Aktualizacja KB5068164 wydana w październiku 2025 r. zawiera poważny błąd, uniemożliwiający uruchomienie środowiska odzyskiwania systemu Windows (WinRE). Komizm sytuacji polega na tym, że poprawka, która miała załatać wykryte dziury oraz usprawnić proces naprawiania systemu, zafundowała…

Czytaj dalej »

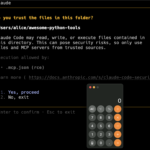

Badacze z Check Point Research odkryli podatności w Claude Code (Anthropic), które pozwalają atakującym na zdalne wykonanie kodu i kradzież kluczy API. Luki wykorzystują różne mechanizmy konfiguracji, w tym Hooks, serwery Model Context Protocol (MCP) oraz zmienne środowiskowe – umożliwiając wykonywanie poleceń i wykradanie poświadczeń, gdy użytkownik otworzy złośliwe repozytorium….

Czytaj dalej »

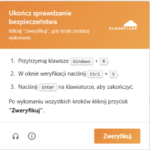

Tym razem chodzi o stronę gminy Długołęka. Nasz czytelnik poinformował nas o takim incydencie: wchodzisz na stronę gmina[.]dlugoleka[.]pl i od razu pojawia się prośba o potwierdzenie, że jesteś człowiekiem: No dobra, nie ma tu nic podejrzanego, klikamy dalej a tu coś takiego: W momencie kliknięcia checkboxu na poprzednim zdjęciu, zainfekowana…

Czytaj dalej »

O incydencie ransomware szpital informuje na swojej stronie: Szpital Wojewódzki w Szczecinie padł ofiarą ataku cyberprzestępców, którzy w nocy z soboty na niedzielę (7/8 marca) zainfekowali system informatyczny placówki, szyfrując część danych i blokując do nich dostęp. W efekcie ataku Szpital Wojewódzki pilnie wdrożył procedury awaryjne w tym m.in. przejście…

Czytaj dalej »

Śledząc aktywne kampanie cyberprzestępcze biorące na cel użytkowników smartfonów, jesteśmy przyzwyczajeni że malware jest najczęściej dostarczany za pomocą phishingu (link do pobrania złośliwego oprogramowania), czy też jako złośliwa aplikacja dostępna w AppStore i Google Play. TLDR: Istnieją również bardziej wyrafinowane metody, gdzie użytkownik nie musi wykonać żadnej interakcji, a cała…

Czytaj dalej »

Chcesz ogarnąć ze mną niezbędne umiejętności dotyczące AI w 2026 roku i tym samym nie zostać w tyle? 24 kwietnia startuje kolejna edycja szkolenia ze mną, Tomkiem Turbą – Narzędziownik AI 2.0 Reloaded! To najbardziej kompletne szkolenie z AI w Polsce. Składa się z aż czternastu sesji, trwających po dwie…

Czytaj dalej »

Chodzi o firmę Planet Labs, która opisuje swoje usługi jako “AI-Powered Earth Intelligence”. Na ów “Earth Intelligence” składa się flota kilkuset satelitów, które fotografują każdy skrawek ziemi “minimum raz dziennie”. Firma zaczęła od sprzedaży danych w celu badań klimatu i ogólnie ochrony planety. To szczytne cele, ale po pewnym czasie…

Czytaj dalej »

O temacie informuje Google. W szczególności całość była użyta na pewnym zhackowanym ukraińskim serwisie (w połowie 2025). Schemat działania – użytkownicy, którzy wchodzili na stronę z telefonu byli: Wskazuje się tutaj zaawansowaną rosyjską grupę hackerską o kryptonimie: UNC6353. Czyli mamy rosyjską grupę atakującą cały świat? ;) Sytuacja jest nieco bardziej…

Czytaj dalej »

Szpiegostwo technologiczne, wykradanie danych stanowiących tajemnicę przedsiębiorstwa, czy też inne działania ukierunkowane na pozyskiwanie informacji to zagrożenia, z którymi musi się zmierzyć każdy, kto wprowadza na rynek innowacyjne rozwiązania. Dla liderów w branży taki wyciek nie oddziałuje tylko na wizerunek firmy, ale stanowi realne ryzyko upadku biznesu. TLDR: o tej…

Czytaj dalej »

O zaletach i wadach edytorów kodu można by pisać wiele. Praktycznie każdy deweloper posiada swoje ulubione środowisko pracy i co ciekawe różnorodność w doborze edytorów jest naprawdę duża. Obecnie na rynku istnieje szereg narzędzi ułatwiających pracę programisty. Stosunkowo dużą sympatią i popularnością zarówno wśród programistów jak i bezpieczników cieszy się…

Czytaj dalej »