Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Gdy myślimy o bezpieczeństwie AI, często przychodzą nam do głowy hasła takie jak “jailbreaking”, “prompt injection” i zabezpieczenia po stronie samych modeli językowych. Warto jednak pamiętać, że “narzędzia AI” mają również problemy niezwiązane wcale z AI. Znany wielu programistom, wspierany przez LLM edytor kodu Cursor przechowuje klucze API w bazie…

Czytaj dalej »

Bardzo dawno czegoś takiego nie było. Chrome załatał właśnie bardzo dużą paczkę podatności: Z czego 3 są krytyczne (za zgłoszenie jednej wypłacono $43000 nagrody) oraz 31 poważnych (tzw. High). Jak widać na zrzucie powyżej, dużo luk zostało wykrytych wewnętrznie przez zespół Google. Łatajcie się do Chrome 148.0.7778.96/97. ~ms

Czytaj dalej »![Wchodzisz na stronę juwenaliów… a tu taka niespodzianka [możliwa infekcja malware] Wchodzisz na stronę juwenaliów… a tu taka niespodzianka [możliwa infekcja malware]](https://sekurak.pl/wp-content/uploads/2026/05/juwenalia-150x150.jpeg)

Patryk przesłał nam informację o infekcji strony rzeszowskiejuwenalia[.]pl Nasz czytelnik odwiedził tę stronę i natknął się na taki widok: Sam obrazek jeszcze niewiele zdradza, ale… po kliknięciu strona prosiła aby nacisnąć kolejno klawisze: Windows+R, Ctrl+V oraz enter. O co tutaj technicznie chodzi? Po kliknięciu: I’m not a robot – strona…

Czytaj dalej »

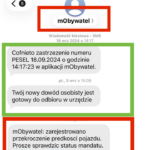

Rafał podesłał nam takiego SMSa: Zwróć uwagę na to, że: Wygląda to w następujący sposób: I dalej: Pamiętaj, że ~dowolną nazwę nadawcy SMSa można sfałszować. Nie podawaj danych karty płatniczej / danych logowania do banku – na stronach, których nie znasz! ~ms

Czytaj dalej »

Badacze bezpieczeństwa z CTM360 opublikowali raport zawierający szczegóły kampanii wymierzonej w użytkowników Telegrama. Złośliwa infrastruktura, nazwana przez analityków FEMITBOT jest dystrybuowana za pomocą Telegram Mini Apps, czyli lekkich aplikacji webowych osadzonych wewnątrz komunikatora. Ich głównym przeznaczeniem jest wsparcie użytkownika poprzez oferowanie m.in. narzędzi biznesowych, obsługę płatności, portfele kryptowalutowe dostosowane stylem…

Czytaj dalej »

Badacz bezpieczeństwa Jeremy Brown, znany z odkrywania luk (memory corruption) w ogólnodostępnych narzędziach, po raz kolejny udowodnił, że innowacyjne metody oraz nieszablonowe działania pozwalają wychwycić błędy, które przez lata pozostawały niewidoczne. Korzystając ze wsparcia sztucznej inteligencji udało mu się wykryć poważną podatność w silniku Ollama, skutkującą możliwym wyciekiem danych z…

Czytaj dalej »

Jako partner medialny konferencji IT Unplugged 2026 zapraszamy na konkretne, techniczne sesje – w tym wystąpienia Michała Sajdaka i Tomasza Turby o analizie realnych incydentów i starciu hakerów ze sztuczną inteligencją. Poniżej znajdziecie skrót najważniejszych punktów agendy od organizatorów: Co łączy olimpijskiego mistrza świata w żeglarstwie, eksperta od ataków socjotechnicznych,…

Czytaj dalej »

Mechanizm CAPTCHA to nic innego jak proste zadania polegające na przepisaniu zniekształconych wyrazów, zaznaczeniu niepasujących elementów lub odpowiednim ustawieniu brakującego obrazka. Stał się na tyle popularny i powszechny, że wykonujemy go niemal mechanicznie bez większego zastanowienia. Rozwiązujemy zadanie, zaznaczamy checkbox (o ile taki istnieje), że “jesteśmy człowiekiem” i czekamy na…

Czytaj dalej »

Badacze z StepSecurity odkryli złośliwe aktualizacje pakietu pgserve w npm. Jest to narzędzie do uruchamiania lokalnych baz PostgreSQL do developmentu / testów. Zainfekowane wersje (1.1.11, 1.1.12 i 1.1.13) wstrzykują 1143-liniowy skrypt wykradający poświadczenia użytkownika. Jest on uruchamiany przy instalacji przez hook postinstall. TLDR: Nie jest to jednak “zwykły” infostealer, bo…

Czytaj dalej »

Nieraz pisaliśmy już o złośliwych wtyczkach, które choć zdawały się być (i czasem przez długi czas były) nieszkodliwe, tak naprawdę wykradały dane swoim użytkownikom. Badacze z Socket zidentyfikowali 108 złośliwych rozszerzeń do Chrome, które – choć publikowane z pięciu różnych kont – kontaktują się z tą samą infrastrukturą C2. Łącznie…

Czytaj dalej »

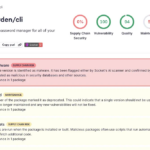

Badacze z Socket odkryli złośliwą aktualizację dla Bitwarden CLI (interfejs do obsługi menedżera haseł Bitwarden w terminalu). Najprawdopodobniej jest to atak związany z trwającą kampanią supply chain, w ramach której wcześniej atakowano infrastrukturę Checkmarx. TLDR: Rys. 1 – detekcja przez skaner Socket, źródło: socket.dev Wersja pakietu, o której mowa, to…

Czytaj dalej »

Europol koordynuje globalną operację PowerOFF, w ramach której służby z 21 krajów – w tym polskie CBZC – od 2022 roku współpracują przy likwidacji infrastruktury służącej do przeprowadzania ataków DDoS. Podczas tegorocznej realizacji zidentyfikowano ponad 75 tysięcy użytkowników zaangażowanych w nielegalną działalność. Ponadto zatrzymano 4 osoby, dokonano 25 przeszukań oraz…

Czytaj dalej »

RODO pomimo oczywistych obowiązków wniosło w naszą przestrzeń wiele istotnych korzyści. Od czasu wejścia w życie rozporządzenia o ochronie danych osobowych każda firma, która przetwarza dane klientów, ma obowiązek nie tylko zabezpieczać je przed wyciekiem, ale też informować o incydencie, gdy do niego dojdzie. Właśnie z taką sytuacją mierzy się…

Czytaj dalej »

Gdy pada pytanie, czy sieć firmowa obsługuje IPv6, odpowiedź większości administratorów jest krótka: „Nie wdrażaliśmy”. I, technicznie rzecz biorąc, mają rację. Nikt nie konfigurował routera brzegowego do rozgłaszania prefiksu IPv6. Nikt nie stawiał serwera DHCPv6. Nie ma żadnej polityki adresowania w tej przestrzeni. Problem w tym, że IPv6 nie czeka…

Czytaj dalej »

Początkowo informacja na temat wykrycia (kolejnej) podatności w Telnetd przeszła bez echa. Wszak Telnet to bardzo stary protokół. Niska popularność rozwiązania może tłumaczyć, dlaczego problem początkowo nie wzbudził większego zainteresowania… TLDR: Telnet to rozwiązanie, które swoje największe triumfy święciło w czasach, kiedy nikomu jeszcze nie śnił się powszechny dostęp do…

Czytaj dalej »