Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Open WebUI to otwartoźródłowa, samodzielnie hostowana platforma AI. Można korzystać z niej na własnym serwerze, ale również lokalnie na urządzeniu. Obsługuje różne interfejsy LLM, takie jak Ollama i API kompatybilne z OpenAI. TLDR: W październiku 2025 badacz zgłosił podatność XSS występującą w aplikacji. 21 października została załatana, a 7 listopada…

Czytaj dalej »Ponad tysiąc programistów, analityków, projektantek i strategów zmierzy się z realnymi wyzwaniami polskiej administracji. Wśród nich: cyfrowe bezpieczeństwo strażaków, lokalizowanie zgubionych przedmiotów i wykrywanie przemytniczych anomalii. HackNation 2025 to pierwszy ogólnopolski hackathon wdrożeniowy realizowany przez i dla administracji publicznej – a nie tylko konkurs na śmiałe pomysły, które trafią „do…

Czytaj dalej »

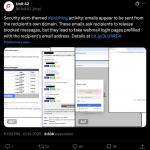

Badacze z Unit42 ostrzegają na X o nowej kampanii phishingowej, w której cyberzbóje podszywają się pod powiadomienia o „niedostarczeniu wiadomości” z filtrów antyspamowych wewnątrz organizacji. Celem jest zwabienie ofiary na stronę phishingową, która kradnie dane logowania. Malwarebytes opublikował na swoim blogu analizę jednej z takich wiadomości. W komunikacie przesłanym do…

Czytaj dalej »

14 listopada firma Logitech potwierdziła, że doszło do wycieku danych. Według komunikatu prasowego incydent nie miał wpływu na produkty, działalność biznesową ani procesy produkcyjne. Wyciek miał objąć “ograniczone informacje o pracownikach i konsumentach oraz dane dotyczące klientów i dostawców”. Firma deklaruje, że nie znalazły się w nim numery dowodów/paszportów ani…

Czytaj dalej »Jeden z naszych czytelników przesłał do nas wiadomość, zawierającą m.in. takie informacje: Przed publikacją notki, zadaliśmy pytania Totalizatorowi Sportowemu; otrzymaliśmy po ~krótkim czasie następujące odpowiedzi: [sekurak] Czy incydentem bezpieczeństwa objęci zostali wszyscy pracownicy/współpracownicy (lub większość) – czy np. tylko niewielki ich procent? [Totalizator Sportowy – TS] Incydent dotyczył danych niewielkiej…

Czytaj dalej »

Zagrożenie dezinformacją i propagandą nie dotyczy wyłącznie dużych portali czy social mediów. Organizacja IFTAS (Independent Federated Trust and Safety) informuje o trwającej od września kampanii dotyczącej zamieszczania rosyjskiej propagandy w mniejszych sieciach społecznościowych. TLDR: Tym razem na celowniku są sieci Bluesky oraz Mastodon. Wykorzystywany jest fakt, że serwery Mastodon są często prowadzone…

Czytaj dalej »

Microsoft ogłosił udostępnienie nowej funkcji w Teams, która automatycznie blokuje zrzuty i nagrywanie ekranu podczas spotkań. Zmiana miała być wprowadzona w lipcu 2025 roku, jednak ostatecznie termin wdrożenia został przesunięty na listopad 2025 roku. Organizatorzy i współorganizatorzy spotkań na Teams będą mogli ograniczyć dostęp do wizualnych treści, uniemożliwiając przechwytywanie ekranu…

Czytaj dalej »

Google informuje o wydaniu nowej wersji najpopularniejszej obecnie na świecie przeglądarki, czyli Google Chrome. Załatane zostały dwa błędy sklasyfikowane na poziomie wysokim, przy czym – jak informuje Google – jedna z podatności jest aktywnie wykorzystywana. Załatane podatności oznaczone zostały CVE-2025-13223 oraz CVE-2025-13224. Użytkownicy Chrome oraz Chromium powinni jak najszybciej zaktualizować przeglądarki do…

Czytaj dalej »

Już 26 listopada 2025 r. odbędzie się konferencja “Nowe Horyzonty Biometrii“, inicjatywa poświęcona odpowiedzialnemu i świadomemu wykorzystaniu technologii biometrycznych. Wydarzenie organizowane przez Urząd Ochrony Danych Osobowych oraz Fundację AI One Health zgromadzi przedstawicieli administracji, nauki, biznesu, medycyny oraz organizacji społecznych, tworząc unikatową przestrzeń do rozmowy o bezpieczeństwie, etyce i przyszłości…

Czytaj dalej »

Cisco Catalyst Center jest platformą służącą do zarządzania siecią (Network Management System), wykorzystującą sztuczną inteligencję do łączenia, zabezpieczania i automatyzacji operacji sieciowych. Dostępna jest w trzech wariantach wdrożeniowych: fizyczny appliance, wirtualny appliance oraz w wersji chmurowej. Wykryta podatność dotyczy wariantu wirtualnego wdrażanego na hypervisorze VMware ESXi, umożliwiającego uruchomienie platformy w…

Czytaj dalej »

Badacze bezpieczeństwa z Check Point odkryli nową kampanię phishingową, która wykorzystuje Meta Business Suite do dostarczania wiadomości z linkami do złośliwych stron. Meta Business Suite, to narzędzie dla firm, które skupia najważniejsze funkcje zarządzania Facebookiem i Instagramem w jednym miejscu. Analiza wykazała, że w ramach kampanii rozesłano ponad 40 000…

Czytaj dalej »

Google DeepMind we współpracy z Project Zero zaprojektował zaawansowanego agenta AI – Big Sleep wcielającego się w rolę badacza bezpieczeństwa. Jego głównym zadaniem jest aktywne poszukiwanie podatności zanim zostaną wykorzystane przez atakujących. Zasłynął w listopadzie 2024 r., kiedy to udało mu się wykryć podatność klasy 0-day w silniku bazodanowym SQLite. …

Czytaj dalej »Już 26 listopada 2025 odbędzie się bezpłatne wydarzenie skierowane do nauczycieli. Tematem przewodnim będą cyberbezpieczeństwo oraz kluczowe kompetencje. Regionalny Ośrodek Doskonalenia Nauczycieli i Informacji Pedagogicznej “WOM” organizuje szkolenie dla nauczycieli. W trakcie szkolenia Uczestnicy będą mogli zapoznać się z szansami i ryzykami jakie niesie ze sobą korzystanie z cyfrowego świata, w…

Czytaj dalej »![Krytyczna podatność w Androidzie umożliwia zdalne wykonanie kodu, bez interakcji ze strony użytkownika [CVE-2025-48593] Krytyczna podatność w Androidzie umożliwia zdalne wykonanie kodu, bez interakcji ze strony użytkownika [CVE-2025-48593]](https://sekurak.pl/wp-content/uploads/2025/11/Zrzut-ekranu-2025-11-7-o-13.55.14-150x150.png)

W najnowszym biuletynie bezpieczeństwa, Google zaalarmował o wykryciu luki 0-click w systemie Android, pozwalającą na zdalne wykonanie kodu bez jakiegokolwiek działania ze strony użytkownika. Podatność występuje w komponencie System i została sklasyfikowana jako krytyczna ze względu na możliwość przejęcia pełnej kontroli nad urządzeniem. Jest szczególnie niebezpieczna, ponieważ dotyka aktualnych wersji…

Czytaj dalej »

W październiku skaner Wings (od Koi) wykrył wiele paczek npm, które wysyłały podczas instalacji żądania do zewnętrznych zasobów – wszystkie do tej samej domeny. W trakcie analizy badacze odkryli kampanię, która trwała nieprzerwanie od sierpnia 2025. TLDR: – Badacze wykryli aktywną od sierpnia 2025 kampanię malware PhantomRaven. – Złośliwy kod…

Czytaj dalej »