Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

W Vancouver (Kanada) podczas konferencji CanSecWest 2024 w dniach 20-22 marca 2024 miała miejsce kolejna edycja konkursu Pwn2Own. Są to cykliczne zawody odbywające się od 2007 roku, w których uczestnicy przedstawiają swoje eksploity na podatności typu 0day. Celem ataku jest oprogramowanie (systemy operacyjne, przeglądarki internetowe, programy biurowe) oraz urządzenia takie…

Czytaj dalej »

W świecie dużych modeli językowych (LLM) dynamika zmian jest całkiem spora. Boom na rozwój AI nakręca też wyścig w kierunku coraz ciekawszych ataków skierowanych w akurat tę gałąź technologii. Ostatnio pisaliśmy o tym, jak popularny portal może być wykorzystany do ataków na developerów AI. Jednak infrastruktura oraz same modele mogą…

Czytaj dalej »

Całość procedury jest dość prosta: odczyt bezprzewodowy dowolnej karty, modyfikacja odpowiednich parametrów, zapis bezprzewodowy na nową kartę (która otwiera wszystko w danym hotelu). Podatność występuje w systemie Saflok szwajcarskiego producenta Dormakaba, a badacze wskazuję że podatnych jest “ponad 3 miliony zamków/drzwi hotelowych w 131 krajach” Pewne szczegóły zostały opublikowane tutaj…

Czytaj dalej »

Niektórzy nie mogą już sobie wyobrazić życia bez “inteligentnych” pomocników. Duże modele językowe (LLM – Large Language Models) zyskały bardzo dużo zastosowań w ostatnich latach. Wykorzystywane są do obsługi klientów, generowania niewielkich snippetów kodu, w charakterze osobistych asystentów i nie tylko. Wciąż poprawiane, uczone na coraz większej ilości danych, modele…

Czytaj dalej »

Jak czytamy w nowym regulaminie: “Ukryte kamery monitorujące są surowo zabronione.” (hmmm, ciekawe jak dużą moc prawną ma słowo “surowo” ;-) Do tej pory kamery były dozwolone w “publicznych miejscach” – np. w salonie i nie mogły być “ukryte”. Musiały być też wskazane w ogłoszeniu (czy ktoś z Was widział…

Czytaj dalej »

Zapraszamy Was na pierwszy odcinek MSHP Express. Spodziewajcie się nowych treści w każdą środę. W formie krótkich materiałów video będziemy prezentować naszych prelegentów oraz opowiadać o tym czego możecie się spodziewać na majowym (20.05.2024 r.) Mega Sekurak Hacking Party! Na pierwszy ogień idzie penstester Securitum Robert Kurczek, który przeprowadzi na żywo pentest…

Czytaj dalej »Jeden z czytelników poinformował nas o takim scamie. Materiał wideo wykorzystuje wizerunek Rafała Brzoski. Całość dostępna jest tutaj (uwaga, jeszcze raz – to jest scam; temat zgłoszony do FB) https://www.facebook.com/100084457186405/videos/315721031520526/ Na filmie widać słabą (praktycznie żadną) synchronizację głosu z ruchami ust, ale przy oglądaniu miniaturki, całkiem śmiało ktoś się może…

Czytaj dalej »

Firma Fujitsu sławna jest na całym świecie między innymi za sprawą produkcji półprzewodników, sprzętu komputerowego oraz części usługowej swojej działalności, jak i R&D. Firma działa w ponad stu krajach na całym świecie. Parę dni temu na swojej stronie spółka poinformowała o wykryciu złośliwego oprogramowania na niektórych komputerach firmowych. Przeprowadzone wewnętrzne…

Czytaj dalej »

Jeśli korzystacie z Thunderbirda i jego wbudowanej funkcjonalności OpenPGP do szyfrowania treści to przez ostatnie cztery miesiące mogliście nieświadomie wysyłać wiadomości z tematem pochodzącym od Waszych innych e-maili ze skrzynki. Otwieranie wiadomości zaszyfrowanej przy użyciu PGP, zależnie od jej rozmiaru, może trwać nawet kilka sekund. Zatem Mozilla Thunderbird po odszyfrowaniu wiadomości…

Czytaj dalej »

E-booki Securitum mają na celu przybliżenie wybranych zagadnień z szeroko rozumianego IT w jak najbardziej praktycznym podejściu. Tworzone są dla osób, które potrzebują bodźca, żeby rozpocząć samodzielne zgłębianie jakiegoś tematu, ale albo trochę się wahają przed postawieniem pierwszego kroku, albo nie mają pewności, że to droga dla nich. Książki ukazujące…

Czytaj dalej »

Bezpieczne przechowywanie dóbr oraz dokumentów, zwłaszcza tych mniejszych, łatwych do przeniesienia, od setek lat realizowane jest podobnie. Wzmocniona skrzynia (czasami wielkości całego pomieszczenia), często wykonana z kilku warstw grubej stali rozdzielanych np. betonem, przymocowana do podłoża lub ściany nośnej przy pomocy tzw. kotw chemicznych, albo po prostu wmurowana – innymi…

Czytaj dalej »

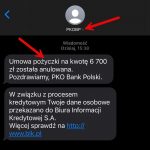

Zobaczcie na tę relację. Fałszywy konsultant dzwoniący rzekomo z banku zachowuje się całkiem profesjonalnie: Rozmowa była bardzo miła i grzeczna, pan sprawiał wrażenie, jakby faktycznie chciał pomóc. Ale nie chciał. (…) twierdził, że wypełniono wniosek o kredyt na moje dane. Imię, nazwisko, mail i numer telefonu miał prawidłowe, ale na…

Czytaj dalej »

Po latach obserwacji darknetowych “ryneczków” z różnościami (tj. nielegalnymi produktami) można zauważyć dwie prawidłowości. Po pierwsze, takie miejsca handlu prędzej czy później zamykają się same (a ich obsługa kończy zabawę z pokaźną sumą pieniędzy). No chyba że nie zdążą się zamknąć, to wtedy są zamykane przez służby. Drugą prawidłowością jest…

Czytaj dalej »

Przeglądając Internet w poszukiwaniu ciekawych podatności, można się natknąć na niezałatane błędy, które stanowią idealny przykład dydaktyczny. Takie przykłady mało skomplikowane, a do tego podkreślają istotę problemu. CVE-2023-49785 może stać się jednym z lepszych przykładów do demonstracji wpływu SSRF (Server Side Request Forgery) na aplikację. O SSRF pisaliśmy już nie…

Czytaj dalej »

Atakujący wykorzystali podatności w VPN Ivanti (dawniej Pulse Secure), w ostatnim czasie było dość głośno o całej serii podatności w tym rozwiązaniu – w tym o lukach umożliwiających dość prosty, zdalny i nieautoryzowany dostęp na system operacyjny urządzenia. Mowa jest o dwóch zaatakowanych systemach, które zostały “natychmiast” odłączone od sieci….

Czytaj dalej »