Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Sporo detali podrzuciła nam ekipa Talos, a chodzi o luki: CVE-2023-20198 oraz CVE-2023-20273. W skrócie, można startując zupełnie od zera (wystarczy anonimowy dostęp do panelu webowego urządzenia) uzyskać dostęp do pełnych uprawnień (root) na urządzeniu. Wszystko przez połączenie dwóch exploitów: Fixów na razie brak, ale mają pojawić się lada moment…

Czytaj dalej »

W dość suchym oświadczeniu tutaj, Okta pisze o ataku na swój system helpdesk. Okta Security zidentyfikowała wrogie działanie, które wykorzystywało wykradzione dane uwierzytelniające – w celu uzyskania dostępu do systemu pomocy technicznej Okta. Okta Security has identified adversarial activity that leveraged access to a stolen credential to access Okta’s support…

Czytaj dalej »

Ostatnio nieco ciszej na sekuraku, a to za sprawą dwóch dużych wydarzeń, które równocześnie uruchamiamy w ten czwartek (19.10.2023). Z samego rana startujemy MEGA sekurak hacking party, gdzie do wieczora intensywnie prowadzimy praktyczne prelekcje. Bilety on-site / ale też on-line dostępne są tutaj. W programie: W osobnej sali mamy hacking…

Czytaj dalej »

📢Jesteśmy partnerem medialnym konferencji dla pasjonatów i ekspertów – Infoshare DEV! 🌟🗓 Data: 24 października – KatowiceInfoshare Dev to 4 ścieżki tematyczne na 2 scenach:🔴 Scena Czerwona (Front-End, Web Dev, JS Frameworks, UX/UI, Web Performance, JAVA, Microservices,Software Architecture, Software Engineering, Libraries&Tools)🔵 Scena Niebieska (AI, Machine Learning, Deep Learning, Big Data,…

Czytaj dalej »

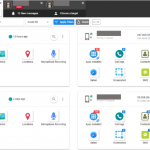

Pegasus. To hasło budzi dość jednoznaczne skojarzenia: oprogramowanie szpiegowskie, używane również w Polsce. Tymczasem na rynku dostępne jest także inne narzędzie – Predator, o podobnych możliwościach. Amnesty International dostarczyło właśnie garści szczegółów o całym rozwiązaniu. Panel administracyjny wygląda mniej więcej w ten sposób: Kolejną ciekawostką jet fakt, że narzędzie stara…

Czytaj dalej »

TLDR: Przeszło trzygodzinne szkolenie on-line dostępne jest tutaj (w ramach zapisów dostępne będzie również nagranie na 90 dni + certyfikat uczestnictwa PDF). Cena: 72,57 zł brutto. AGENDA Szkolenie odbędzie się 12 października 2023 o godz. 19:30, on-line i będzie ono trwało ~3.5 godziny (w tym sesja Q&A). Dostępne będzie również nagranie…

Czytaj dalej »

Podatność opisana jest względnie niewinnie: Broken Access Control. Dalej czytamy, że luka była wykorzystywana w realnych atakach: Firma Atlassian została poinformowana o problemie zgłoszonym przez kilku klientów, polegającym na tym, że zewnętrzni napastnicy mogli wykorzystać nieznaną wcześniej lukę w publicznie dostępnych instancjach Confluence Data Center / Server – w celu…

Czytaj dalej »

W tym roku nasze całodniowe wydarzenie (można cały czas się zapisywać) odbędzie się w krakowskim centrum kongresowym ICE (19.10.2023). Od dzisiaj można również wykupić dostęp on-line do całości (w tym dostęp do nagrań): Ważne: osoby, które wykupiły dostęp on-site (cały czas zapraszamy!) otrzymają dostęp on-line gratis. W ramach “biletu uczestnictwo…

Czytaj dalej »

Jakiś czas temu wspominaliśmy o fałszywych kodach QR naklejonych na parkomaty w Krakowie. Wyglądało to mniej więcej tak: Podejrzanie o rozklejanie QR kodów w Krakowie zostali ujęci, a tymczasem CERT Polska ostrzega o mandatach za parkowanie, które można znaleźć w Warszawie: Zeskanowanie kodu i kliknięcie na wskazany adres, prowadzi nas…

Czytaj dalej »Szczegóły dostępne są w tym miejscu, gdzie czytamy o problemie klasy privilege escalation: Impact: A local attacker may be able to elevate their privileges. Apple is aware of a report that this issue may have been actively exploited against versions of iOS before iOS 16.6. Druga podatność występuje w bibliotece…

Czytaj dalej »

Zobaczcie na tę sprawę sądową (2019r.), na którą skierował nas jeden z czytelników. W sprawie chodzi o przywrócenie do pracy zwolnionego pracownika. W czym był problem? Otóż pracodawca rozwiązał z pewnym adminem umowę o pracę, swoją decyzję argumentując m.in. tak: W trakcie tych testów polegających na wyszukiwaniu, po zeskanowaniu całej…

Czytaj dalej »

Nieco więcej szczegółów możecie znaleźć tutaj (cve-2023-4911). W szczególności warto zwrócić uwagę na fragment: Pomyślnie wykorzystaliśmy tę lukę i uzyskaliśmy pełne uprawnienia roota w domyślnych instalacjach Fedory 37 i 38, Ubuntu 22.04 i 23.04, Debiana 12 i 13; inne dystrybucje prawdopodobnie również są podatne na ataki i można je wykorzystać…

Czytaj dalej »Już 5 października 2023 zapraszamy na unikalne wydarzenie on-line (będzie również dostępne nagranie; organizatorzy proszą o zapisanie się z e-maila firmowego). Nasza ekipa (Tomek Turba / Marek Rzepecki) hackować będzie na żywo przykładową sieć, a jednocześnie ekipa Trecom/Cisco będzie ją chronić / reagować na ataki. Na koniec zaplanowaliśmy również sesję…

Czytaj dalej »

ESET donosi o zaawansowanej kampanii hackerskiej przeprowadzonej prawdopodobnie przez grupę Lazarus (Korea Północna), a wycelowanej w kompanię z branży lotniczej w Hiszpanii (aerospace company in Spain). Zaczęło się od celowanego phishingu, w którym atakujący podszyli się pod rekrutera z firmy META (dla przypomnienia – to ta ekipa stojąca m.in. za…

Czytaj dalej »

Na kobiety cały czas działa amerykański żołnierz (ok, są też amerykańskie żołnierki) – tymczasem w Krakowie uderzył “następca tronu Dubaju”. Jak donosi małopolska policja; Kilka dni temu, 76-letni mieszkaniec Krakowa zgłosił policjantom, że został oszukany na znaczną kwotę pieniędzy. Jak wyjaśniał założył profil na jednym z portali internetowych, wówczas nawiązała…

Czytaj dalej »