Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Interpol w środę 11 czerwca 2025 roku poinformował o operacji Secure. Operation Secure to inicjatywa regionalna zorganizowana w ramach projektu Azji i Południowego Pacyfiku Joint Operations Against Cybercrime (ASPJOC). Współpraca obejmowała organy ścigania z 26 krajów (m.in. z Japonii, Kazachstanu, Laosu, Nepalu, Wietnamu czy Tajlandii) oraz firmy partnerskie z sektora…

Czytaj dalej »

Antywirusy to bardzo wdzięczne do badań oprogramowanie – ze względu na swoją specyfikę, muszą implementować parsery wielu formatów plików. A co za tym idzie jest wiele miejsc, w których można popełnić błąd. Zgodnie z notką na blogu ClamAV, najnowsze patche 1.4.3 oraz 1.0.9 łatają podatność oznaczoną jako CVE-2025-20260, która została…

Czytaj dalej »

Grafana to otwartoźródłowa platforma do analizy i prezentacji danych, szeroko stosowana nie tylko w IT. Pozwala tworzyć panele prezentujące różne metryki, co powoduje, że jest popularnym rozwiązaniem wśród inżynierów IT i adminstratorów. Użytkownikom “domowym” może być znana między innymi z paneli prezentujących informacje udostępniane przez urządzenia klasy smart home (np….

Czytaj dalej »

Cisza przed… cyberatakiem. Drukarka jako wektor zagrożenia, o którym nikt głośno nie mówi W świecie IT są urządzenia, które od razu kojarzą się z ryzykiem: serwery, routery, endpointy użytkowników. Ale są też takie, które przez lata funkcjonowały poza radarem administratorów bezpieczeństwa. Jednym z nich jest… drukarka. Tak, dobrze czytasz –…

Czytaj dalej »

Cybersecurity and Infrastructure Security Agency (CISA) dodała informację o atakach na routery TP-Link do katalogu znanych, wykorzystywanych podatności (baza KEV). Wszystko za sprawą podatności oznaczonej symbolem CVE-2023-33538, która pozwala na wstrzykiwanie poleceń. Routery TP-Link TL-WR841N oraz TL-WR740N czyli popularne “mydelniczki” zdobyły popularność w Polsce z uwagi na niewygórowaną cenę oraz dobry stosunek jakości…

Czytaj dalej »

W dobie rosnącej liczby ataków hakerskich i wycieków danych, specjaliści od bezpieczeństwa IT są poszukiwani jak nigdy wcześniej. Ucząc się cyberbezpieczeństwa, zyskujesz praktyczne umiejętności rozpoznawania ataków (MITM, DoS, spoofing), analizowania luk w systemach oraz wykorzystywania narzędzi takich jak Nmap, Burp Suite, Metasploit czy Snort. W branży cybersecurity niezwykle istotne są…

Czytaj dalej »

W ciągu ostatnich miesięcy, badacze bezpieczeństwa Akamai wykryli krytyczną lukę RCE (ang. Remote Code Execution) w popularnej platformie typu SIEM (ang. Security Information and Event Monitoring) jaką jest Wazuh. Podatność pozwalała na przejęcie kontroli nad serwerem zarządzającym. Luka CVE-2025-24016 z oceną CVSS 9.9 jest aktywnie wykorzystana przez grupy przestępcze, co…

Czytaj dalej »

W świecie bezpieczeństwa IT nie ma świętości – wręcz przeciwnie, im oprogramowanie jest bardziej “kultowe” (lub po prostu popularniejsze), tym na większą chwałę mogą liczyć hakerzy (oczywiście w białych kapeluszach), którzy udowodnią istnienie podatności. Badacze z Synacktiv wzięli na warsztat popularną grę strategiczną, wydaną przez Ubisoft w 2006 roku –…

Czytaj dalej »

Cisco ISE (Identity Services Engine) to rozwiązanie łączące cechy NAC (Network Access Control) i AAA (Authentication, Authorization, and Accounting) – pozwala na realizację polityk dostępu do sieci oraz segmentację. Występuje zarówno w wersjach on-prem oraz cloud. 04 czerwca 2025, w biuletynie producenta, pojawiła się informacja o krytycznej podatności oznaczonej jako…

Czytaj dalej »

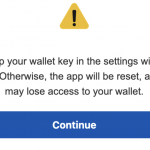

Pod koniec marca br. badacze z Threat Fabric poinformowali o wykryciu nowego złośliwego oprogramowania zwanego ,,Crocodilus’’. Jest to trojan bankowy, który atakuje urządzenia mobilne z systemem Android za pomocą technik overlay attacks, keylogging i zdalnego dostępu. Instalacja na urządzeniu ofiary odbywa się poprzez ominięcie zabezpieczeń systemowych Androida 13+ za pomocą…

Czytaj dalej »

CERT Polska ostrzega o aktywnym ataku, celującym w niezaktualizowane oprogramowanie Roundcube (webmail – czyli klient poczty elektronicznej w przeglądarce). Podatność CVE-2024-42009 wykorzystywana jest grupę hackerską związaną z rządem Białorusi. Do udanego ataku wystarczy otworzenie złośliwego maila w przeglądarce (Roundcube). Nie trzeba nawet otwierać / pobierać żadnych załączników. CERT Polska ostrzega…

Czytaj dalej »

Fora internetowe, chociaż lata świetności mają już za sobą, wciąż stanowią nieodłączny element krajobrazu Internetu. Mimo olbrzymiej ofensywy przeprowadzonej przez social media, na rynku można znaleźć kilka silników forumowych, znanych od lat. Utrzymanie takich platform z zachowaniem najlepszych praktyk bezpieczeństwa wymaga od administratorów tak oczywistych akcji jak np. przeprowadzanie regularnych…

Czytaj dalej »

Builder.ai, startup z Londynu wspierany przez Microsoft i wyceniony na 1,5 miliarda dolarów, ogłosił bankructwo po ujawnieniu, że jego platforma “napędzana sztuczną inteligencją” była w rzeczywistości obsługiwana przez około 700 inżynierów z Indii udających chatboty. Sprawa ta jest obecnie określana jako jeden z największych przypadków tzw. “AI washing” w historii…

Czytaj dalej »

Firma GreyNoise (wykorzystując AI) natrafiła na aktywną kampanię nieznanej grupy cyberprzestępców, która wykorzystuje kilka podatności do przejęcia kontroli nad routerami firmy Asus. Kampania śledzona jest pod nazwą ViciousTrap. Wśród wykorzystywanych luk możemy znaleźć, załataną niedawno podatność CVE-2023-39780 czyli command injection, która pozwala na wykonywanie poleceń systemowych. Oprócz tego, w atakach,…

Czytaj dalej »

W naszym ostatnim tekście przybliżyliśmy problemy opisane przez firmę Legit, które pozwalały na wykorzystanie asystenta Duo do kradzieży poufnych informacji z prywatnych repozytoriów lub zmuszania modelu LLM do wykonywania niepożądanych przez prawowitego właściciela projektu działań. Jak można się było domyślić, poruszana tematyka jest związana raczej z architekturą rozwiązań niż z…

Czytaj dalej »