Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

10 października 2025 Łotewska policja zatrzymała 5 osób oraz skonfiskowała sprzęt wykorzystywany do przestępstw przeciwko tysiącom ofiar w całej Europie. W trakcie operacji SIMCARTEL zatrzymano kolejne dwie osoby i zabezpieczono 1200 SIM boxów oraz 40000 kart SIM. TLDR: Śledczy z Austrii, Estonii i Łotwy wraz z funkcjonariuszami Europolu i Eurojust…

Czytaj dalej »![Błędy w implementacji krzywej FourQ od Cloudflare pozwalały na odzyskanie klucza prywatnego [CVE-2025-8556] Błędy w implementacji krzywej FourQ od Cloudflare pozwalały na odzyskanie klucza prywatnego [CVE-2025-8556]](https://sekurak.pl/wp-content/uploads/2023/04/ProXy_computer_is_hacking_man_ab39bc3e-6ce6-4c49-8c5d-37ad77c46bd4-150x150.png)

Na początku października 2025 r. badacze bezpieczeństwa z firmy Botanica Technologists opublikowali raport z analizy audytu OSS (Open Source Software) Elliptic Curve. Wyniki badań są niepokojące, ponieważ został wykryty szereg błędów kryptograficznych, związanych z nieprawidłową implementacją krzywej eliptycznej FourQ w bibliotece CIRCL (Cloudflare Interoperable, Reusable Cryptographic Library). Jeden z błędów…

Czytaj dalej »W redakcji doceniamy prawdziwą hakerską robotę, dlatego z uwagą śledzimy (a później analizujemy raporty zwane writeupami) zmagania podczas zawodów spod szyldu Pwn2Own organizowanych przez Zero Day Initiative. Tegoroczna edycja odbyła się między 21 a 24 października 2025 w Cork, w Irlandii. Zawodnicy mogli zmierzyć się w ośmiu kategoriach: Szczegółowy zestaw…

Czytaj dalej »

Ten wpis dedykujemy wszystkim przyszłym ekspertom ds. cyberbezpieczeństwa, myślącym o rozpoczęciu kariery „bezpiecznika”, a także osobom chcącym zdobyć praktyczne umiejętności, pozwalające chronić sieci, aplikacje i dane przed hackerami. Do jego przeczytania zachęcamy również wszystkich tych, którzy alergicznie reagują na slajdowiska, za to są fanami praktycznych pokazów. Wprowadzenie do bezpieczeństwa IT…

Czytaj dalej »Jedną z fajniejszych, z punktu widzenia pentestera, podatności (chociaż trochę niedoceniana) jest podatność masowego przypisania (mass assignment). Dzięki niej, możliwa jest zmiana np. pól obiektu, które nie powinny zostać zmienione. Powstaje najczęściej w wyniku błędnego użycia funkcjonalności np. biblioteki, która pozwala zmapować parametry zapytania do wewnętrznej reprezentacji obiektu w aplikacji. …

Czytaj dalej »

Nie tak dawno temu pisaliśmy o podatności w Microsoft 365 Copilot, zgrabnie nazwanej EchoLeak. Umożliwiała ona – przez wysyłkę spreparowanego maila – wyciek danych z organizacji bez ingerencji użytkownika. Nowa podatność o równie wdzięcznej nazwie – CamoLeak – choć wykryta w podobnym czasie, dopiero niedawno została upubliczniona. TLDR: Badacz z…

Czytaj dalej »

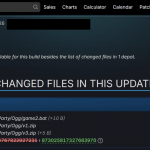

To nie pierwszy raz kiedy atakujący obierają za cel łańcuchy dostaw. Nie tak dawno informowaliśmy o ataku na listę otwartych bibliotek npm, a już pojawia się kolejne zagrożenie – malware ukryty w pakietach PyPI, Ruby oraz wspomnianym wyżej npm. TLDR: Badacze bezpieczeństwa z Socket.dev zidentyfikowali szereg pakietów zainfekowanych złośliwym oprogramowaniem,…

Czytaj dalej »

Atak na dużego dostawcę rozwiązań bezpieczeństwa zawsze budzi emocje. Nie inaczej jest tym razem. Firma F5 w oświadczeniu, poinformowała o wykrytym w sierpniu tego roku ataku na swoją infrastrukturę. Wyciekł kod źródłowy, informacje o podatnościach oraz configi niektórych klientów.

Czytaj dalej »

Kanadyjskie linie lotnicze WestJet potwierdziły niedawne naruszenie danych, w wyniku którego ujawniono wrażliwe informacje klientów, w tym numery paszportów i dokumenty tożsamości. Incydent, ujawniony 13 czerwca, umożliwił atakującym dostęp do pełnych nazwisk, dat urodzenia, adresów korespondencyjnych, dokumentów podróży (paszportów, rządowych dokumentów tożsamości), a także danych związanych z programem lojalnościowymi. WestJet…

Czytaj dalej »

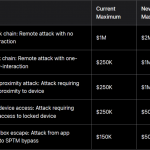

Programy Bug Bounty są często organizowane przez duże korporacje, aby zachęcić społeczność badaczy cyberbezpieczeństwa do poszukiwania luk i podatności w oferowanych produktach i usługach. Za znalezione błędy wydawane są nagrody, często w postaci środków pieniężnych. Wysokość nagrody zależy od wielu czynników, jednym z nich jest wpływ wykrytej luki na rzeczywiste…

Czytaj dalej »

Brickstorm to backdoor napisany w Go. Pierwsze wzmianki o nim pojawiły się w kwietniu 2024 roku. Malware pełnił funkcję serwera WWW, narzędzia do manipulacji plikami, droppera, przekaźnika SOCKS oraz narzędzia do wykonywania poleceń powłoki. Badacze przypisali te ataki klastrowi aktywności grupy UNC5221, znanej z wykorzystywania podatności typu zero-day w produktach…

Czytaj dalej »

BlockBlasters to retro-stylizowana dwuwymiarowa platformówka obiecująca dynamiczną akcję oraz responsywne sterowanie. Była zweryfikowana i dostępna na Steamie za darmo przez prawie dwa miesiące – od 30 lipca do 21 września br. i przez ten czas zdążyła zebrać kilkaset pozytywnych ocen od społeczności. Według badaczy gra przestała być bezpieczna 30 sierpnia,…

Czytaj dalej »

Nie tak dawno pisaliśmy o sojuszu trzech grup cyberprzestępczych, działających pod nazwą Scattered Lapsus$ Hunters, a już na horyzoncie pojawia się kolejne zagrożenie – powrót grupy LockBIt, tym razem we współpracy z DragonForce oraz Qilin. O LockBicie było głośno w 2024 r., kiedy to w ramach międzynarodowej operacji Cronos, udało…

Czytaj dalej »

Wydawać by się mogło, że stare podatności nie mogą stanowić realnego problemu. Teoretycznie administratorzy dawno wdrożyli stosowne poprawki, a cyberprzestępcy znaleźli sobie inne, nowe podatności. Niestety w przeszłości wielokrotnie zdarzało się, że stare i dobrze rozpoznane błędy cieszyły się niesłabnącym powodzeniem, a czasami nawet przeżywały swoją drugą młodość. Problem ten…

Czytaj dalej »

Badacze z DarkNavyOrg odkryli lukę 0-click w WhatsAppie, która pozwala atakującemu na przejęcie pełnej kontroli nad urządzeniami Apple. Kategoria podatności „zero-click”, oznacza brak konieczności jakiejkolwiek interakcji ze strony ofiary, do wykonania kodu wystarczy odebranie złośliwej wiadomości przez aplikację. Atak wykorzystuje dwie podatności oznaczone jako CVE-2025-55177 oraz CVE-2025-43300. CVE-2025-55177: błąd logiki…

Czytaj dalej »