Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

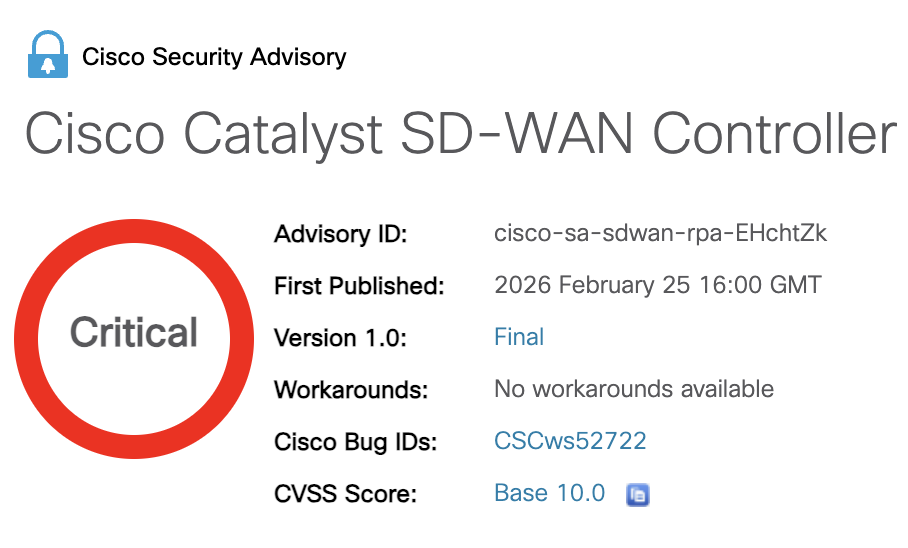

Chodzi o podatność CVE-2026-20127 w Cisco SD-WAN (Software Defined WAN) – coś, co służy do bardziej sprytnego / tańszego budowania sieci WAN w dużych firmach.

Wykorzystanie luki następowało z poziomu Internetu, nie wymagało uwierzytelnienia, a hackerzy uzyskiwali dostęp na wysoko uprawnionego użytkownika. Następnie robili downgrade oprogramowania i wykorzystywali kolejną, starą lukę (CVE-2022-20775), która finalnie dawała im pełen dostęp (root). W ten sposób mogli utrzymywać dostęp latami.

Talos klasyfikuje atakującego jako „UAT-8616”, którego klasyfikujemy z dużym prawdopodobieństwem jako APT. Po odkryciu aktywnej eksploatacji luki 0-day, udało nam się znaleźć dowody na to, że złośliwa aktywność miała miejsce co najmniej trzy lata temu (2023) (…) Próba wykorzystania tych luk wskazuje na utrzymującą się tendencję cyberprzestępców do atakowania urządzeń brzegowych sieci w celu uzyskania trwałej obecności w organizacjach o dużej wartości, w tym w sektorach infrastruktury krytycznej.

Amerykańska agencja CISA wydała szereg pilnych rekomendacji – zarówno dotyczących analizy swoich sieci jak i łatania. Jeśli używasz SD-WAN od Cisco, warto przyjrzeć się temu dokumentowi – exploitacja prawdopodobnie cały czas trwa.

Na koniec wartościowa analiza dla osób spragnionych technicznych szczegółów: Cisco SD-WAN Threat Hunt Guide. Dokument został opublikowany przez australijski rząd (prawdopodobnie to właśnie Australia jako pierwsza wykryła aktywność, o której piszemy w tym wpisie).

~Michał Sajdak

Podatność? To trochę eufemizm. Ja bym to nazwał backdoorem i to nie pierwszym w cisco.

Nie. To nie żaden backdoor tylko polska kontraktornia robiła sporą cześć integracji kodu Vipteli (którą Cisco kupiło) z Ciscowym IOS XE.

A Aruba siedzi z boku i ze swoim już Juniperkiem zaciera łapki

Juniper (przynajmniej rok temu) miał tragiczne GUI. Czasy czarnych okienek już dawno za nami. Nie wyobrażam sobie tworzenia i przeglądania kilkuset reguł w CLI.

Czyli chcecie powiedzieć, że jedne z głównych urządzeń Cisco nikt nie monitorował, że ktoś robił downgrade, oraz restartował. I nikt z tym nic nie robił?