Stosowną notkę w tym temacie mamy tutaj. W skrócie: We recommend that anyone relying on SHA-1 for security migrate to SHA-2 or SHA-3 as soon as possible. Przy czym z jednej strony jest rekomendacja migracji “na ASAPie”, z drugiej strony wygląda, że maksymalny termin jest dość luźny: “(…) SHA-1 should…

Czytaj dalej »

Brzmi to nieco abstrakcyjnie, ale Associated Press donosi: Albańska prokuratura zażądała w środę aresztu domowego dla pięciu pracowników sektora publicznego, których obwiniają za brak ochrony kraju przed cyberatakiem ze strony rzekomych irańskich hakerów. Prokuratorzy stwierdzili, że pięciu informatyków administracji publicznej nie sprawdziło bezpieczeństwa systemu i nie zaktualizowało oprogramowania antywirusowego. Są…

Czytaj dalej »

Wydany właśnie iOS 16.2 przyniósł garść nowych “ficzerów”, ale także masę poprawek błędów. Jak czytamy tutaj: CVE-2022-46694 Impact: Parsing a maliciously crafted video file may lead to kernel code execution Wykonanie kodu z uprawnieniami jądra systemu, po wyświetleniu przez ofiarę złośliwego filmiku – no nieźle… Podobnie możemy zrobić z obrazkiem…

Czytaj dalej »

Historia buga CVE-2022-37958 jest dość nietypowa. Najpierw Microsoft sklasyfikował go jako niskie zagrożenie (Low) – i wypuścił łatkę we wrześniu tego roku. Ale właśnie się okazało, że jednak nie jest to low a critical – Microsoft zaktualizował więc stosowne opisy. Podatne są Windowsy klienckie (od 7 w górę) oraz serwerowe…

Czytaj dalej »

Jak relacjonuje NSA, podatność ta była (jest?) wykorzystywana w celowanych atakach na firmy. CVE-2022-27518, Unauthenticated remote arbitrary code execution, Citrix Gateway, Citrix ADC – to nie brzmi zbyt optymistycznie. Sam Citrix na szczęście dodaje, że nie wszystkie instancje są podatne: Citrix ADC and Citrix Gateway versions: 12.1 (including FIPS and…

Czytaj dalej »

Sophos donosi że wykrył w działaniach grupy ransomware Cuba, złośliwy sterownik jądra Windows, który był prawidłowo podpisany. Warto wspomnieć, że Windows wymaga podpisu takich sterowników aby zapobiec nadużyciom. Z kolei tego typu “lewy” sterownik może być użyty do omijania / wyłączania zaawansowanych mechanizmów chroniących przed malware (np. EDR), jednak wcześniej…

Czytaj dalej »

Zaczynając od końca – jeśli chodzi o ransomware w Urzędzie Marszałkowskim Województwa Mazowieckiego, to kilku czytelników raportowało nam rozszerzenia .play widoczne na systemach po cyberataku. Tymczasem grupa ransomware PLAY ogłosiła włam do infrastruktury Antwerpii. Jak widać grożą wyciekiem ~557GB danych: Samo miasto rzeczywiście informuje o “cyber ataku“. Więcej informacji o…

Czytaj dalej »

O szczegółach donosi sam Fortinet: A heap-based buffer overflow vulnerability [CWE-122] in FortiOS SSL-VPN may allow a remote unauthenticated attacker to execute arbitrary code or commands via specifically crafted requests. Jak widać wykorzystanie luki nie wymaga uwierzytelnienia, a napastnik otrzymuje możliwość wykonywania poleceń na atakowanym urządzeniu. Co ciekawe podatność jest aktywnie…

Czytaj dalej »

Sam przekręt nie jest ani nowy, ani jakiś specjalnie innowacyjny. Chociaż ostatnio obserwujemy wzmożenie działalności oszustów podszywających się pod “amerykańskich żołnierzy”. Tym razem stargardzka policja relacjonuje: Z jego relacji wynikało, że kilka miesięcy temu za pośrednictwem portalu społecznościowego poznał kobietę, która twierdziła, że jest amerykańską ,,żołnierką’’ i przebywa aktualnie na misji w…

Czytaj dalej »

Niebanalny research tutaj. Pierwszym krokiem było zlokalizowanie podatności SQL injection (z poziomu zwykłego użytkownika cloudu IBMa): Ale w sumie co daje SQL injection, jak przecież wykupując swoją bazę danych w IBM cloud i tak mamy możliwość wykonywania dowolnych poleceń SQL-owych? Odpowiedź znajduje się powyżej. Zobaczcie że zdefiniowana przez IBM funkcja…

Czytaj dalej »

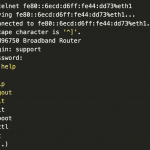

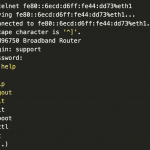

Bohaterem jest tym razem router Netgear RAX30, a podatność (czy seria podatności), załatana została właśnie w firmware 1.0.7.78. W telegraficznym skrócie: Od strony WANu żadna usługa nie nasłuchiwała… na IPv4. Jednak skanowanie nmapem publicznego adresu IPv6 pokazało taki wynik: 3. Na IPv6 nasłuchuje telnet. Jak można się zatem zalogować na…

Czytaj dalej »

Całość relacji znajdziecie w wątku tutaj. Jak czytamy: Zaprezentowany dzisiaj B-21 Raider będzie bombowcem stealth […] zdolnym do przenoszenia zarówno ładunków konwencjonalnych jak i nuklearnych. B-21 będzie stanowić trzon przyszłych sił bombowych Sił Powietrznych składających się z samolotów B-21 i B-52: Jak zlokalizować miejsce wykonania tego zdjęcia? Na początek badacz…

Czytaj dalej »

Podobną historię opisywaliśmy w tym roku, tym razem warszawska policja donosi: mężczyzna zatrudnił się jako informatyk w korporacji reprezentującej międzynarodową grupę działającą w sektorach wodno-ściekowych, energetycznych oraz gospodarki odpadami. Kiedy zobaczył z jaką ilością sprzętu będzie miał do czynienia, postanowił uszczuplić nieco zasoby informatyczne w poczet spłaty swoich długów. Już…

Czytaj dalej »

Policja w Otwocku donosi: W ramach nowej metody okradania firm tzw. „na fałszywy numer rachunku bankowego” przestępcy podszywają się pod przedstawicieli firmy będącej kontrahentem spółki, która ma stać się ofiarą kradzieży. Następnie „pracownicy partnera biznesowego” kierują do firm, które z nią współpracują wiadomości o zmianie numeru rachunku. Metoda raczej nowa…

Czytaj dalej »

W listopadzie badacze z zespołu SIRT Akamai namierzyli malware KmdsBot atakujący systemy Windows i Linux, wyszukujący słabo zabezpieczone usługi terminalowe (domyślne lub proste dane logowania). Po udanym ataku, zainfekowane urządzenia są wykorzystywane do kopania kryptowalut i uruchamiania dystrybuowanych ataków Denial of Service (DoS). Na nieszczęście przestępców botnet nie posiadał umiejętności…

Czytaj dalej »