Mowa o https://whatsmyname.app/ wystarczy wpisać jeden (lub więcej) nicków w pole wyszukiwania i proszę: Twórcy właśnie przygotowali dużą aktualizację – m.in przeszukiwanie hurtem wielu loginów, czy lepsze filtrowanie wyników: Spróbujcie przetestować całość na swoim loginie. PS ~ms

Czytaj dalej »

W zasadzie wszystko zawarte jest w tytule, ale może jednak nazbyt skrótowo ;-) W każdym razie Rafał w tym wątku zgłosił nam swoją historię: Zaczęło się od poszukiwania w google strony GIMPa. Wyglądało to mniej więcej tak: Spoko, tylko strona na którą kierowała reklama wyglądała tak: Najpewniej w instalce był…

Czytaj dalej »

![Nowości w świecie IT – czego warto się uczyć? [promocje od Helion / ebookpoint / #zaczytani2023] Nowości w świecie IT – czego warto się uczyć? [promocje od Helion / ebookpoint / #zaczytani2023]](https://sekurak.pl/wp-content/uploads/2022/12/Zrzut-ekranu-2022-12-30-o-11.38.10-150x150.png)

Branża IT dynamicznie rozwija się, bez przerwy pojawia się wiele nowości z którymi warto być na bieżąco. Na czym skupiają się najnowsze trendy? Co raz częściej słyszymy o chmurach obliczeniowych, sztucznej inteligencji i uczeniu maszynowym, o Internecie rzeczy (loT), technologii blockchain, która staje się coraz popularniejsza jako sposób na zapewnienie…

Czytaj dalej »

Relacja po francusku tutaj. W tym miejscu zdjęcia. To poniżej wzbudziło podejrzenia policjantów, którzy zatrzymali samochód (najpewniej do rutynowej kontroli): W bagażniku z kolei znajdowała się taka walizeczka: Na początku podejrzewano, że jest to ładunek wybuchowy, więc na miejsce sprowadzono saperów, którzy wysadzili walizeczkę. Wiele osób wskazuje, że jest to…

Czytaj dalej »

Na pewno każdy z Was spotkał się z sytuacją kiedy super promocja posiadała tak naprawdę cenę wyższą, niż ta regularna sprzed promocji. Z tym właśnie ma walczyć nowe prawo, które weszło od 1. stycznia (pełne szczegóły tutaj) W każdym przypadku informowania o obniżeniu ceny towaru lub usługi obok informacji o…

Czytaj dalej »

Pewien użytkownik właśnie zaspamował serwer discordowy pewnej polskiej konferencji IT…na wszystkich kanałach mamy taką wiadomość: Co dalej? Dalej lądujemy na stronie gdzie jesteśmy proszeni o zalogowanie się na Steama (zapewne instalację stosownego oprogramowania): Chyba nikogo nie trzeba przekonywać że podanie loginu/hasła na tej stronie = przejęcie konta (oraz infekcja komputera…

Czytaj dalej »

![Szpital dziecięcy SickKids [Kanada] zainfekowany ransomware. Przestępcy uderzyli się w pierś i przesłali dekryptor Szpital dziecięcy SickKids [Kanada] zainfekowany ransomware. Przestępcy uderzyli się w pierś i przesłali dekryptor](https://sekurak.pl/wp-content/uploads/2023/01/ran-sickkids-150x150.png)

Słodko-gorzki news na porządek 2023r.: Jak widzicie w oświadczeniu powyżej, grupa LockBit oświadcza, że ich partner (który dokonał ataku na SickKids) został zablokowany i wyrzucony z programu za złamanie zasad, a sam szpital otrzymał bezpłatnie dekryptor. Pamiętajmy jednak, że sama rozległa infekcja ransomware to gigantyczny problem dla działania całej infrastruktury…

Czytaj dalej »

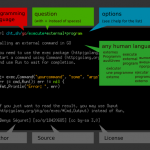

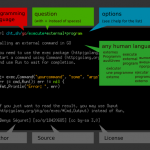

Potrzebny tylko curl i URL: https://cheat.sh/ Twórca zachwala projekt w ten sposób: Krótki cheat sheet do samego cheat sheeta: Inne przykłady: ~ms

Czytaj dalej »

Andrew Tate został aresztowany i postawiono mu zarzuty handlu ludźmi oraz utworzenia zorganizowanej grupy przestępczej (wg śledczych chodziło m.in. o zmuszanie osób do udziału w filmach porno). Chwilę przed aresztowaniem Tate wdał się w utarczkę słowną (pardon – twitterową) z Gretą Thundberg. Finałem było opublikowane filmiku, w którym przestępca widoczny…

Czytaj dalej »

Ostatnio spływają coraz bardziej ponure informacje o managerze haseł LastPass. Niedawno donosiliśmy, że hackerzy uzyskali dostęp do >>zaszyfrowanych<< baz z hasłami. Nietechniczne osoby (i media) rozumieją to często w ten sposób: wyciekły wszystkie moje hasła z LastPass. No niekoniecznie, ale i tak sytuacja nie jest ciekawa: 1. Dobry manager haseł…

Czytaj dalej »

Na jednym z polskich forów pojawiło się takie ogłoszenie: Rekordy zawierają dane: Login Imię/Nazwisko Telefon kupującego Nr przesyłki (InPost lub innej kurierskiej) Adres dostawy Zakupiony towar / kwota Data/godzina transakcji Dane nie zawierają więcej informacji o użytkownikach (np. ich haseł). Przed publikacją poprosiliśmy Allegro o ustosunkowanie się do tematu. Niedługo…

Czytaj dalej »

Jak czytamy w opisie: Podczas przeszukań skonfiskowano ponad 100 000 kart SIM, które służyły do rejestracji fałszywych kont. W sumie farma botów posiadała ponad półtora miliona kont w sieciach społecznościowych, usługach pocztowych i komunikatorach. Boty zostały zarejestrowane w celu rozpowszechniania (…) propagandy, prorosyjskich narracji, usprawiedliwiania działań okupantów oraz rozpowszechniania nielegalnych…

Czytaj dalej »

Rozbudowany opis całej historii znajdziecie tutaj (Google wypłacił przeszło $100 000 za zgłoszenie podatności…). W skrócie wyglądało to w taki sposób: Całość testowana była na Google Home Mini Atakujący musiał być w zasięgu sieci WiFi ofiary (ale nie znał hasła) Lokalizował odpowiednie urządzenie skanując komunikację na radiu (MAC adresy rozpoczynające…

Czytaj dalej »

![Zobaczcie całkiem normalne zapytanie ofertowe z Wyższego Urzędu Górniczego. W środku niespodzianka: malware! [analiza] Zobaczcie całkiem normalne zapytanie ofertowe z Wyższego Urzędu Górniczego. W środku niespodzianka: malware! [analiza]](https://sekurak.pl/wp-content/uploads/2022/12/a1-150x150.jpeg)

Dwa tygodnie temu (13 grudnia 2022 r.) otrzymaliśmy od Czytelnika kopię pewnego e-maila. Ktoś podający się za przedstawiciela Wyższego Urzędu Górniczego zaprasza do złożenia oferty. W załączeniu jest również szczegółowy opis przedmiotu oraz sposób złożenia oferty – spakowane zapytanie-ofertowe.rar. Urząd dosyła szczegóły spakowane rar-em? Podejrzane… Sam e-mail wygląda całkiem normalnie,…

Czytaj dalej »

Jeśli chciałbyś otrzymywać codzienny skrót newsów / alertów ze świata cyberbezpieczeństwa, zapisz się na listę poniżej. Wystarczy, że podasz maila, później sprawdzisz swoją skrzynkę pocztową i zaakceptujesz subskrypcję (w razie czego sprawdźcie spam). W skrócie: wysyłamy na maila tylko (skrót) z newsów (więcej informacji w naszej polityce prywatności). Maile wysyłamy…

Czytaj dalej »

![Nowości w świecie IT – czego warto się uczyć? [promocje od Helion / ebookpoint / #zaczytani2023] Nowości w świecie IT – czego warto się uczyć? [promocje od Helion / ebookpoint / #zaczytani2023]](https://sekurak.pl/wp-content/uploads/2022/12/Zrzut-ekranu-2022-12-30-o-11.38.10-150x150.png)

![Szpital dziecięcy SickKids [Kanada] zainfekowany ransomware. Przestępcy uderzyli się w pierś i przesłali dekryptor Szpital dziecięcy SickKids [Kanada] zainfekowany ransomware. Przestępcy uderzyli się w pierś i przesłali dekryptor](https://sekurak.pl/wp-content/uploads/2023/01/ran-sickkids-150x150.png)

![Zobaczcie całkiem normalne zapytanie ofertowe z Wyższego Urzędu Górniczego. W środku niespodzianka: malware! [analiza] Zobaczcie całkiem normalne zapytanie ofertowe z Wyższego Urzędu Górniczego. W środku niespodzianka: malware! [analiza]](https://sekurak.pl/wp-content/uploads/2022/12/a1-150x150.jpeg)