NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Badacze z Trelix Advanced Research Center wykryli nową kampanię cyber szpiegowską wymierzoną w placówki dyplomatyczne w różnych regionach Korei Południowej. Od marca do lipca bieżącego roku zaobserwowano ponad 19 ataków spear-phishingowych, której celem były ambasady dyplomatyczne zlokalizowane na całym świecie. Za atakiem stoi prawdopodobnie ta sama grupa APT. Treści wiadomości…

Czytaj dalej »

Botland, popularny internetowy sklep z elektroniką, poinformował dziś (22.08.2025) swoich klientów, że padł ofiarą ataku cyberprzestępców. Ślady obecności intruza w systemie zostały zauważone 23 lipca i 3 sierpnia 2025 r., ale według firmy nie wskazywały na naruszenie bezpieczeństwa danych. Dopiero szczegółowe badanie zlecone niezależnemu podmiotowi zakończone 11.08.2025 r. pozwoliło ustalić,…

Czytaj dalej »

Wiktor Sędkowski – którego możecie znać jako współautora naszych książek i prelegenta na konferencjach, a na codzień pracujący senior pensterer master blaster car destroyer w firmie Auxilium Pentest Labs, wraz z zespołem wygrał zawody CTF, zostając najlepszą drużyną na świecie podczas konferencji DEF CON. Zapraszamy do przeczytania jego relacji z…

Czytaj dalej »

W tym tygodniu, na sekuraku, ogłaszamy tydzień fortinetowy. Przybliżamy już drugą podatność w oprogramowaniu tego producenta. Tym razem chodzi o FortMajeure (w wolnym tłumaczeniu: siła wyższa), która otrzymała identyfikator CVE-2025-52970. Wyceniona na 7.7 w skali CVSS, FortMajeure pozwala na obejście procesu uwierzytelniania. Atakujący jest w stanie uzyskać dostęp do panelu…

Czytaj dalej »

OpenAI w końcu udostępniło dwa modele do wykorzystania lokalnie: gpt-oss-120b i gpt-oss20b. Najnowsze modele językowe z otwartymi wagami (pierwsze od czasu GPT-2) zapewniają wysoką wydajność podczas rzeczywistego wykorzystania przy niskich kosztach mocy obliczeniowych. Architektura ww. modeli składa się z wielu tzw. ekspertów (ang. mixture of experts, MoE), czyli mniejszych sieci neuronowych,…

Czytaj dalej »

Została wydana nowa wersja Plex Media Server czyli oprogramowania umożliwiającego samodzielne hostowanie i streamowanie multimediów. Aktualizacja jest istotna, a – jak donosi serwis BleepingComputer – użytkownicy określonych wersji otrzymali maile o konieczności aktualizacji wersji. Sytuacja jest dość nietypowa w świecie security, bo podatność – zgłoszona w programie bug bounty – nie otrzymała…

Czytaj dalej »

W 2021 roku programista z Oracle postanowił dodać do kernela Linuksa nową funkcję komunikacji między procesami. Chodziło o możliwość wysyłania pilnych sygnałów przez lokalne gniazda sieciowe – coś, co wcześniej działało tylko w połączeniach TCP. Funkcjonalność trafiła do kernela i wylądowała w Linuksie 5.15. Cóż, jak się okazuje, ta niszowa…

Czytaj dalej »

Czy tego chcemy, czy nie, od AI nie da się już uciec. Sztuczna inteligencja zagościła w naszym świecie na dobre, kusząc możliwością szybszego wykonywania zadań służbowych lub wręcz ich automatyzacji. Niestety, często zapominamy o tym że AI, wykorzystywana przez osoby nieświadome zagrożeń, może przyczynić się do wycieku danych osobowych lub…

Czytaj dalej »

Mamy wrażenie, że nie tylko nas zaczynają nużyć problemy produktów bezpieczeństwa, zwłaszcza od kilku firm… . Tym razem legendarny badacz SinSinology prezentuje krytyczną podatność (9.8 w skali CVSS w biuletynie bezpieczeństwa producenta) w produkcie dedykowanym dużym organizacjom – FortiSIEM. TLDR: Sprawa nie jest błaha, ponieważ jak informuje Fortinet luka ta…

Czytaj dalej »

Nie tak dawno temu kontrola eksportu technologii sprowadzała się do sprawdzania dokumentów na granicy i mało spektakularnych biurowych audytów firm eksportowych. Cóż, te czasy definitywnie się skończyły. Reuters donosi o praktykach, które bardziej przypominają filmy szpiegowskie niż rutynową pracę urzędników: amerykańskie służby potajemnie umieszczają urządzenia śledzące w przesyłkach chipów AI,…

Czytaj dalej »

Znaleźliście ostatnio w swojej skrzynce pocztowej mandacik za przekroczenie p… znaczy niesegregowanie odpadów? Jeżeli tak i przypadkowo mieszkacie w Koszalinie, to możecie wyrzucić go do śmieci. Komenda Miejska Policji w Koszalinie poinformowała na swojej stronie, że na terenie miasta grasuje złoczyńca (lub wielu złoczyńców), który podrzuca mieszkańcom do skrzynek pocztowych…

Czytaj dalej »

Tegoroczna edycja Mega Sekurak Hacking Party odbędzie się już 20 października 2025 r. w Krakowie, jak zawsze – w Centrum Kongresowym ICE. Co na Was czeka oraz na co mogą liczyć osoby, które kupią bilet w sierpniu? Cztery ścieżki (w tym prawdziwa petarda, ścieżka EXEC, na którą zaprosiliśmy topowych CISO…

Czytaj dalej »

Starsi (wiekiem) programiści pewnie dobrze pamiętają czasy, gdy przeglądy bezpieczeństwa kodu były domeną wyspecjalizowanych zespołów, pojawiających się w projektach dopiero przed samym wdrożeniem. Wtedy to przecież większość podatności odkrywano na końcu procesu developmentu, gdy koszty napraw były największe. Cóż, Anthropic postanowiło ten model przewrócić do góry nogami. TLDR: W Claude…

Czytaj dalej »

Nie da się ukryć, że LLMy na stałe wpisały się w krajobraz naszej rzeczywistości. Dodatkowo, szczególną rolę, odgrywają w świecie IT, gdzie stają się nieodzownym elementem narzędzi, np. środowisk programistycznych. Generowanie kodu, podpowiadanie składni, przygotowanie dokumentacji czy także także dodatkowe funkcjonalności dostępne dzięki rozwiązaniu Model Context Protocol, o którym już…

Czytaj dalej »

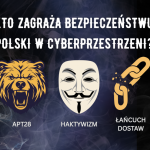

CSIRT GOV opublikował właśnie coroczny ,,Raport o stanie bezpieczeństwa cyberprzestrzeni RP’’, w którym wskazuje na wzmożone działania grup typu APT (Advanced Persistent Threat) i haktywistycznych. TLDR; ❌W poprzednim roku CSIRT GOV zaobserwował wzmożone działania grup APT i haktywistycznych. ❌Brak aktualizacji sprzętu/oprogramowania i wystawianie infrastruktury do sieci. Ciągle na topie wektorów…

Czytaj dalej »