NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Po raz pierwszy – przed najbardziej merytoryczną konferencją IT security w Polsce – pokazujemy Wam, dlaczego warto kupić bilet na październikowe wydarzenie! Lubiani prelegenci w lightning talkach wprowadzą Was w konferencyjny klimat, by zachęcić do przyjazdu do Krakowa! 🔍Kiedy: 9 września o godz. 19:00 wpadajcie na MEGA praktyczne pokazy na…

Czytaj dalej »

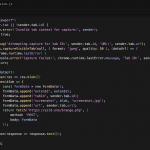

Zespół analityków CTU firmy Sophos podczas analizy powłamaniowej zidentyfikował nowy wektor ataku, w którym popularne oprogramowanie zostało wykorzystane do utworzenia tajnego kanału komunikacji. Cyberprzestępcy, za pomocą narzędzia Velociraptor (oprogramowanie przeznaczone do wykrywania, analizy i reagowania na incydenty) pobierali instalator Visual Studio Code (VSCode), a następnie korzystając z przełącznika tunnel instalowali…

Czytaj dalej »

W maju tego roku odpaliliśmy kurs, z którego jesteśmy naprawdę dumni. Netsecurity Master od sekuraka zgromadził podczas pierwszej edycji ponad 400 uczestników, którzy ocenili go na doskonałe 9,4/10. 9 października startujemy z drugą edycją szkolenia Netsecurity Master od sekuraka, której nie może przegapić żaden admin zamierzający jeszcze w tym roku…

Czytaj dalej »

Znacie to uczucie, gdy weryfikujecie założenia projektowe czy wdrożone polityki i coś się nie zgadza? Tego właśnie doznał użytkownik Dockera, który przez złe doświadczenia z wirtualizacją, postanowił sprawdzić izolację sieciową w kontenerach. TLDR: Badacz przez przypadek odkrył problem, pozwalający na przejęcie kontroli nad hostem, w sytuacji gdy wykorzystywany jest Docker…

Czytaj dalej »

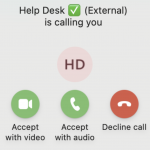

Team AXON opublikował raport na temat możliwości wykorzystania Microsoft Teams, jako wektora ataku phishingowego i początkowego dostępu do organizacji. Główną ścieżką dostępu ma być funkcja komunikacji zewnętrznej, wykorzystywana przez atakujących do nawiązania bezpośredniego kontaktu z wybranymi ofiarami. Sprawę mocno ułatwia fakt, że ta opcja jest domyślnie włączona w tenantach Microsoft…

Czytaj dalej »

Anton Cherepanov, badacz bezpieczeństwa z firmy ESET podczas rutynowej analizy próbek wrzucanych na portal VirusTotal, odkrył nowy wariant malware. Jego uwagę zwrócił plik (kod napisany w Golang), zawierający odwołanie do modelu gpt-oss-20b oraz instrukcje sterujące (prompty), umożliwiające generowanie potencjalnie złośliwych skryptów bezpośrednio w systemie ofiary. Nowo wykryty malware został rozpoznany…

Czytaj dalej »

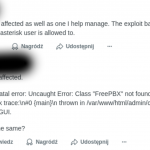

Ataki na rozwiązania używane do świadczenia usług VoIP nie są niczym nowym. Wielokrotnie pisaliśmy też na łamach sekuraka na temat (nie)bezpieczeństwa wszelakich interfejsów webowych. Tym razem mamy połączenie jednego i drugiego. TLDR: – Wykryto krytyczną (CVSS 10.0) podatność w FreePBX, interfejsie webowym dla Asterisk – Podatność jest aktywnie wykorzystywana przez…

Czytaj dalej »

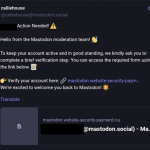

Rok temu opisywaliśmy działania, które wyglądały trochę jak próba phishingu na Mastodonie, a w praktyce były zabawą z platformą i żartem. Tym razem opisywane oszustwa są prawdziwe i mogą doprowadzić do utraty pieniędzy. TLDR: Dla przypomnienia, Mastodon, to oprogramowanie tworzące sieć społecznościową, która w Fediwersum miała być odpowiednikiem Twittera. Składa się ona z niezależnych instancji,…

Czytaj dalej »

Google wydało 26 sierpnia wydało aktualizację Chrome (wersja 139.0.7258.154/.155 dla Windowsa, macOS i Linuxa oraz 139.0.7258.158 dla Androida), w której załatano krytyczną podatność typu Use-After-Free w silniku graficznym ANGLE (CVE-2025-9478). TLDR: Use-After-Free (UAF) to podatność związana z nieprawidłowym wykorzystaniem pamięci dynamicznej podczas działania programu. Występuje wtedy, gdy po zwolnieniu miejsca…

Czytaj dalej »

Cyberprzestępcy stają się coraz bardziej kreatywni w wymyślaniu nowych sposobów dystrybucji złośliwego oprogramowania. Najnowsza kampania, wykryta przez badaczy bezpieczeństwa z AhnLab Security Intelligence Center (ASEC) potwierdza ten trend. Tym razem, atakujący postanowili wykorzystać popularne serwisy do pobierania filmów z YouTube, w celi propagacji złośliwego oprogramowania typu proxyware. TLDR: Czym jest…

Czytaj dalej »

Banki od lat chętnie skanują dowody osobiste swoich klientów. Zazwyczaj jako przyczynę wymienia się wewnętrzne procedury bezpieczeństwa czy nawet wymogi prawne. Ostatnia (i notabene druga największa pod względem wysokości – pierwszą została ukarana Poczta Polska) kara nałożona przez UODO na ING Bank Śląski pokazuje, że takie działanie musi być uzasadnione…

Czytaj dalej »

Wtyczka FreeVPN.One przez lata cieszyła się popularnością wśród użytkowników Chrome – posiadała oficjalny znaczek weryfikacji, wyróżnione miejsce w sklepie Google i ponad 100 tys. instalacji. Jego głównym celem miała być ochrona prywatności. Okazuje się jednak, że w rzeczywistości rozszerzenie stało się narzędziem do śledzenia użytkowników. TLDR: – Popularne rozszerzenie VPN…

Czytaj dalej »

Krajowe Centrum Monitorowania Ratownictwa Medycznego wydało komunikat w sprawie awarii systemu SWD PRM: ,,W środę chwilę przed godziną 10:00 awarii uległy systemy baz danych Systemu Wspomagania Dowodzenia Państwowego Ratownictwa Medycznego. Połączenia na numer alarmowy 999 były odbierane przez dyspozytorów medycznych. Obsługa zgłoszeń była realizowana zgodnie z procedurami awaryjnymi, tj. drogą…

Czytaj dalej »

Na początku 2025 r. dwóch hakerów posługujących się pseudonimami “Saber” oraz “cyb0rg” (ich tożsamość nie jest znana) uzyskali dostęp do infrastruktury, wyróżniającej się nietypowym zestawem narzędzi hakerskich. Postanowili dokładnie przeanalizować zawartość systemu oraz śledzić działania hakera, w celu ustalenia jak najwięcej szczegółów dotyczących jego aktywności. TLDR: Jak to wszystko się…

Czytaj dalej »

Rootowanie Androida przeszło długą drogę od czasów, gdy wymagało głębokiej znajomości ADB i ryzykownych operacji na bootloaderze. Dzisiaj narzędzia takie jak KernelSU, APatch czy SKRoot obiecują łatwiejszy dostęp do uprawnień administratora, ale jak pokazuje najnowsze odkrycie zespołu Zimperium zLabs, nadal niosą ze sobą poważne zagrożenia bezpieczeństwa. TLDR: Badacze z Zimperium…

Czytaj dalej »