Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Microsoft ogłosił udostępnienie nowej funkcji w Teams, która automatycznie blokuje zrzuty i nagrywanie ekranu podczas spotkań. Zmiana miała być wprowadzona w lipcu 2025 roku, jednak ostatecznie termin wdrożenia został przesunięty na listopad 2025 roku. Organizatorzy i współorganizatorzy spotkań na Teams będą mogli ograniczyć dostęp do wizualnych treści, uniemożliwiając przechwytywanie ekranu…

Czytaj dalej »

Google informuje o wydaniu nowej wersji najpopularniejszej obecnie na świecie przeglądarki, czyli Google Chrome. Załatane zostały dwa błędy sklasyfikowane na poziomie wysokim, przy czym – jak informuje Google – jedna z podatności jest aktywnie wykorzystywana. Załatane podatności oznaczone zostały CVE-2025-13223 oraz CVE-2025-13224. Użytkownicy Chrome oraz Chromium powinni jak najszybciej zaktualizować przeglądarki do…

Czytaj dalej »

Już 26 listopada 2025 r. odbędzie się konferencja “Nowe Horyzonty Biometrii“, inicjatywa poświęcona odpowiedzialnemu i świadomemu wykorzystaniu technologii biometrycznych. Wydarzenie organizowane przez Urząd Ochrony Danych Osobowych oraz Fundację AI One Health zgromadzi przedstawicieli administracji, nauki, biznesu, medycyny oraz organizacji społecznych, tworząc unikatową przestrzeń do rozmowy o bezpieczeństwie, etyce i przyszłości…

Czytaj dalej »

Cisco Catalyst Center jest platformą służącą do zarządzania siecią (Network Management System), wykorzystującą sztuczną inteligencję do łączenia, zabezpieczania i automatyzacji operacji sieciowych. Dostępna jest w trzech wariantach wdrożeniowych: fizyczny appliance, wirtualny appliance oraz w wersji chmurowej. Wykryta podatność dotyczy wariantu wirtualnego wdrażanego na hypervisorze VMware ESXi, umożliwiającego uruchomienie platformy w…

Czytaj dalej »

Badacze bezpieczeństwa z Check Point odkryli nową kampanię phishingową, która wykorzystuje Meta Business Suite do dostarczania wiadomości z linkami do złośliwych stron. Meta Business Suite, to narzędzie dla firm, które skupia najważniejsze funkcje zarządzania Facebookiem i Instagramem w jednym miejscu. Analiza wykazała, że w ramach kampanii rozesłano ponad 40 000…

Czytaj dalej »

Zanim przejdziemy do konkretnego opisu informacja dla administratorów: podatne są następujące wersje FortiWeb dla poszczególnych linii oprogramowania: Ponadto pojawiła się wreszcie oficjalna informacja od producenta (oraz identyfikator: CVE-2025-64446). Luka została wyceniona na 9.1 w skali CVSS 3.1 czyli krytyczna. TLDR: Fortinet to firma, która bardzo często gości na naszych łamach….

Czytaj dalej »

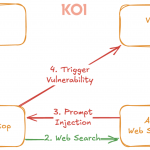

Najczęstsze, najgłośniejsze i najpopularniejsze podatności związane z generatywnym AI (a w szczególności z dużymi modelami językowymi) można podzielić ogólnie na dwie podgrupy (co oczywiście stanowi tylko wycinek powierzchni ataku). Pierwsze dotyczą tzw. bezpieczeństwa “miękkiego” i w skrócie polegają na atakowaniu modeli w taki sposób, aby “skłonić” je do pominięcia założonych…

Czytaj dalej »

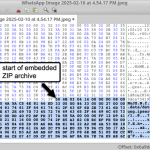

Badacze bezpieczeństwa z Unit 42 ujawnili kampanię cyberszpiegowską, wykorzystującą lukę 0-day do instalacji spyware LANDFALL. Podatność występowała w bibliotece odpowiedzialnej za przetwarzanie i dekodowanie obrazów w Samsungu Galaxy. Malware ukryty był w plikach graficznych DNG wysyłanych za pośrednictwem komunikatora WhatsApp. Najprawdopodobniej nie wymagał żadnej interakcji ze strony użytkownika (0-click), uruchamiał…

Czytaj dalej »

Google DeepMind we współpracy z Project Zero zaprojektował zaawansowanego agenta AI – Big Sleep wcielającego się w rolę badacza bezpieczeństwa. Jego głównym zadaniem jest aktywne poszukiwanie podatności zanim zostaną wykorzystane przez atakujących. Zasłynął w listopadzie 2024 r., kiedy to udało mu się wykryć podatność klasy 0-day w silniku bazodanowym SQLite. …

Czytaj dalej »

Przedmowa To nie będzie wpis, jak wszystkie. Dziś chcemy się z Wami podzielić historią, która nas niesamowicie wzrusza. Taką, o której nawet nie śmielibyśmy marzyć, rozpoczynając pewien projekt edukacyjny w 2023 roku i obawiając się, czy spotka się on z zainteresowaniem odbiorców. Tymczasem okazało się, że rzeczywistość przerosła nasze oczekiwania….

Czytaj dalej »

Chciałbyś poznać pięć obszarów pracy administratora, które mogą znacząco poprawić skuteczność i bezpieczeństwo Twojej pracy? Bez zbędnej teorii i długich, absorbujących boot campów, kosztujących majątek? W dodatku pokazane przez człowieka, który na tematyce bezpieczeństwa Windows zna się, jak mało kto w Polsce? Jeżeli tak, to zachęcamy do lektury tego wpisu;…

Czytaj dalej »

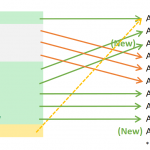

OWASP właśnie ogłosił wydanie Release Candidate (RC1 z dnia 6 listopada 2025) nowej wersji znanej na całym świecie listy najbardziej istotnych klas problemów bezpieczeństwa aplikacji webowych – OWASP Top 10:2025. To już ósma edycja (poprzednia pochodziła z 2021 roku), która stanowi punkt odniesienia dla programistów, testerów bezpieczeństwa i całej branży…

Czytaj dalej »Już 26 listopada 2025 odbędzie się bezpłatne wydarzenie skierowane do nauczycieli. Tematem przewodnim będą cyberbezpieczeństwo oraz kluczowe kompetencje. Regionalny Ośrodek Doskonalenia Nauczycieli i Informacji Pedagogicznej “WOM” organizuje szkolenie dla nauczycieli. W trakcie szkolenia Uczestnicy będą mogli zapoznać się z szansami i ryzykami jakie niesie ze sobą korzystanie z cyfrowego świata, w…

Czytaj dalej »

OpenAI informuje o udostępnieniu Aardvarka – agenta opartego na GPT-5, który wciela się w rolę badacza bezpieczeństwa z możliwością skanowania setek repozytoriów jednocześnie. Po otrzymaniu dostępu do repozytorium skanuje kod, wykrywa podatności, testuje je w sandboksie, żeby potwierdzić czy ich użycie jest realne, a następnie proponuje poprawki (po integracji z…

Czytaj dalej »![Krytyczna podatność w Androidzie umożliwia zdalne wykonanie kodu, bez interakcji ze strony użytkownika [CVE-2025-48593] Krytyczna podatność w Androidzie umożliwia zdalne wykonanie kodu, bez interakcji ze strony użytkownika [CVE-2025-48593]](https://sekurak.pl/wp-content/uploads/2025/11/Zrzut-ekranu-2025-11-7-o-13.55.14-150x150.png)

W najnowszym biuletynie bezpieczeństwa, Google zaalarmował o wykryciu luki 0-click w systemie Android, pozwalającą na zdalne wykonanie kodu bez jakiegokolwiek działania ze strony użytkownika. Podatność występuje w komponencie System i została sklasyfikowana jako krytyczna ze względu na możliwość przejęcia pełnej kontroli nad urządzeniem. Jest szczególnie niebezpieczna, ponieważ dotyka aktualnych wersji…

Czytaj dalej »