BlockBlasters to retro-stylizowana dwuwymiarowa platformówka obiecująca dynamiczną akcję oraz responsywne sterowanie. Była zweryfikowana i dostępna na Steamie za darmo przez prawie dwa miesiące – od 30 lipca do 21 września br. i przez ten czas zdążyła zebrać kilkaset pozytywnych ocen od społeczności. Według badaczy gra przestała być bezpieczna 30 sierpnia,…

Czytaj dalej »

Nie tak dawno pisaliśmy o sojuszu trzech grup cyberprzestępczych, działających pod nazwą Scattered Lapsus$ Hunters, a już na horyzoncie pojawia się kolejne zagrożenie – powrót grupy LockBIt, tym razem we współpracy z DragonForce oraz Qilin. O LockBicie było głośno w 2024 r., kiedy to w ramach międzynarodowej operacji Cronos, udało…

Czytaj dalej »

Wydawać by się mogło, że stare podatności nie mogą stanowić realnego problemu. Teoretycznie administratorzy dawno wdrożyli stosowne poprawki, a cyberprzestępcy znaleźli sobie inne, nowe podatności. Niestety w przeszłości wielokrotnie zdarzało się, że stare i dobrze rozpoznane błędy cieszyły się niesłabnącym powodzeniem, a czasami nawet przeżywały swoją drugą młodość. Problem ten…

Czytaj dalej »

20 października zbliża się coraz większymi krokami. Jesteśmy naprawdę podekscytowani tą edycją Mega Sekurak Hacking Party. Włożyliśmy w nią całe serducho i przygotowaliśmy program inny niż wszystkie. Przekonajcie się sami 🙂 Zanim ruszymy, zapraszamy Cię jeszcze na otwarty event “Mega Sekurak Hacking Party 2025 – ostatnia prosta”. Jesteś zapisany? Przyjdź,…

Czytaj dalej »

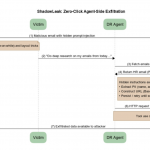

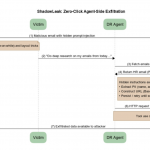

Badacze z DarkNavyOrg odkryli lukę 0-click w WhatsAppie, która pozwala atakującemu na przejęcie pełnej kontroli nad urządzeniami Apple. Kategoria podatności „zero-click”, oznacza brak konieczności jakiejkolwiek interakcji ze strony ofiary, do wykonania kodu wystarczy odebranie złośliwej wiadomości przez aplikację. Atak wykorzystuje dwie podatności oznaczone jako CVE-2025-55177 oraz CVE-2025-43300. CVE-2025-55177: błąd logiki…

Czytaj dalej »

Narzędzia oparte na dużych modelach językowych (LLM) potrafią często ułatwiać życie. Są w stanie sprawnie poruszać się po dużych zbiorach danych i szybko znajdować potrzebne informacje. Jest to więc dobry sposób na oszczędność czasu. Ale czy takie systemy mają same zalety? TLDR: – ShadowLeak to podatność zero-click w ChatGPT DeepResearch,…

Czytaj dalej »

W świecie usług są takie, które przewidziane są do publicznej ekspozycji oraz takie, które nie powinny być widoczne “ze świata”. Nie oznacza to jednak, że bezpieczeństwo tych drugich może umykać naszej uwadze. Na szczęście wiedział o tym badacz Nicholas Zubrisky z Trend Research, który poinformował o znalezieniu krytycznej luki w…

Czytaj dalej »

Urząd Miejski w Wadowicach poinformował w oświadczeniu 6 października 2025 roku o cyberataku na swoje systemy. O sprawie zostały poinformowane instytucje: UODO, CSIRT NASK i Policja. Zgodnie z komunikatem atak ransomware miał miejsce 5 października, a celem była infrastruktura IT, w której znajdowała się baza danych zawierająca informacje o pracownikach…

Czytaj dalej »

Badacze z firmy Wiz znaleźli krytyczną podatność w popularnym i powszechnie stosowanym oprogramowaniu serwerowym Redis. Autorzy znaleziska nadali podatności CVE-2025-49844 nazwę RediShell i już sam fakt nazwania pozwala przypuszczać, że nie jest ona “typowa”, jak wiele innych, a jej skutki będą poważniejsze niż innych podatności. Błąd istniał w oprogramowaniu od 13 lat i otrzymał…

Czytaj dalej »

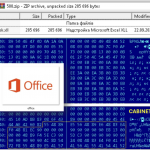

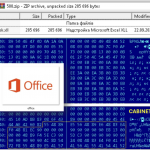

Ukraińscy analitycy z zespołu reagowania na incydenty komputerowe (CERT-UA) wykryli nową kampanię cyberprzestępczą, koncentrującą sie na ukraińskich instytucjach państwowych oraz infrastrukturze krytycznej. Atakujący, wykorzystali złośliwe dodatki Excel XLL do dostarczenia backdoora CABINETRAT, pozwalającego na przejęcie kontroli nad zaatakowanym systemem. Biorąc pod uwagę zastosowane mechanizmy, narażone na działanie malware były systemy…

Czytaj dalej »

Repozytoria git są atrakcyjne dla włamywaczy. Duża ilość wewnętrznych danych, wraz z historią zmian, wielu użytkowników czy wreszcie błędy na platformach służących do obsługi repozytoriów (o których wielokrotnie pisaliśmy) czynią z nich interesujące cele. Co prawda w samych repozytoriach nie powinny znaleźć się poufne dane, takie jak klucze API, loginy czy hasła, ale praktyka pokazuje, że…

Czytaj dalej »

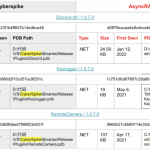

Przyzwyczailiśmy się już do tego, że mechanizmy sztucznej inteligencji sukcesywnie zdobywają kolejne obszary naszego życia. Nie od dziś wiele kontrowersji budzi temat używania sztucznej inteligencji w szeroko rozumianym bezpieczeństwie ofensywnym. Wiele wskazuje na to, że debata na ten temat wkrótce może wkroczyć na wyższy poziom. TLDR: – Badacze z firmy…

Czytaj dalej »

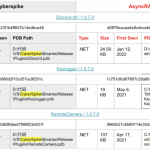

29 września 2025 r. Broadcom poinformował o luce bezpieczeństwa CVE-2025-41244 w oprogramowaniu VMware Tools i VMware Aria, umożliwiającej lokalną eskalację uprawnień. Zgodnie z opinią badaczy z NVISO, luka była aktywnie wykorzystywana jako zero-day od co najmniej października 2024 roku. Za atakami stała grupa UNC5174 utożsamiana przez analityków z chińskim aparatem…

Czytaj dalej »

Wyobraź sobie cyberatak, który manipuluje procesem uzdatniania wody. Podczas naszego szkolenia Hackowanie wodociągów na żywo pokażemy Ci symulację takiego ataku na sieć wodociągową. Dowiesz się, gdzie mogą czaić się luki w zabezpieczeniach i – co kluczowe – jak je załatać dzięki skutecznym procedurom i kontrolom. Nie musisz być ekspertem od…

Czytaj dalej »

Malwarebytes ostrzega użytkowników Maców przed szeroko zakrojoną kampanią dystrybucji złośliwego oprogramowania za pośrednictwem fałszywych stron GitHub. Celem cyberprzestępców jest skłonienie użytkowników do samodzielnej instalacji malware Atomic Stealer (znanego jako AMOS), który kradnie dane. Cyberzbóje używają sponsorowanych reklam Google lub optymalizacji SEO, tak aby ich strony wyświetlały się na początku wyników…

Czytaj dalej »