NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

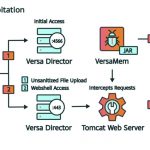

Niedawno wykryto kampanię hackerską celującą w amerykańskich dostawców sieci (zainfekowano w ten sposób minimum czterech ISP). W tym celu wykorzystano podatność w rozwiązaniu SD-WAN firmy Versa Networks. Podatność występuje w mechanizmie uploadu favicona w aplikacji webowej. Ale zamiast favicona można zuploadować webshella w Javie… Upload favicona wymaga jednak posiadania dostępu…

Czytaj dalej »Jak czytamy w informacji prasowej opublikowanej przez departament sprawiedliwości USA – Jesse Kipf został skazany na 81 miesięcy więzienia. Na początek pozyskał on dane logowania jednego z lekarzy – do rejestru śmierci na Hawajach. W kolejnym kroku zalogował się do tego systemu, a następnie utworzył “zdarzenie śmierci”. Finalnie certyfikował to…

Czytaj dalej »System, który był podatny, działa tak: Najpierw rodzina osadzonego wpłaca na jego specjalne konto pieniądze. Stąd można kupować przekąski czy inne drobiazgi (np. kosmetyki). Z tego konta następnie można transferować środki do drugiego systemu więziennego, a tam kupować filmy, gry czy muzykę. No więc exploit wyglądał tak. Cytat: Playing around…

Czytaj dalej »

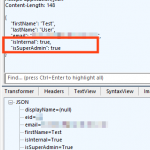

Jak opisali badacze: 1. Endpoint /api/users był dostępny bez uwierzytelnienia – można było wylistować wszystkich użytkowników w systemie (w szczególności poznać ich flagi, np. czy user jest adminem – o czym za chwilę). 2. W API była możliwość zarejestrowania nowego (niskouprawnionego) użytkownika. 3. Niskouprawniony użytkownik miał możliwość edycji dowolnego użytkownika…

Czytaj dalej »

W październiku rusza coroczna akcja ECSM (Europejski Miesiąc Cyberbezpieczeństwa) czyli, ogólnoeuropejska kampania poświęcona cyberbezpieczeństwu. W ramach akcji sekurak/Securitum przygotowało sporo inicjatyw skierowanych zarówno do osób technicznych (IT) jak i wszystkich pracowników firm. Część wydarzeń dostępna jest w formie otwartej, a wszystkie także w formie zamkniętej (realizacja dla zamkniętych grup w…

Czytaj dalej »

Niecałe 4 lata temu, pod koniec 2020 roku, w mediach na całym świecie głośno było o ataku na firmę SolarWinds – popularnego dostawcę oprogramowania do monitorowania i zarządzania infrastrukturą IT. Napastnikom udało się podmienić na oficjalnej stronie producenta pliki oprogramowania SolarWinds Orion na zainfekowane, co pozwoliło im dostać się do…

Czytaj dalej »

Na łamach sekuraka nieraz opisywaliśmy wpadki związane z szeroko pojętym AI, które szturmem zdobywa kolejne rynki. Zachwyt technologią oraz jej powszechne wdrażanie, sprowadza na użytkowników końcowych produktów nowe zagrożenia. Tak też stało się tym razem – badacze odkryli sposób na doprowadzenie do wycieku informacji z prywatnych kanałów popularnego rozwiązania do…

Czytaj dalej »

Google wydał aktualizację dla przeglądarki Google Chrome łatającą poważną lukę bezpieczeństwa w V8 – silniku JavaScript i WebAssembly używanym we wszystkich przeglądarkach bazujących na Chromium. Błąd oznaczony jako CVE-2024-7971 został sklasyfikowany według standardu CVSS v3 na 8.8, co w skrócie mocno sugeruje jak najszybszą aktualizację do najnowszej (czyli spatchowanej) wersji….

Czytaj dalej »

Krytyczna podatność w wordpressowej wtyczce Litespeed Cache (podatne są wersje do 6.3.0.1 włącznie), oznaczona jako CVE-2024-28000, została właśnie załatana. Według statystyk dodatek ten jest używany przez przeszło 5 milionów stron (z czego zaktualizowanych do tej pory zostało na razie około połowy). Podatność została opisana jako podniesienie uprawnień, ponieważ pozwala nieuwierzytelnionemu…

Czytaj dalej »

Nowy moduł/usługa nazywa się: ‘Bezpiecznie w sieci’; część rodzajów oszustw (np. lewe / podejrzane strony internetowe) można zgłosić bezpośrednio w appce. Dla części rodzajów oszustw appka pokazuje sposób zgłoszenia oszustwa (np. wysłanie SMSa na nr 8080) Docelowo ma być też udostępniona baza wiedzy dotycząca bezpiecznych zachowań w sieci. PSJeśli nie…

Czytaj dalej »Microsoft w ostatnim Patch Tuesday (termin określający drugi wtorek miesiąca, w którym część producentów oprogramowania wypuszcza łatki i aktualizacje – pojęcie dotyczy zwłaszcza firmy Microsoft) wydał poprawkę, która łata podatność CVE-2024-38063. Uzyskała ona bardzo wysoką punktację CVSS wynoszącą 9.8. W ocenie badaczy atak jest łatwy technicznie do przeprowadzenia, nie wymaga uwierzytelnienia od atakującego,…

Czytaj dalej »

Ukazał się raport opisujący nową technikę ataku na systemy Windows zwaną „Windows Downdate”: Aktualizacje są jednym z kluczowych procesów pozwalających na zapewnienie bezpieczeństwa wykorzystywanych systemów. Kolejne poprawki mają na celu między innymi usunięcie podatności wykrytych od czasu wydania poprzedniej aktualizacji. Chociaż systemy operacyjne wciąż mają wiele do nadrobienia, to ich…

Czytaj dalej »

W pracy pentestera bardzo często spotykamy się z podatnościami, które same w sobie niosą niskie lub średnie ryzyko. Ich wykorzystanie do niecnych celów przez atakującego wymaga spełnienia szeregu warunków, nierzadko bardzo trudnych do osiągnięcia – na przykład kliknięcie przez użytkownika w spreparowany i podesłany mu link. Im bardziej wyśrubowane warunki,…

Czytaj dalej »

Tego, że warto monitorować zdarzenia w sieci, nie musimy tu nikomu uzasadniać. Ale jak to zrobić efektywnie, jakiego narzędzia użyć – to kwestie, nad którymi zastanawia się niejeden admin i może chcieć skorzystać z naszej rekomendacji oraz konkretnej wiedzy. W tym wpisie znajdziecie informację dotyczącą bardzo dobrego – w naszej…

Czytaj dalej »![Pliki okiem hackera, czyli nowe energetyzujące szkolenie Gynvaela Coldwinda [zapraszamy bezpłatnie] Pliki okiem hackera, czyli nowe energetyzujące szkolenie Gynvaela Coldwinda [zapraszamy bezpłatnie]](https://sekurak.pl/wp-content/uploads/2024/08/Zrzut-ekranu-2024-08-1-o-00.12.11-150x150.png)

Dla niecierpliwych, zapisy tutaj: https://pliki.sekurak.pl/ Teoretycznie każdy powinien wiedzieć czym jest plik. Jednak teoria a rzeczywiste zrozumienie tematu to najczęściej dwie różne sprawy :-) Jak w życiu, diabeł tkwi w szczegółach. W mniej znanych detalach, w mniej popularnych rozwiązaniach, a także w tym, jakie elementy są ze sobą powiązane i…

Czytaj dalej »