NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

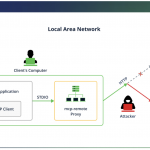

Niedawno pisaliśmy o różnych aspektach bezpieczeństwa rozwiązania MCP. Jednak to nie wszystkie zagrożenia, z którymi muszą mierzyć się inżynierowie wdrażający rozwiązania oparte o AI. W przypadku dużych dostawców oczekiwania rozbudowy funkcjonalności są spore. Brak odpowiedniego modelowania zagrożeń, może okazać się krytyczny z punktu widzenia bezpieczeństwa. Badacze z Eye Research opisali…

Czytaj dalej »

Proton, znany z takich usług jak Proton Mail czy Proton VPN, zaprezentował nowy produkt: Lumo, narzędzie AI zaprojektowane z myślą o pełnej ochronie danych. Firma podkreśla, że Lumo nie przechowuje żadnych logów konwersacji po stronie serwera, nie wykorzystuje promptów użytkowników do trenowania modeli AI, stosuje szyfrowanie typu zero‑access, dzięki czemu nawet Proton…

Czytaj dalej »

Tematy związane z agentami LLM jeszcze przez długi czas będą na czele gorących zagadnień. Głównie za sprawą usprawnień i automatyzacji. Jednak wprowadzany na prędce standard MCP oraz wiele rozwiązań na nim bazujących to wciąż świetne miejsce do nadużyć. Ostatnio opisywaliśmy moduł mcp-remote i zagrożenia z nim związane. W skrócie jest…

Czytaj dalej »

ExpressVPN to znany dostawca usług VPN, z których korzystają miliony użytkowników na całym świecie. Według materiałów reklamowych firmy jednym z wyróżników, który przyczynił się do dużej popularności, jest korzystanie z serwerów działających wyłącznie w pamięci RAM, które nie przechowują danych użytkowników i przestrzeganie polityki braku logów. Jest to dość popularne…

Czytaj dalej »

Incydent opisuje serwis TechCrunch, któremu Sandeep Hodkasia, założyciel firmy AppSecure zajmującej się testami bezpieczeństwa, przekazał informację o otrzymaniu 10 000 dolarów za zgłoszenie błędu 26 grudnia 2024 roku w ramach programu bug bounty. Meta wdrożyła poprawkę 24 stycznia 2025 r. i podobno nie wykryła dowodów na to, że luka została…

Czytaj dalej »

💼 tl;dr – szukamy Administratora IT z solidną znajomością sieci, bardzo dobrą znajomością Linuksa, w tym perfekcyjnie Debiana. Podejście i doświadczenie pracy w modelu security-first będzie krytyczne, zaś o znajomości sieci TCP/IP nawet nie wspominamy :) Praca tylko stacjonarnie w Krakowie. Start: sierpień lub wrzesień 2025. CV (PDF) wyślij na:…

Czytaj dalej »

Słyszeliście o stronie www.nomoreransom.org? Jeżeli nie, to zachęcamy do zapisania sobie jej w zakładkach i jednocześnie życzymy, aby Wam się nigdy nie przydała. Portal No More Ransom jest inicjatywą jednostki NHTCU holenderskiej policji (National High Tech Crime Unit), Europejskiego Centrum do Walki z Cyberprzestępczością (EC3), Kaspersky i firmy McAfee. Inicjatywa…

Czytaj dalej »

Kilkanaście złośliwych rozszerzeń do przeglądarki Google Chrome i Microsoft Edge mogło śledzić użytkowników, wykradać dane dotyczące aktywności w przeglądarce i przekierowywać do potencjalnie niebezpiecznych adresów internetowych. Były dostępne w oficjalnych sklepach Google i Microsoft. Łącznie zostały pobrane 2,3 miliona razy. Większość dodatków zapewniało reklamowaną funkcjonalność udając legalne narzędzia, takie jak…

Czytaj dalej »

Zanim przejdziecie do dalszej lektury tego krótkiego newsa, zalecamy abyście zainstalowali KB5002754 (Microsoft SharePoint Server 2019), lub KB5002768 (Microsoft SharePoint Subscription Edition). Dla wersji Server 2016 nie ma jeszcze aktualizacji. Producent zaleca rotację kluczy (po łatce). Kompleksowy skrót informacji został opublikowany na stronie CISA. To teraz na spokojnie, co się…

Czytaj dalej »

O tym, czym jest Model Context Protocol pisaliśmy na łamach sekuraka już nie raz. W skrócie, jest to ustandaryzowany protokół pozwalający na rozszerzenie możliwości dużych modeli językowych (LLM, Large Language Models). Dzięki niemu LLMy mogą korzystać z zewnętrznych narzędzi udostępnianych przez serwery MCP w sposób ujednolicony, bez konieczności implementowania tzw….

Czytaj dalej »

Przed weekendem krótka piłka od sekuraka! W najbliższym tygodniu będziecie mieć dwie okazje do tego by poszerzyć swoją wiedzę w temacie ITsec. Do tego bezpłatnie, i z prawdziwymi GURU w swoim fachu :-) Kto przegapi, albo nie może uczestniczyć w danym dniu (bo np. wypoczywa w ciepłych krajach:-)) niech się…

Czytaj dalej »

Jeżeli byliście na szkoleniu Narzędziownik AI od Tomka Turby, to wiecie jak relatywnie łatwo jest przeprowadzić atak wstrzyknięcia złośliwego promptu (ang. prompt injection), np. na model LLM – ChatGPT. Jeżeli mamy taką możliwość podczas interakcji z LLM’em 1:1, to czy możemy zrobić to samo, jeżeli AI jest wykorzystywane jako usprawnienie…

Czytaj dalej »

Google informuje o wydaniu wersji 138.0.7204.157/.158 dla wszystkich systemów operacyjnych. Załatane zostały trzy podatności bezpieczeństwa na poziomie wysokim: Badacze potwierdzili trwanie aktywnej kampanii wykorzystującej exploit na CVE-2025-6558 – zachęcamy zatem do jak najszybszej aktualizacji Chrome. ~Paweł Różański

Czytaj dalej »

Nie wiemy jaką dokładnie wartość wskazywał licznik odliczający dni od ostatniej krytycznej podatności w produktach firmy Fortinet, ale w redakcji, mamy wrażenie, że panowie z WatchTowr trzymają tabliczkę z cyfrą “0” w pogotowiu. Tym razem legendarny SinSinology zaprezentował załatanego i krytycznego n-daya w produkcie FortiWeb Fabric Connector – błąd klasy…

Czytaj dalej »

O tym, że sudo (czytane su-du) to krytyczny komponent systemu operacyjnego, z punktu widzenia nie tylko użyteczności ale przede wszystkim – bezpieczeństwa, przekonywaliśmy nie raz. Ostatnio opisywaliśmy ciekawe podatności dotyczące przełączników –host oraz –chroot. Tym razem, przyjrzymy się dwóm podatnościom z kategorii błędów logicznych – CVE-2025-6018 oraz CVE-2025-6019. Luki zostały…

Czytaj dalej »