Stosowne technologie wykrywające na podstawie obrazu z kamery monitoringu takie parametry danej osoby jak: płeć, pochodzenie etniczne, kolor skóry, czy dana osoba nosi okulary, brodę, … istnieją już od kilku dobrych lat: Tymczasem wg serwisu Wired, Iran zamierza wprowadzić (albo już wprowadził) system wykrywający naruszenia prawa dotyczącego obowiązku noszenia hidżab…

Czytaj dalej »

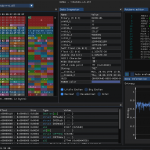

Cacti chyba najlepsze lata ma za sobą (ktoś z Was używa?)… …jednak warto przyjrzeć się podatnościom, które właśnie zostały ujawnione. 1. Po pierwsze do serwera Cacti mogą podłączyć się tylko “zaufani” klienci. cacti/remote_agent.php if (!remote_client_authorized()) {print ‘FATAL: You are not authorized to use this service’;exit;} Jak sfałszować swój adres IP…

Czytaj dalej »

Podatność: Windows Advanced Local Procedure Call (ALPC) Elevation of Privilege Vulnerability umożliwia zdobycie uprawnień SYSTEM z poziomu zwykłego użytkownika. Microsoft dodaje, że luka może być użyta do wyskoczenia z sandboxa przeglądarkowego. Więc prawdopodobnie jest ona składnikiem łańcucha: wchodzisz na zainfekowaną stronę -> serwowany jest exploit na przeglądarkę -> użyty jest…

Czytaj dalej »

Szyfrowanie e-maili możemy rozważać w dwóch perspektywach: Szyfrowanie w trakcie transportu – uniemożliwia to odczytanie wiadomości postronnym osobom, które podsłuchiwałyby ruch w Internecie. Mechanizm podobny jest do znanego nam ze świata webowego HTTPS i jest w zasadzie standardem. Szyfrowanie w spoczynku. Tutaj jest gorzej, bo mało osób używa tego typu…

Czytaj dalej »

Jak czytamy na stronie producenta: CWP is a World Leading advanced Free and PRO web hosting panel that gives you all the flexibility to effectively and efficiently manage your server and clients. Now with CWP Secure Kernel providing the highest possible security level for your server. Jak czytamy na stronie PoCa: Centos Web…

Czytaj dalej »

![Chciałbyś bezpłatny dostęp do ~7 godzin materiału szkoleniowego od sekuraka? Zobacz tutaj [praktyczne szkolenia o zagrożeniach w sieci] Chciałbyś bezpłatny dostęp do ~7 godzin materiału szkoleniowego od sekuraka? Zobacz tutaj [praktyczne szkolenia o zagrożeniach w sieci]](https://sekurak.pl/wp-content/uploads/2023/01/mat-net-150x150.jpeg)

Mowa o szkoleniach dotyczących cyber-zagrożeń w sieci – czyli serii nie daj się cyberzbójom! (pierwszą edycję oglądnęło 25 tysięcy osób)! Tematyka przedstawiana jest prostym językiem i kierowana praktycznie do wszystkich. Każda część szkolenia nie daj się cyberzbójom, to zupełnie nowy materiał, nowe przykłady scamów/oszustw, nowe pokazy na żywo! Idąc od…

Czytaj dalej »

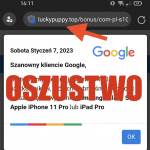

Jedna z czytelniczek napisała do nas w ten sposób: Zaczęło się od tego że mojej koleżance parę dni temu podczas przeglądania OLX w przeglądarce zaczął wyskakiwać dziwny komunikat. Więc moja koleżanka z racji tego, że jej telefon był już stary i już ledwo dyszał kupiła nowy telefon. Wczoraj koleżanka mi…

Czytaj dalej »

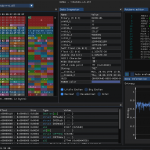

Działa pod Windowsem / Linuksem. Posiada frontend do dezasemblera Capstone. Jest kolorowanie istotnych miejsc otwieranego pliku. Twórca reklamuje projekt hasełem: A Hex Editor for Reverse Engineers, Programmers and people who value their retinas when working at 3 AM. ~ms

Czytaj dalej »

Ciekawy wątek na Reddcicie (łącznie z zaciętą dyskusją) możecie śledzić w tym miejscu. Po pierwsze, jeśli używasz szyfrowanej poczty (np. dostępnego w Thunderbirdzie PGP/GPG), wystarczy że wyślesz dane logowania szyfrowaną wiadomością e-mail. Z szyfrowania GPG można też w prosty sposób korzystać, używając Protonmaila (aby szyfrować nie potrzeba jest w tym…

Czytaj dalej »

Mowa o grupie Cold River, która właśnie jest wskazywana w kontekście cyberataków na amerykańskich specjalistów z obszaru technologii atomowych. Jak czytamy na blogu Sekoia: Calisto [inna nazwa grupy Cold River – przyp. sekurak] focuses on Western countries, especially the United States, and Eastern European countries. The group was observed carrying…

Czytaj dalej »

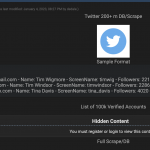

Wyciek brzmi groźnie, ale zawsze warto sprawdzać co dokładnie wyciekło (i kiedy ;) W każdym razie na jednym z forów pojawiły się linki do bazy, a także demo tego co wyciekło: Jak widać, są to ~tylko emaile podpięte do danego konta twitterowego. Chociaż oczywiście czasem w połączeniu z dalszym OSINTem,…

Czytaj dalej »

Ciekawostka. Google w ~losowych momentach może wysłać tego typu wiadomość e-mail: [Przypomnienie] Masz włączoną Aktywność w internecie i aplikacjach aby chronić Twoją prywatność, przypominamy, że masz włączone ustawienie Aktywność w internecie i aplikacjach. Aktywność w internecie i aplikacjach to ustawienie, które pozwala zapisywać na koncie Google informacje o tym, co…

Czytaj dalej »

Artur podesłał nam zrzut ekranowy reklamy, która pokazała się mu na Facebooku (oczywiście czerwony dopisek jest od nas ;) Gdzie prowadzi link? O tutaj: hxxps://mega(kropka)nz/file/iFlyWAxD#EpqvqJd6ZtgtDrjN1LquBZ3vQWX8hd7rC1N2dztXGcc Co jest w środku? Rar ze złośliwym oprogramowaniem, które na razie dość mizernie wykrywane jest przez antywirusy – tylko 11 na 57 silników: Całość wpisu…

Czytaj dalej »

W wynajmie krótkoterminowym jest to spory problem już od dłuższego czasu- patrz np.: Przeskanował nmapem mieszkanie wynajęte na Airbnb – znalazł siebie…w ukrytej kamerze. Krótka instrukcja poszukiwania ukrytych kamer w lokalach wynajmowanych na Airbnb, pokojach hotelowych, … Jednocześnie serwis Motherboard wspomina o rosnącym trendzie wykorzystania np. kamer czy inteligentnych zamków…

Czytaj dalej »

Warty odnotowania przypadek w kontekście przekonania: nie no, mam infrastrukturę IT w cloudzie – ransomware nic mi nie zrobi. Rackspace to korporacja o ~3 miliardach USD rocznego przychodu, która w dość transparentny sposób raportuje tutaj: As an update on the ransomware attack itself, CrowdStrike has confirmed that they have obtained…

Czytaj dalej »

![Chciałbyś bezpłatny dostęp do ~7 godzin materiału szkoleniowego od sekuraka? Zobacz tutaj [praktyczne szkolenia o zagrożeniach w sieci] Chciałbyś bezpłatny dostęp do ~7 godzin materiału szkoleniowego od sekuraka? Zobacz tutaj [praktyczne szkolenia o zagrożeniach w sieci]](https://sekurak.pl/wp-content/uploads/2023/01/mat-net-150x150.jpeg)