Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

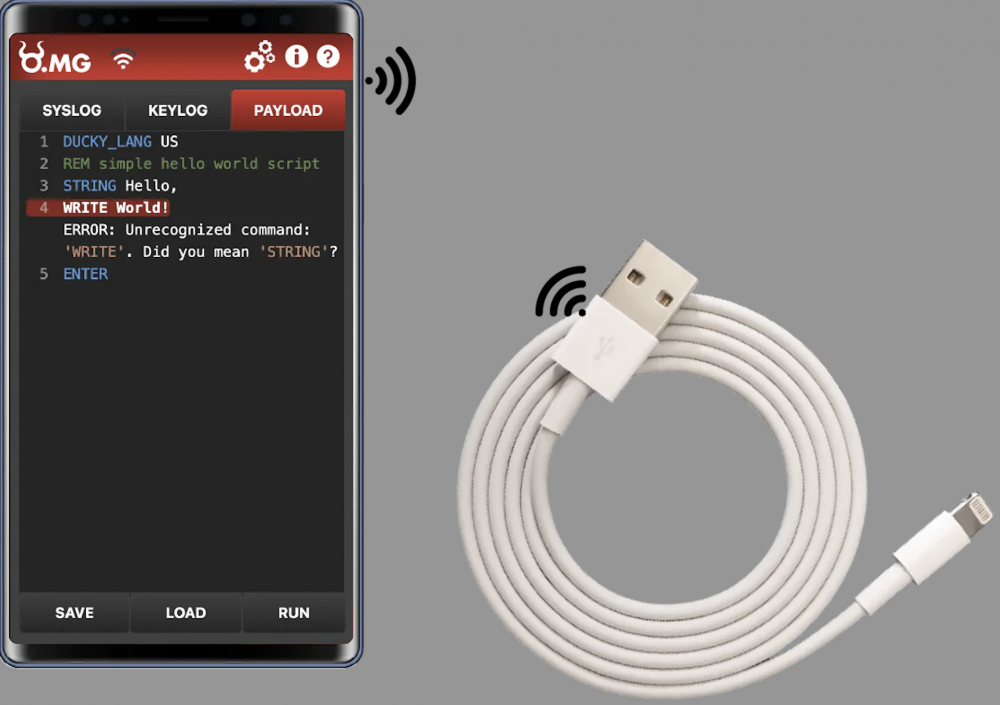

Można powiedzieć, że jest to pewna spora aktualizacja funkcji dostępnych do tej pory w innym projekcie: USB Ninja. Tym razem kabel O.MG umożliwia komunikację z atakującym poprzez własne WiFi (a nie przez Bluetooth, gdzie jest mocno ograniczony zasięg):

Działa jak normalny kabel ładujący / przesyłający dane, aż do momentu kiedy nie zostanie aktywowany. Wtedy jest widoczny dla komputera jako klawiatura (wpisująca dowolną sekwencję klawiszy – np. ściąga i uruchamia malware), może też działać jako sprzętowy keylogger (ale to wymaga wpięcia kabla pomiędzy klawiaturę a komputer).

Cena tego urządzenia jest dość znaczna 120 -> 180 USD (zależnie od wersji) + przesyłka, więc będzie stosowana raczej tylko w mocno celowanych atakach bądź demach, mających uświadomić, że nie warto podłączać do swoich laptopów czy komputerów znalezionych / pożyczonych urządzeń USB.

~ms

nie opłaca się, ktoś to wepnie w zasilacz i do gniazdka i po temacie. mało ludzi kopiuje pliki z iPhone na kompa, bo iphone ogranicza sporo. próbować można

Pamiętam loggery pod PS2 . Miały nawet opis FILTR . Wpinało się to pomiędzy klawiaturę a komputer i spisywało każde naciśniecie klawisza . Było coś takiego do kupienia .

Systemy operacyjne powinny widząc, że jest już podłączona jedna klawiatura, pytać użytkownika czy urządzenie USB jest klawiaturą. Ufanie, że urządzenie faktycznie jest klawiaturą tylko dlatego, że zgłosi że należy do klasy trzeciej podczas inicjalizacji to już przeżytek. Urządzenia USB powinny mieć listy znanych sygnatur, ręcznie akceptowanych przez użytkownika, podobnie jak odciski SSH.

Nie taka jest zasada działania urządzeń pług and play. W dodatku są rozwiązania, które wykorzystują np dwie myszki. Jak według Ciebie miała by działać klawiatura podpięta pod laptopa skoro jest to kolejna klawiatura. Jakieś kody i uwierzytelniania klawiatur wymagały by ciągłego aktualizowania i to w sumie nie systemu operacyjnego a biosu. Wyobrażasz sobie update biosu w komputerach MAC?