Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Dla przestępców nie ma czasu odpoczynku, co więcej – gdy jedni świętują, drudzy próbują łowić ofiary. Tym razem CERT Polska donosi o tego typu nieprawdziwej informacji rozpylanej na Facebooku: Po wejściu na video “jest już tylko jeden krok” – czyli strona udająca Facebooka prosi nas o podanie danych do logowania:…

Czytaj dalej »

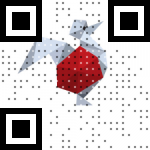

Ciekawostka. Nie ma co zbyt wiele opowiadać o projekcie, przetestujcie go sami: https://hughchen.github.io/qr_image/ (kod źródłowy). Przykładowy efekt końcowy: Inny przykładowy kod: ~Michał Sajdak

Czytaj dalej »

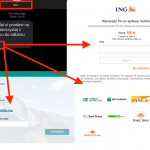

Nowa kampania (o której donoszą nam czytelnicy – dzięki!) ma kilka różnych wariantów. Przy okazji zobaczcie od kogo niby przychodzi ten SMS…: Co się dzieje dalej? Ofiara wybiera bank: Po wyborze banku, zbierane są różne dane (w zależności od banku): login/hasło/SMS wysłany podczas logowania/PESEL/PIN do appki mobilnej: Dla pewności –…

Czytaj dalej »

Oszuści wykradli księdzu jednej z parafii około 600 000 złotych: Twierdził on [oszukany ksiądz – przyp. sekurak], że hakerzy chcą ukraść pieniądze z kont bankowych, do których duchowny ma dostęp – tłumaczy oficer prasowy Paulina Kalandyk. – Fałszywy policjant zapewnił, że jedynym sposobem na to, aby zapobiec utracie pieniędzy jest…

Czytaj dalej »

Badacze, który odkryli szkodnika opisują problem w następujący sposób: We identified the application as a trojan-dropper as it is leveraged by cybercriminals to secretly install malware on users’ mobile devices. Our analysis revealed that the dropper automatically installs a malware called Vultur which targets financial services to steal users’ banking information. W…

Czytaj dalej »

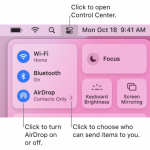

No więc poradnik jest dostępny bezpośrednio od Apple. Jeśli ktoś chce zachomikować PDFa do późniejszej analizy – w tym miejscu bezpośredni link. Znajdziemy tutaj takie elementy jak: kontrola z kim możemy dzielić dane / pliki / fizyczną lokalizację (poniższy AirDrop to tylko przykład): Jak obchodzić się z AirTagami: Przykładowe inne…

Czytaj dalej »

Komuś chyba zależy na pozyskaniu tego typu exploitów, bowiem Zerodium ogłosiło tymczasowe podniesienie cen za exploity na Outlooka oraz Thunderbirda. Chodzi o podatność, która bez jakiejkolwiek interakcji ofiary umożliwi wykonanie kodu na jej komputerze. Innymi słowy exploit powinien się aktywować jedynie po pobraniu e-maila (nawet bez potrzeby jego otwierania): We…

Czytaj dalej »

Ciekawe wideo, udostępnione już jakiś czas temu na TikToku: Wystarczy więc latarka (może być taka z telefonu) i już możemy próbować namierzyć kamery. A mogą one być w najrozmaitszych miejscach: gniazdka elektryczne, routery WiFi, ładowarki, zegarki elektroniczne, czujki dymu, czujki ruchu, wieszaki czy nawet butelki z wodą ;-) Dla wygody…

Czytaj dalej »

Jeśli ktoś z Was obawia się, że może zostać ofiarę spoofingu telefonicznego, wpis Borysa Budki warto potraktować jako pewnego rodzaju uodpornienie się na problem (w środku nagranie sfałszowanego połączenia telefonicznego): ~Michał Sajdak

Czytaj dalej »

O temacie donosi BleepingComputer: Later that night, QNAP took more drastic action and force-updated the firmware for all customers’ NAS devices to version 5.0.0.1891, the latest universal firmware released on December 23rd, 2021. Wg relacji użytkowników firmware jest instalowany, nawet gdy opcja automatycznych aktualizacji jest wyłączona. Całość w odpowiedzi na ransomware…

Czytaj dalej »O ataku poinformował prof. Marcin Matczak: Tym razem jak widać psychopaci podszyli się pod prawdziwy numer infolinii CBA, a niewiele wcześniej niemal taki sam scenariusz został przygotowany na byłego szefa CBA Pawła Wojtunika: Podobne problemy miał ostatnio Roman Giertych (tym razem podszycie się pod numer kancelarii prawnej). Pamiętajcie, że przestępcy…

Czytaj dalej »

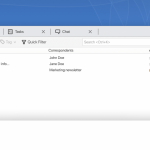

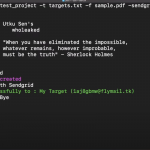

Projekt “wholeaked” można pobrać tutaj. Jeśli chcemy wysłać dokument, którego wycieku się obawiamy możemy całość zorganizować w ten sposób: Przygotowujemy template maila Przygotowujemy adresy e-mail osób, do których będzie wysłany dokument Przygotowujemy sam dokument Wybieramy sposób znakowania dokumentu. Dokumentacja wskazuje takie możliwości File Hash: SHA256 hash of the file. All file…

Czytaj dalej »

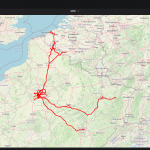

19-sto latek z Niemiec opisuje swoją przygodę z dostępem do samochodów tutaj. Krok po kroku cała akcja wyglądała tak: Zlokalizowanie w internecie instancji oprogramowania TeslaMate (Google, Shodan, Zoomeye …) Po podłączeniu się przeglądarką, widoczna jest tutaj lokalizacja “losowego” samochodu (tj. skonfigurowanego w instancji TeslaMate): Dalej (czyli np. zakładka Dashboards) nie…

Czytaj dalej »

Najważniejsza informacja jest już zawarta w tytule. Tutaj z kolei link dla osób bardziej dociekliwych. W szczególności mamy załatane m.in. takie luki: Impact: A malicious application may be able to execute arbitrary code with kernel privileges. Apple is aware of a report that this issue may have been actively exploited….

Czytaj dalej »

Tutaj ostrzeżenie od samego producenta: DeadBolt has been widely targeting all NAS exposed to the Internet without any protection and encrypting users’ data for Bitcoin ransom. Jakie zalecenia daje QNAP? Zablokować dostęp z Internetu do webowego panelu administracyjnego (jednocześnie warto też wyłączyć: Enable UPnP Port forwarding) Wykonać aktualizację do najnowszej…

Czytaj dalej »