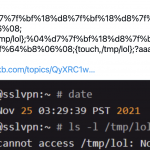

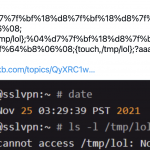

Zerknijcie na ten wpis na Reddicie: Got strange texts & “LIBERTY” on terminal, possible virus? Grzebiąc nieco głębiej okazało się, że jest to prawdopodobnie manifest programisty odpowiedzialnego za rozwój popularnych bibliotek: colors.js oraz faker.js. Tylko ta pierwsza pobierana jest ~20-30 milionów razy tygodniowo… GitHub w reakcji na sabotaż programisty specjalnie…

Czytaj dalej »

Stosowny komunikat o zatrzymaniu 14 członków grupy ransomware REvil, mówi tak: W wyniku kompleksu skoordynowanych działań śledczych i operacyjnych przejęto środki pieniężne pod 25 adresami w miejscach zamieszkania 14 członków zorganizowanej grupy przestępczej. Ponad 426 mln rubli, w tym w kryptowalutach, 600 tys. USD, 500 tys. euro, a także sprzęt…

Czytaj dalej »

Różne media wspominają dzisiaj o “gigantycznym wycieku z wojska”. Przyjrzyjmy się mu nieco bliżej. Sam wyciek (tj. link do archiwum “System Informatyczny Jednolitego Indeksu Materiałowego”) pojawił się na jednym z forów dnia 9. stycznia 2022r. A że lubimy od czasu do czasu analizować różne fora, plik namierzyliśmy 11.01.2022 (trzy dni…

Czytaj dalej »

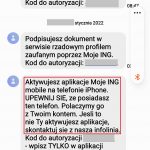

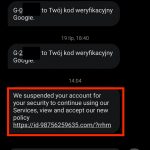

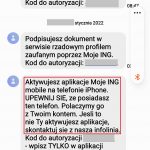

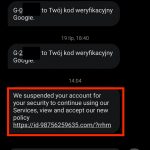

O temacie ostrzega CERT Orange (w kontekście ING), a równolegle otrzymaliśmy niezależną informację (klient mBank), którego w ten podobny sposób próbowano atakować. Jak widzicie ofiara używa Androida, a ktoś próbuje skonfigurować jej bankowość elektroniczną na iPhone (na zupełnie innym numerze). Generalnie jest to możliwe, ale wymaga zazwyczaj (w różnych bankach…

Czytaj dalej »

Łatka na urządzenia dostępna jest od grudnia 2021 r. – a niedawno opublikowano dość szczegółowy write-up dotyczący załatanej podatności: On December 7, 2021, SonicWall released new firmware for their Secure Mobile Access (SMA) 100 series. SonicWall issued a security advisory on January 11, 2022 notifying users that the December releases…

Czytaj dalej »

Nie masz appki, nie masz czasu na kupowanie biletu parkingowego, więc trach – skanujesz QR kod, lądujesz na bramce płatności, płacisz, wszystko załatwione. No nie do końca ;-) Problem w tym, że część bramek płatności, do których prowadzą takie QR kody może wyłudzać dane Twoich kart płatniczych czy nawet dane…

Czytaj dalej »

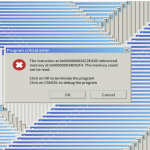

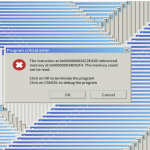

Spójrzcie na ten wątek na Reddicie: Looks like KB5009557 (2019) and KB5009555 (2022) are causing something to fail on domain controllers, which then keep rebooting every few minutes. Użytkownicy dodają kolejne aktualizacje, wskazujące, że problematyczny jest również choćby Windows 2012R2. Podawane obejście polega na (czasowym) usunięciu łatek: Server 2012r2 –…

Czytaj dalej »

Jeden z czytelników podesłał nam takiego SMSa, którego otrzymał przed chwilą: Co tutaj się wydarzyło? Po pierwsze ktoś wysłał SMSa, który jest wysłany od nadawcy “Google” (tzw. SMS spoofing). Swoją drogą pewien czas temu ktoś w Polsce podszywał się pod nadawcę “SANEPID”: Po drugie, telefon widząc nadawcę “Google”, umieścił fałszywą…

Czytaj dalej »

Podatność ma bazowy score CVSS aż na poziomie 9.8/10. Z jednej strony podatne są Windows 10/11 oraz Windows Server 2019 / 2022, ale jeśli wczytamy się głębiej w opis od Microsoftu, zobaczymy taką adnotację: In Windows Server 2019 and Windows 10 version 1809, the the HTTP Trailer Support feature that…

Czytaj dalej »

Oryginalną pracę omawiającą tego typu możliwości możecie znaleźć tutaj. Zacytujmy nieco większy wycinek z podsumowania: It is often desirable to detect whether a surface has been touched, even when the changes made to that surface are too subtle to see in a pair of before and after images. To address…

Czytaj dalej »

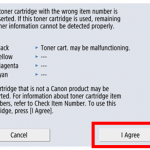

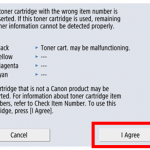

W stosownym oświadczeniu, firma pisze: Z powodu trwającego problemu z dostępnością chipów na rynku, Canon ma pewne wyzwania z zakupem pewnych elementów elektronicznych, które używane są w tonerach. Te elementy odpowiedzialne są np. za wskazywanie poziomu wyczerpania toneru. Due to the ongoing global shortage of semiconductor components, Canon is currently…

Czytaj dalej »

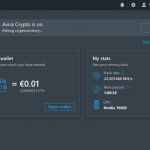

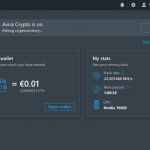

Jakiś czas temu Norton ogłosił projekt Norton Crypto, czyli koparkę kryptowalut bundlowaną z antywirusem: Ale jak się okazuje, darmowa Avira chwaląca się “przeszło 500 milionami klientów” również posiada podobną funkcję – Avira Crypto: Czy Avira chce konkurować z Nortonem? Może i chce, ale została zakupiona przez NortonLifeLock Inc (kompanię będącą…

Czytaj dalej »

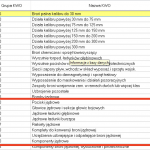

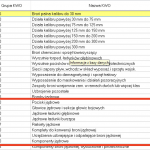

Firma Google stoi za wieloma projektami i produktami. Niektóre są powszechnie znane, a inne nie. Jednymi z takich mniej znanych produktów jest język programowania dart i framework flutter. Krótko po zrobieniu dość długiego tutoriala darta i fluttera wpadłem na kilka pomysłów, jak można by zaatakować komponenty ekosystemu darta. Dla zabawy…

Czytaj dalej »

FBI donosi o wzmożonej aktywności grupy FIN7. Swego czasu wysyłała ona (i nadal wysyła) pocztą / kurierem “karty prezentowe” np. na kwotę $50. Co można za to (rzekomo) kupić? Tego dowiesz się podłączając do komputera załączonego pendrive-a: Ale przecież z pendrive-a nic samodzielnie się nie uruchomi bez kliknięcia na plik!…

Czytaj dalej »

Aktualizacja 8.01.2022 – sporo naszych czytelników informuje, że ich urządzenia (z odpowiednio starą wersją OS) działają (w sensie nawiązywania połączeń oraz SMS-ów). Pojawiają się także informacje, że wyłączenie może być stopniowe. Próbujemy dodatkowo zweryfikować stan faktyczny. BlackBerry, producent typowo biznesowych urządzeń mobilnych, 4 stycznia 2022 roku zakończył wspieranie BlackBerry OS….

Czytaj dalej »