Co to za hash? fb31243e63d68c1f546e6eeed50c4600 MD5? Na pewno? ;-) No właśnie, po samej strukturze czasem nie da się w 100% określić z jakim hashem mamy do czynienia. Czasem jednak jest to proste, albo hash jest na tyle popularn,y że można z dużym prawdopodobieństwem określić, że jednak będzie to hash X….

Czytaj dalej »

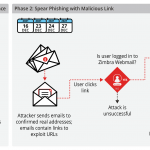

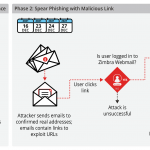

Tutaj dość rozbudowany opis trwającej kampanii o dość mało oryginalnej nazwie: EmailThief. Celem jest Zimbra, czyli: Secure Private Business Email & Collaboration Badacze nadmieniają, że wśród organizacji które są atakowane, znajdują się m.in. europejskie instytucje rządowe oraz media. Napastnicy wykorzystują lukę XSS (pod tym linkiem dajemy za darmo cały rozdział…

Czytaj dalej »

Do czego (niekoniecznie zamierzonego przez twórców) mogą służyć AirTagi? Spójrzmy na kilka niedawnych doniesień: Próby kradzieży aut z wykorzystaniem AirTag przyspieszają. Właściciel Dodge-a, zlokalizował „nieznane urządzenie trackujące” w swoim samochodzie [USA]. A wracając do głównego tematu. Osoby, które próbują wykorzystać AirTag do niecnych celów, zapewne natkną się na pewien “problem”….

Czytaj dalej »

Dłużej niż kilka chwil zastanawiałem się, czy zrelacjonować tę historię, opisaną przez Wired. Z jednej strony mamy tu samotnego cowboya, walczącego z reżimem, który w zasadzie nie ma żadnych skrupułów. Mamy też utęskniony przez ~wszystkich hack-back na tych złych. Mało kto na ten ostatni sobie pozwala – bo prawo, bo…

Czytaj dalej »

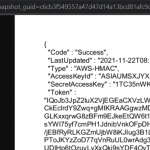

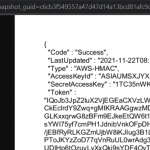

Jak pewnie wielu z Was, dostałem niedawno od księgowej PIT-a za 2021 rok. PDF z hasłem + dodatkowa informacja: hasłem jest PESEL. Tu część z Was może pomyśleć, dobra, słabe hasło, nie ma co czytać dalej. Ale w całej historii czeka nas jeszcze parę drobnych zwrotów akcji… OK, bierzemy się…

Czytaj dalej »

Nie samym Pegasusem człowiek żyje ;-) Organizacji posiadających odpowiednią moc bojową, do stworzenia narzędzi alternatywnych do Pegasusa jest nie tak mało. Reuters donosi właśnie o firmie QuaDream: A flaw in Apple’s software exploited by Israeli surveillance firm NSO Group to break into iPhones in 2021 was simultaneously abused by a competing company,…

Czytaj dalej »

Wicie, rozumicie, maintenance! W świecie dookoła kryptowalut pachnie to hackiem. Zresztą Wormhole przyznaje to w tweecie powyżej. Co co chodzi z tym Wormhole? Platforma umożliwia wymianę kryptowalut na inne: Bridge portals use “smart contracts” on the Ethereum blockchain to convert an input cryptocurrency into a temporary internal token, which they…

Czytaj dalej »

Tutaj ciekawy wątek, zawierający historię ~adminów, którzy przypadkowo skasowali a to dysk produkcyjny, a to całą bazę. Na początek klasyka. Zapytanie na bazie (czasem z brakiem WHERE, albo złym WHERE). Niekiedy zdarzają się jeszcze inne błędy, które potrafią uratować sytuację (uffff :) Czasem jednak takich błędów nie ma (oops): Pamiętajcie,…

Czytaj dalej »

Kilka chwil temu opisywaliśmy przykład hackowania lamp akwariowych, teraz kolej na taki sprzęt: Przyszły tata, zakupił sprzęt, zakasał rękawy i przeszedł do dzieła. Najpierw skanowanie urządzenia nmapem: [przy okazji warto pamiętać, że nmap i tak skanuje domyślnie 1000 najpopularniejszych portów, więc przełącznik: –top-ports 1000 jest zbędny] Co ciekawego znajdowało się…

Czytaj dalej »

Badacz opisuje znalezioną przez siebie lukę tutaj. Opis luki może wydawać się nieco enigmatyczny: This researcher pointed out that HelloSign’s Google Drive doc export feature had a URL parsing issue that could allow extra parameters to be passed to Google Drive API. By making use of an extra parameter in…

Czytaj dalej »

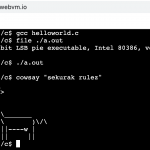

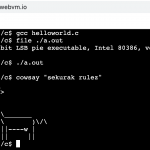

Opis projektu tutaj, interaktywne demo – pod tym adresem: https://webvm.io Jak widać, całość działa bez problemu również np. na Apple M1 (chociaż prędkość nie zachwyca :) Pamiętajcie, że wszystko działa w Waszej przeglądarce, bez żadnych komponentów serwerowych: Dodatkowo twórcy chwalą się, że na wirtualce można uruchamiać binarki z Debiana bez…

Czytaj dalej »

Jeden z czytelników poinformował nas o wiadomości e-mail, którą otrzymał od T-Mobile (adres nadawcy: boa@t-mobile.pl; wytłuszczenie – sekurak): Zgodnie z wymaganiami Ustawy z dnia 16 lipca 2004 r. Prawo telekomunikacyjne (Art. 174a ust.3) oraz Artykułu 34 RODO informuję, że z uwagi na powstały błąd po naszej stronie w samoobsługowym serwisie…

Czytaj dalej »

Informację o luce CVE-2021-44142, znalezionej przez znanego badacza Orange Tsai, przekazała ekipa Samby: This vulnerability allows remote attackers to execute arbitrary code as root on affected Samba installations that use the VFS module vfs_fruit. Podatność występuje w domyślnej konfiguracji wyżej wskazanego modułu, a jej CVSS score został określony na aż…

Czytaj dalej »

Czytelnik podesłał nam świeży przykład oszustwa: “Darmowy telewizor do odebrania, bo wyjeżdżam” – brzmi jak spora liczba klików (no dobra, dla niektórych brzmi od razu jak oszustwo). A co po wejściu na ogłoszenie? Strona mająca https i kłodkę (a jakże!) w przeglądarce, ale zdecydowanie nie będąca Facebookiem; wykradająca za to…

Czytaj dalej »

Krótka odpowiedź: UPnP. Ale zaraz, zaraz – odpowie ktoś kto mniej więcej kojarzy ten protokół – przecież komunikację UPnP można wykonać tylko z LAN-u (jeśli dane urządzenie obsługuje ten protokół). No więc jak się okazało już jakiś czas temu – nie zawsze. Niektóre urządzenia pozwalają na inicjację komunikacji UPnP z…

Czytaj dalej »