Jeden z czytelników przesłał nam dzisiaj rano takie zdjęcie: Z ciekawostek – tutaj lokalizacja tego miejsca na Google Street View: Gdzie prowadzi QR kod? Do adresu: drive.proton[.]me (usługa storage cloudowego od Protona). Tam z kolei plik .doc: oświadczenie_o_cudzoziemcach_przebywających_w_rp.doc wyglądający mniej więcej tak: Czy plik jest złośliwy? Wygląda na to, że…

Czytaj dalej »

Dyskusja dookoła tego tematu – tutaj. Historia obrazkowa w trzech częściach poniżej: Po kliknięciu w pierwszy wynik Googla, za pierwszym razem rzeczywiście u mnie pojawiał się efekt widoczny poniżej (kolejne próby – inne wyniki – to uwaga dla osób, które chcą sprawdzić problem własnoręcznie). Czy powyższy content został wygenerowany przez…

Czytaj dalej »

Dla odważnych – link do scamu: hxxps://www.facebook[.]com/Camping455/ Facebookowe tłumaczenie opisu do posta na j. polski jest dość kulawe, ale generalnie oszustom chodzi o to, żeby wpisać ‘Gotowe’ w komentarzu. No więc w komentarzach mamy odmianę ‘Gotowe’ z całego świata. Co się dzieje po kliknięciu przycisku ‘Zarejestruj się’? Jesteśmy kierowani na…

Czytaj dalej »

Wersja clickbaitowa: “dzięki WiFi można widzieć przez ściany“. No dobra, przez ściany nie można widzieć z wykorzystaniem WiFi, ale być może osiągnięcie tego celu jest blisko. Pod koniec zeszłego roku pokazano drona, który jest w stanie “widzieć” urządzenia WiFi, które znajdują się za ścianą budynku. “Widzieć”, w sensie wskazać ich…

Czytaj dalej »

Ciekawa podatność, za którą Google wypłacił $13337. Jeśli wczytacie się w opis problemu, to w zasadzie… nie ma tam żadnego hackingu. Badacz zaczął od prób dobicia się (z poziomu Internetu) do pewnego adresu IP Googla, ale nieskutecznie. Na drodze stawał ekran logowania (Google Proxy). Żadna próba obejścia nie działała, a…

Czytaj dalej »

W pierwszym kwartale 2023 mamy dla Was duży pakiet promocji od Securitum! Przede wszystkim rabaty na najbliższe szkolenia. Oprócz tego kilka nowości w formule “płać ile chcesz” oraz pakiety rosnących rabatów za zakup kilku szkoleń. Nadciąga też Cyberzbój v3. Przeczytajcie do końca. SZKOLENIA NA Q1 Wszystkie szkolenia są dostępne on-line,…

Czytaj dalej »

Jeśli ktoś czyta na bieżąco Sekuraka, to już ostatnio kilka razy widział alerty o fałszywych reklamach w Google. Również niektóre historie realnie kończyły się np. przejęciem konta googlowego ofiary. Jaka zmiana nastąpiła ostatnio? Fałszywych reklam jest jeszcze więcej, a ponadto potrafią pojawiać w grupach na pierwszej stronie wyników z Google….

Czytaj dalej »

Nie jest to spektakularny atak hakerski jak w przypadku ostatniej głośnej sprawy z LastPass, jednak warto zwrócić uwagę, co się zadziało. 1 grudnia 2022 r. pracownicy Gen Digital (dawniej Symantec Corporation i NortonLifeLock) zauważyli zwiększoną liczbę nieudanych logowań do kont użytkowników Norton Password Managera. Ruch ten zwiększał się każdego dnia,…

Czytaj dalej »

Zobaczcie appkę KeyDecoder (temat namierzony u @prywatnika). Wystarczy zrobić zdjęcie na tle obiektu o wielkości standardowej karty kredytowej i voilà: Twórca wyraźnie zaznacza, że dorabianie kluczy bez zgody właściciela jest nielegalne, a appka służy tylko celom edukacyjnym / legalnym zdaniom (np. pentesty): This Key Decoding app is meant to be…

Czytaj dalej »

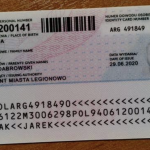

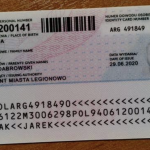

Tomek opisuje w tym miejscu ciekawą historię scamu. Super “inwestycja”, wpłacasz 2000 zł, a zyskujesz 18000-20000 zł. Takich scamów jest tysiące, co w tym ciekawego? Ano to, że w pewnym momencie nasz rozmówca, w celu przekonania nas, że jednak to nie jest to scam ;) przesyła zdjęcie “swojego” dowodu osobistego….

Czytaj dalej »

Dysk widoczny na zdjęciu poniżej w cenie $100 – nawet jeśli wygląda jak no-name – jawi się jako super okazja. Podejrzanie dobra okazja. Im dłużej ekipa Review Geek analizowała widoczną powyżej okazję, pojawiało się znaków zapytania. Po pierwsze dostarczony kabel USB-C -> USB-A. Kopiowanie 16 TB po “starym” USB byłoby…

Czytaj dalej »

Stosowny komunikat dostępny jest w tym miejscu (jak widać strona informacyjna tej placówki medycznej nie posiada nawet HTTPS): (…) w dniu 13 stycznia 2023r. doszło do ataku hackerskiego na infrastrukturę serwerową Centrum Medycznego TW-MED, w wyniku którego nieuprawniony podmiot dokonał zaszyfrowania danych zgromadzonych za serwerze w sposób uniemożliwiający Centrum Medycznemu TW-MED dostęp…

Czytaj dalej »

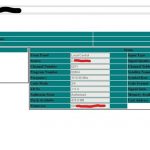

Jeśli nie jest ci potrzebny dalszy komentarz – oto link do dokumentu: Cyber incident response plan. Autorzy zaznaczają, że dokumentacja bardziej powinna stanowić inspirację do przygotowania własnego materiału (dostosowanego do realiów danej firmy) – niż być materiałem do bezmyślnego copy&paste. Co znajdziemy w dokumencie? Kilka przykładów poniżej. Na początek wysokopoziomowe…

Czytaj dalej »

Pani Monika umieściła w naszej facebookowej grupie następujący wpis: Taka wiadomość odebrała moja pracownica, zaraz mi to zgłosiła…. ktoś chyba grzebie w KRS naszej spółki, bo dostępne są tam pesele, stanowiska członków zarządu oraz drugie imię, którym się nigdy oficjalnie nie posługuję. Jak widać, jest to próba podszycia się pod…

Czytaj dalej »

Oszustwa “na OLX” to nic nowego, przy czym od pewnego czasu odgrywany jest wariant wykorzystujący sfałszowane SMSy: Oszukiwany jest sprzedawca, a zaznaczony w komunikacji powyżej SMS wygląda tak: Jak widzicie nadawca to OLX, ale to można łatwo podrobić (być może niedługo nie będzie tak łatwo). Dalej, potencjalna ofiara ląduje na…

Czytaj dalej »