Jak dowiedział się Dziennik Gazeta Prawna, planowane są nowe zmiany m.in. w Prawie Telekomunikacyjnym. Rząd chce zaproponować stworzenie katalogu zastrzeżonych nadpisów dla instytucji publicznych. Operatorzy telekomunikacyjni mieliby obowiązek blokowania SMS-ów, które korzystałyby z nadpisu znajdującego się we wspomnianym katalogu, a wychodzących z innego systemu (tzw. bramki SMS) niż tego zarządzanego…

Czytaj dalej »

Okta, producent rozwiązań Identity and Access Management (IAM), w swoim oświadczeniu napisało, że zostali zhackowani w tym miesiącu. W wyniku ataku zostały wykradzione kody źródłowe z repozytoriów platformy GitHub. Niestety w tym roku to nie pierwszy przypadek, o którym pisaliśmy. Wcześniej firma została zaatakowana przez grupę LAPSUS$. GitHub poinformował dostawcę…

Czytaj dalej »

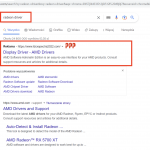

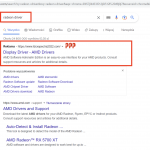

Akcja wyglądała jak na zrzucie poniżej: Wielu internautów machinalnie klika pierwszy link w Google, a tam…: Strona oczywiście graficznie podobna do oryginalnej, tyle że serwująca zainfekowany sterownik…Uważajcie i najlepiej zaopatrzcie się w adblockera. ~ms

Czytaj dalej »

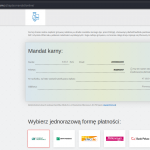

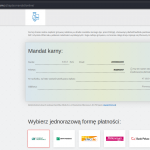

Scam na odcięcie prądu, czy dopłatę do paczki już wszystkim się powoli nudzi. Dlatego przestępcy próbują nowych pomysłów. Tym razem CERT Orange donosi o takim SMSie: W dniu 2.01.2023 twoj mandat zostanie przekazany do komornika z tytulu zaleglosci 5.00 PLN.Oplac teraz: hxxps://tinyurl[.]com/4fb66pfj Po kliknięciu ofiary były kierowane na taką stronę:…

Czytaj dalej »

O temacie pisaliśmy już jakiś czas temu: gmina założyła w jednym z banków lokatę na 5 mln zł. W czerwcu policjanci z wydziału do walki z cyberprzestępczością komendy wojewódzkiej w Łodzi poinformowali, że pieniądze zniknęły. Teraz dowiadujemy się nieco więcej: W wyniku zafałszowania tożsamości rozmówcy, podszywania się pod pracownika banku oferującego…

Czytaj dalej »

Dostęp do kamer to jedno, ale dość niepokojąca jest funkcja opisana jako “manipulate visual recordings to mask on-site activities”: Donoszący o całej sprawie serwis Haaretz wspomina o historycznej już sprawie ujawnionych tożsamości agentów Mossadu. Odbyło się to poprzez analizę / korelację nagrań z wielu kamer CCTV. Gazeta dodaje, że gdyby…

Czytaj dalej »

Nikt nie lubi telefonów od “robotów”, które jeszcze starają się wciskać jakiś produkt, ewentualnie są ewidentnym scammem (garnki :) Nie lubią też tego amerykańscy urzędnicy. Urząd do spraw telekomunikacji (FCC) zaproponował karę $300 milionów za realizację uciążliwej kampanii telefonicznej: The FCC said that in the scheme run by two California…

Czytaj dalej »

O incydencie bezpieczeństwa w LastPass pisaliśmy niedawno. Jednak im dalej w las tym więcej danych okazuje się być w posiadaniu atakujących: The threat actor was also able to copy a backup of customer vault data from the encrypted storage container which is stored in a proprietary binary format that contains…

Czytaj dalej »

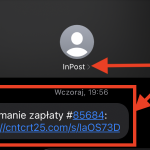

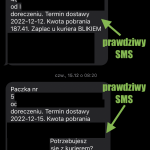

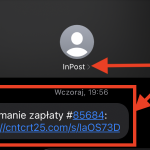

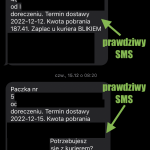

Oszustwo “na OLX” ew. na “Allegro lokalnie” jest znane od dawna. Ostatnio czytelnicy zaczęli nas alarmować o tym, że widzą SMSy z fałszywymi linkami pochodzącymi rzekomo od OLX czy InPostu: Atak zaczyna się standardowo – czyli przestępca jest niby zainteresowany kupnem i mówi że pieniądze trzeba będzie wpłacić przez InPost…

Czytaj dalej »

Po otrzymaniu cynku z naszej grupy na Facebooku zbadaliśmy temat oszustwa polegającego na zapłaceniu za nie swoje zakupy. Atak rozpoczyna się, gdy osoba o fałszywej tożsamości utworzy ogłoszenie lokalne informujące potencjalne ofiary o chęci oddania za darmo laptopa osobie potrzebującej. Przestępca otrzymuje wtedy mnóstwo wiadomości prywatnych i wybiera najbardziej “napalonych”…

Czytaj dalej »

Zbliża się koniec roku i niektórzy szukają sposobu wydanie końcówek budżetu, więc to doskonały moment na to, by zrobić sobie (lub znajomym czy pracownikom) mądry i praktyczny prezent na przyszły rok 😉 Tylko do końca grudnia br. możecie zamówić vouchery na wybrane szkolenia, które możecie zrealizować do końca 2023 roku….

Czytaj dalej »

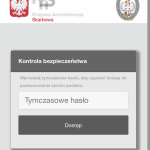

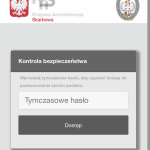

Jeden z czytelników przesłał nam zdjęcie takiej wiadomości: “Drogi Obywatelu” oraz “Administracja finansowa refundacji” brzmi nieco komicznie, ale zobaczmy co się dzieje dalej. Po wejściu strona vat-poland[.]com informuje nas, że powinniśmy użyć jednak przeglądarki mobilnej. OK: Hasło było w mailu, więc przechodzimy dalej. Zbierają numer telefonu – to może na…

Czytaj dalej »

Do tej pory odbyły się dwie edycje tego szkolenia. Czas na kolejną, z zupełnie nowym materiałem. Agenda: Czy zapisywanie haseł w Chrome jest bezpieczne? Dostałem prośbę o złożenie oferty, ale skończyło się na infekcji mojego komputera. Jak do tego doszło? VPN – fanaberia, konieczność, a może tylko dobry marketing? Nowe…

Czytaj dalej »

Po tytule alertu: Criminal Actors Use Business Email Compromise to Steal Large Shipments of Food Products and Ingredients możemy się już sporo domyślać. Business Email Compromise to dość znana technika ataku polegająca na przejęciu skrzynki / skrzynek pocztowych lub całego serwera pocztowego – por. np. Jak z polskiej firmy w…

Czytaj dalej »

W opisie CVE-2022-31705 czytamy: A malicious actor with local administrative privileges on a virtual machine may exploit this issue to execute code as the virtual machine’s VMX process running on the host. On ESXi, the exploitation is contained within the VMX sandbox whereas, on Workstation and Fusion, this may lead…

Czytaj dalej »