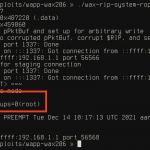

Pokazał się detaliczny opis podatności oraz exploit. Luka występuje w chipsecie MediaTek MT6890, MT7915, MT7916, MT7981, MT7986 (a dokładniej w oprogramowaniu, które jest do niego dołączane przez producenta , a jeszcze dokładniej w linuksowym wappd). Przykładowy exploit został pokazany dla Netgear WAX206. Producent w opisie łatki podaje taką informację: In…

Czytaj dalej »

Na USS Manchester raczej jest nuda. Co więcej nie ma Internetu, no bo jak go ogarnąć na środku oceanu? I tutaj z pomocą przyszedł Starlink, którego antenę ktoś zainstalował na pokładzie (patrz poniższe foto, lewy dolny róg), a dodatkowo uruchomił pokładową sieć WiFi. Co ciekawe, po pewnym czasie od instalacji…

Czytaj dalej »

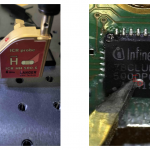

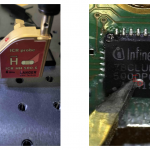

Piekło zamarzło, Yubikey’e zhackowane – tak moglibyśmy opisać wczorajszy komunikat wydany przez Yubico, czyli producenta najpopularniejszych na świecie fizycznych kluczy bezpieczeństwa. Moglibyśmy, ale pomimo że jest w tym nieco prawdy, to nie ma powodu do paniki, przynajmniej dla większości użytkowników popularnych yubikey’ów. Dlaczego nie ma? Zacznijmy od teorii. Badacze z…

Czytaj dalej »

Całość w wyniku dwóch hacków systemów firmy Verkada, o jednym z nich pisaliśmy już dłuższy czas temu. Jeszcze raz zwracam uwagę na fakt, że atakujący otrzymali również dostęp do nagrań audio z kamer (często nawet nie wiemy, że kamery mają wbudowane mikrofony) Nota amerykańskiej agencji FTC mówi, że w szczególności…

Czytaj dalej »

Podatne było oprogramowanie służące zarządzaniu swoją instalacją solarną (od firmy Enphase systems). Sama firma chwali się że obsługuje 4 miliony instalacji solarnych w 150 krajach. Badacz testowo zakupił dwa inwertery i… pokazał jak mając dostęp do administratora jednego z nich, może wykonywać operacje na zupełnie innym koncie. Zakładam, że mogło…

Czytaj dalej »

Tym razem mamy dla Was trzy ścieżki prezentacji – wszystkie nastawione na praktykę. Co ciekawe, wszystkie prezentacje będą premierowe :-) Prezentacje / ścieżki 1) Ścieżka: Main (tematy prowadzone przez weteranów, występujących u nas na różnych kanałach) * Wystąpią: Gynvael Coldwind / Michał Bentkowski / Grzesiek Tworek / Piotr Rzeszut /…

Czytaj dalej »

Przygotowaliśmy dla Was aktualizację materiału (uzupełnienie o wersję EN), który udostępniliśmy jakiś czas temu – tj. skondensowaną grafikę o wybranych, aktualnych scamach / oszustwach internetowych. Całość możesz pobrać: Grafikę możesz zupełnie bezpłatnie przesłać do znajomych / w firmie / wydrukować (też w firmie) i powiesić np. nad biurkiem :-) Jedyny…

Czytaj dalej »

Seria podatności związanych z Microsoft 365 Copilot pozwala na: Kilka dni temu wygasło embargo na dzielenie się informacją o łańcuchu exploitów związanych z asystentem opartym o LLM od Microsoftu. Mowa oczywiście o produkcie Microsoft 365 Copilot, czyli rozwiązaniu dla firm. Johann Rehberger opublikował writeup opisujący dokładne szczegóły podatności, pozwalającej na…

Czytaj dalej »

Mastodon to oprogramowanie, które w Fediwersum miało zastąpić Twittera (obecnie X). Instancje Mastodona tworzą zdecentralizowaną federację składającą się z niezależnych instancji. Każda z instancji posiada swojego administratora, serwer, domenę i… politykę wymiany danych z innymi instancjami. W ramach pojedynczej instancji nie ma ograniczeń widoczności, jednak w Fediversum powstał specyficzny podział pomiędzy instancjami, który w uproszczeniu…

Czytaj dalej »

W kampanii grupy Citrine Sleet wykorzystywane są podatności 0day. Chrome załatał CVE-2024-7971 parę dni temu. Microsoft błąd CVE-2024-38106 – dwa tygodnie temu. Obie podatności umożliwiają atakującemu na pełną infekcję Windowsa, zaledwie po wejściu na odpowiednio spreparowaną stronę. Są to podatności 0day, więc działają nawet na załatanym w pełni Windows/Chrome. Napastnicy…

Czytaj dalej »

Na samym początku pragnę zaznaczyć, że niestety nie mogę powiedzieć jakiego klienta dotyczy poniższy artykuł, gdyż wynika to z odpowiednich zastrzeżeń w umowach z nim zawartych. Pracując w branży finansowej często można natrafić na scamerów próbujących podszywać się pod prawdziwe instytucje lub strony świadczące jakieś usługi związane z tą branżą. Bardziej zaawansowani…

Czytaj dalej »

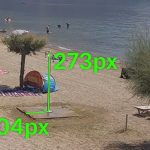

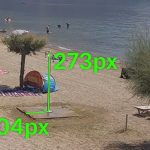

Bellingcat udostępnił narzędzie online: Shadow Finder Tool (wymagane darmowe konto Google), w którym: W wyniku otrzymujemy obszar na mapie, w którym zdjęcie zostało wykonane: Jeśli posiadamy np. 2 lub więcej zdjęć tego samego miejsca (z różnych godzin) – to można jeszcze bardziej zawęzić obszar, w którym zdjęcie zostało wykonane (wspólny…

Czytaj dalej »

Tak przynajmniej twierdzą badacze, którzy w etyczny sposób zhackowali amerykański serwis FlyCASS[.]com Na początek – czym jest CASS? Cockpit Access Security System umożliwia dostęp do kabiny samolotu pilotom, którzy potrzebują skorzystać z “podwózki”. Po prostu wchodzą oni do kokpitu na “rezerwowe” / tylne miejsce i są jakby pasażerami. W jaki…

Czytaj dalej »

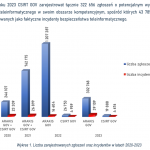

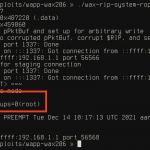

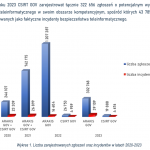

Tytułowa ciekawostka z raportu “o stanie bezpieczeństwa cyberprzestrzeni RP” opublikowanego przez ABW: W aplikacji WWW podlegającej ocenie bezpieczeństwa, w jednym z jej formularzy, istniała możliwość wgrywania plików przez użytkownika. Funkcjonalność weryfikacji rozszerzenia wgrywanych plików zaimplementowana była wyłącznie po stronie frontend-u , tj. przeglądarki. Przechwycenie pliku JavaScript odpowiedzialnego za ten mechanizm…

Czytaj dalej »

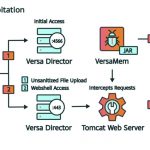

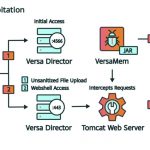

Niedawno wykryto kampanię hackerską celującą w amerykańskich dostawców sieci (zainfekowano w ten sposób minimum czterech ISP). W tym celu wykorzystano podatność w rozwiązaniu SD-WAN firmy Versa Networks. Podatność występuje w mechanizmie uploadu favicona w aplikacji webowej. Ale zamiast favicona można zuploadować webshella w Javie… Upload favicona wymaga jednak posiadania dostępu…

Czytaj dalej »