W Redakcji doceniamy dobrą, hackerską robotę, dlatego zawsze śledzimy zawody z cyklu Pwn2Own. Oprócz standardowych ataków na hypervisory, przeglądarki czy samochody, dużą popularnością cieszą się eksploity na domowe urządzenia sieciowe oraz IoT. Niestety, gdy ogłaszane są wyniki, najczęściej nie ma informacji o tym, jakie dokładnie błędy zostały zidentyfikowane i wykorzystane…

Czytaj dalej »

Badacze z firmy watchTowr początkowo chcieli zgłębić ataki na klienta protokołu WHOIS. Aby to zrobić, musieli jednak przekierować ruch na swój serwer. Ponieważ ataki MiTM nie wydały im się szczególnie ciekawe, to poświęcili cenę butelki wody w hotelu w Vegas ($20) na zakup nieodnowionej domeny, która była wykorzystywana przez serwer…

Czytaj dalej »

Po dwóch miesiącach od poprzednich problemów, które opisywaliśmy, GitLab wydał kolejne poprawione wersje, zarówno Community Edition, jak i Enterprise Edition, oznaczone numerami 17.3.2, 17.2.5 oraz 17.1.7. Podobnie jak poprzednio, najpoważniejszy błąd, oznaczony symbolem CVE-2024-6678, pozwala – w pewnych okolicznościach, które nie zostały sprecyzowane w ogłoszeniu na stronie GitLab – na zdalne wykonanie…

Czytaj dalej »

Kolarstwo to bardzo technologiczny sport. Profesjonalne rowery wyścigowe – np szosowe, mimo ograniczeń (np. wagowych nakładanych przez UCI) to efekty lat pracy inżynierów różnych dziedzin. Charakteryzują się minimalnymi oporami aerodynamicznymi, niską wagą i dużą sztywnością. Standardem w wyścigach tourowych są elektryczne grupy napędowe. Wbrew nazwie, nie są to napędy elektryczne,…

Czytaj dalej »

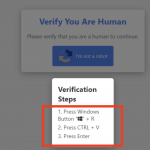

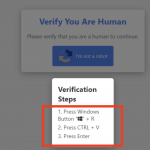

Ofiara na stronie, którą odwiedza, otrzymuje niby standardową prośbę potwierdzenia, że “jest człowiekiem” (czyli mechanizm CAPTCHA): Ale zwróć uwagę na niby niewinną instrukcję, która się pojawia przy tej okazji: 1. Naciśnij win+r2. Naciśnij ctrl+v3. Naciśnij enter Jak możesz się domyślać, najpierw złośliwa strona umieszcza coś w schowku systemowym ofiary (złośliwe…

Czytaj dalej »

Backdoor Android.Vo1d infekuje TV boxy, pracujące na niezaktualizowanych, starych wersjach Androida. Atakujący mają zdalny dostęp do administratora / roota na przejętych TV boxach. Potencjalnie to oznacza dostęp do plików, możliwość instalowania appek, czy dalszą infiltrację sieci ofiary. Na razie nie wiadomo jaki jest sposób infekcji (wskazuje się oczywiste podatności w…

Czytaj dalej »

❌ Niepoprawna domena?❌ Literówka?❌ Dziwna litera z innego alfabetu?❌ Brak “kłódki” ? Nic z tych rzeczy ;-) Przy czym cała ta zawartość została wygenerowana statycznie (jako grafika), przez przestępców, próbujących nas zmylić. Dodatkowo, takiej “pięknej, złotej” kłodki nie przedstawia obecnie żadna przeglądarka. W skrócie, o akcji ostrzega właśnie CERT Orange….

Czytaj dalej »

Wg tej relacji również zdjęcia w książce były wygenerowane przez sztuczną inteligencję. Książka została użyta do identyfikacji grzybów na przechadzce, a po spożyciu rodzina wylądowała w szpitalu z zatruciem. W szczególności w książce można znaleźć takie “kwiatki”: In conclusion, morels are delicious mushrooms which can be consumed from August to…

Czytaj dalej »

Ataki “bocznego kanału” (ang. side-channel) wykorzystują nieoczywiste poszlaki do eksploitacji systemu. Czytelnikom znane są pewnie metody ataków wykorzystujące pomiary zużycia prądu procesorów, czasu odpowiedzi aplikacji czy też wykonania poszczególnych niskopoziomowych operacji (np. kryptograficznych). Nieszablonowe techniki ataków typu side-channel opisywaliśmy już nie raz na sekuraku (polecamy ostatni artykuł o Yubikeyach). Tym…

Czytaj dalej »

Uwaga na krytyczną podatność CVE-2024-36401. Luka umożliwia na zdalne wykonanie kodu / poleceń na serwerze i nie wymaga żadnego uwierzytelnienia Sam exploit jest prosty i polega w zasadzie na ustawieniu pewnego parametru w żądaniu HTTP GET lub POST, na wartość: exec(java.lang.Runtime.getRuntime(),’touch /tmp/success2′) A dokładniej wygląda to tak: Atakujący w powyższym…

Czytaj dalej »

TLDR: zostaliśmy patronem medialnym wydarzenia Cyberdojrzali. 25 września 2024 r. w Warszawie, w Hotelu Sofitel Warszawa Victoria. Wejście bezpłatne, ale ograniczona liczba miejsc. Zapisy i szczegóły tutaj. Organizator pisze o wydarzeniu w ten sposób: cyberzagrożenia stają się coraz bardziej powszechne i wyrafinowane. Zapewne coraz częściej zdarza się nam odebrać podejrzany…

Czytaj dalej »

Szukamy kolejnych trenerów do projektu https://sekurak.academy/ (edycja 2025). Jest to aktualizacja poprzedniego ogłoszenia. Tym razem doprecyzowujemy kilka elementów. Co oferujemy? Jakie obszary nas interesują? (wystarczy, że specjalizujesz się w jednym z tych obszarów) Jakie obszary nas nie interesują? (w tej rekrutacji) Czego oczekujemy? Jak aplikować? Prosimy o wysłanie do nas maila…

Czytaj dalej »

Najpierw samo zdjęcie, o którym ostrzegano już jakiś czas temu: ❌ Kod QR na wierzchu jest fałszywy – tj. prowadzi do strony, która wykrada $$$✅ Ten pod spodem (zielony) jest prawdziwy. Jak się można domyślić, cała akcja miała miejsce w Wielkiej Brytanii, ale mieliśmy również tego typu przypadki w Polsce…

Czytaj dalej »

Całkiem niedawno opisywaliśmy ciekawą podatność pozwalającą na przejęcie konta w WordPressie przez popularną wtyczkę LiteSpeed Cache. Niestety nie był to najlepszy czas dla developerów tego rozszerzenia, ponieważ bardziej szczegółowa analiza poprzedniej podatności doprowadziła do odkrycia nowej luki pozwalającej na przejęcie konta przez nieuwierzytelnionego atakującego. Podatność została szczegółowo opisana w serwisie…

Czytaj dalej »

Jakiś czas temu ogłosiliśmy konkurs na złamanie hasła: Hasło to pięć słów w języku polskim układających się w jedno sensowne zdanie. Tylko małe litery. PL literki zastąpione znakami bez ogonków np. mąka = maka. 535be00fc31ff6612ee8fcc3d80aaf35ffb2c1e6487fac88bb81ab04a8ead089 Nikomu nie udało się go złamać w zakładanym czasie (3 tygodnie). Teraz osłabiona wersja konkursu,…

Czytaj dalej »