Firmy technologiczne nie przestają przedstawiać AI jako rozwiązania większości problemów ludzkości. Do czatów bazujących na dużych modelach językowych (LLM), użytkownicy Internetu zdążyli już przywyknąć. Asystenci głosowi stali się kolejną funkcją smartfona. Nic więc dziwnego, że aby jeszcze bardziej ułatwić codzienne życie, powstały startupy rozwijające projekty takie jak Rabbit R1. Czym…

Czytaj dalej »

Wpadka dziesięciu głównych producentów sprzętu, może wydawać się kuriozalna i nawet zabawna, gdyby nie fakt, że narusza kluczowy łańcuch zaufania, mający na celu zabezpieczenie integralności wykorzystywanych systemów operacyjnych. Unified Extensible Firmware Interface (w skrócie UEFI) to interfejs pomiędzy sprzętem, a systemem operacyjnym – nowoczesny zamiennik Basic Input/Output System (BIOS). Do…

Czytaj dalej »

Zespół trufflesecurity opisał bardzo ciekawy, ale bardzo nieintuicyjny i nieoczywisty na pierwszy rzut oka, design wykorzystywany przez GitHuba do zarządzania zależnościami między repozytoriami i forkami. Architektura tego rozwiązania pozwala, w pewnych okolicznościach użytkownikom na dostęp do commitów przesyłanych nie tylko do prywatnych repozytoriów ale także tych usuniętych. Nie jest to…

Czytaj dalej »

8 października startujemy z najbardziej kompleksowym kursem bezpieczeństwa aplikacji webowych w Polsce! W nowej, przyjaznej zdalnej formule, z mocno zaktualizowanymi treściami, od topowych trenerów-praktyków. Co może wyniknąć z mieszanki 15 lat doświadczenia w testowaniu bezpieczeństwa aplikacji webowych, przeprowadzenia kilku tysięcy testów bezpieczeństwa i setek edycji szkoleń o tematyce związanej z…

Czytaj dalej »

„Wyścig zbrojeń” na rynku komercyjnych rozwiązań z zakresu cyberbezpieczeństwa trwa w najlepsze. Z jednej strony producenci prześcigają się w coraz to nowszych wariacjach i modernizacjach swoich produktów, zaprzęgając do pracy choćby AI oraz inwestując miliony USD w ich rozwój. Spojrzeć wystarczy na budżety rozwojowe w tym zakresie gigantów takich jak Microsoft,…

Czytaj dalej »

Tydzień temu wystartowaliśmy preorder drugiego tomu książki sekuraka. I w tydzień udało się sprzedać już 2300 egzemplarzy! :-) Możesz od razu przejść do działania i zamówić swój egzemplarz z rabatem -15%: Tutaj możesz pobrać przykładowe rozdziały z pierwszego tomu: OSINT – wprowadzenie / Testy penetracyjne. Spis treści drugiego tomu (650+…

Czytaj dalej »

Poniżej w skondensowany sposób zredagowana relacja syna, który przesłał do sekuraka garść detali o całej akcji-scamie (nota bene – sam schemat nie jest nowy – patrz np. tutaj historię pewnego pana, który stracił ~4mln złotych na fałszywej inwestycji) Zaczęło się od “reklamy na Onecie” z tytułem: “Dochód gwarantowany: co kryje…

Czytaj dalej »

Często słyszy się określenie, że bezpieczeństwo to ciągła „gra w kotka i myszkę” lub wyścig. W rzeczy samej, często badacze muszą ścigać się z przestępcami, aby zapobiec poważnym atakom. Od czasu ataku na SolarWinds, dużą popularność i rozgłos zyskują ataki na łańcuch dostaw. Na łamach sekuraka opisywaliśmy wielokrotnie sytuacje, w…

Czytaj dalej »

W oprogramowaniu Splunk Enterprise działającym na systemach Windows ujawniona została niedawno podatność typu path traversal, pozwalająca atakującemu na nieuprawniony dostęp do plików na podatnym systemie. Błąd może wykorzystać zdalnie nieuwierzytelniony atakujący i sprowadza się do wysłania pojedynczego żądania HTTP GET. Do wykorzystania może dojść w ścieżce /modules/messaging/ na instancjach Splunk z włączonym modułem…

Czytaj dalej »

18 i 19 lipca 2024 to daty, które zostaną zapamiętane (a może właściwie nadchodzący weekend) przez zespoły inżynierów, które będą jeszcze długo pracować nad przywróceniem działania wszystkich systemów dotkniętych przez problem z CrowdStrike Falcon. Ale to nie jedyna globalna awaria w tych dniach, a ponieważ problem z EDR wystąpił na…

Czytaj dalej »

W Internecie od rana pojawiają się raporty o olbrzymiej awarii spowodowanej ostatnią aktualizacją CrowdStrike. Użytkownicy reddita donoszą nawet o dziesiątkach tysięcy komputerów niezdatnych do pracy – maszyny wpadają w BSOD (Blue Screen Of Death) informując o problemie w sterowniku csagent.sys. Problemem dotknięte są firmy z praktycznie każdej branży – m.in….

Czytaj dalej »

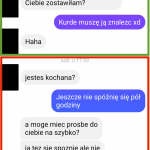

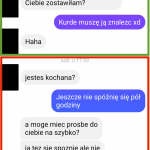

Poniżej zrzut z telefonu ofiary. Zielony fragment to “prawdziwa” rozmowa. Czerwony fragment to już początek scamu: W miejscu oznaczonym “czerwoną ramką” włącza się scammer (dla Gosi wygląda to jakby pisała dalej Kamila) i serwuje ściemę, że niby nie może wypłacić pieniędzy i potrzebuje kodu blik… Gosia przekazuje kod i później…

Czytaj dalej »

Pełna relacja w drugiej części wpisu (publikujemy ją za zgodą zainteresowanej). Wersja skondensowana poniżej: Na początek zgłosił się klient (~1000 obserwujących na Instragramie) – profil wygląda na pierwszy rzut oka w porządku. Klient chce kupić towar za $185. Język angielski klienta jest momentami “kulawy”, no ale nie wszyscy w USA…

Czytaj dalej »

Dla niecierpliwych: wydarzenie jest jutro (17.07.2024, 18:30): https://www.youtube.com/watch?v=n2qus1v2CNc Uruchomimy preorder (tylko na wydarzeniu będzie dostępny kod rabatowy obniżający jeszcze nieco cenę preorderową), pokażemy część zawartości książki, oczywiście spis treści, odpowiemy też na Wasze pytania. Poza tym będzie sporo konkursów, naszych gadgetów, podsumowanie projektu Sekurak.Academy oraz sekurakowe plany na przyszłość. Do…

Czytaj dalej »

Jak informuje samo AT&T – wyciekły dane za okres pół roku (od maja 2022). W skrócie – kto do kogo dzwonił / pisał / ile razy / w jakim czasie / jak długo trwało połączenie. W logu pojawiają się też numery nie należące do AT&T (tj. wystarczyło że połączenie lub…

Czytaj dalej »