Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Badacze bezpieczeństwa z K7 Security Lab wykryli witryny, które do złudzenia przypominały oficjalny portal pobierania komunikatora Telegram. Cyberprzestępcy wykorzystali technikę typosquatting – zarejestrowali domenę z drobną literówką, licząc że użytkownik w pośpiechu nie zauważy różnicy. TLDR: Nie jest to pierwszy raz, kiedy ten sposób dystrybucji złośliwego oprogramowania jest używany. Na…

Czytaj dalej »

AI jest już wszędzie. Pisze maile, podpowiada kod, tworzy memy, a nawet udaje Brada Pitta podczas wideorozmowy. Reklamy obiecują, że to rewolucja, która zmieni wszystko na lepsze. Brzmi pięknie. Tylko że w 2026 roku ta sama technologia staje się jednocześnie najpopularniejszą bronią socjotechniczną, narzędziem masowej dezinformacji i sposobem na drenowanie…

Czytaj dalej »

Wraz z wprowadzeniem restrykcji dotyczących eksportu procesorów graficznych (GPU) – zapoczątkowanych przez USA w 2022 rok i drastycznie zaostrzonych rok później – układy takie jak NVIDIA H100 i H200 stały się towarem deficytowym. Dla większości krajów zostały wprowadzone limity ilościowe, nakładające maksymalna liczbę sztuk, którą dany region może zaimportować w…

Czytaj dalej »

Sprawę opisuje właśnie amerykański Departament Sprawiedliwości. A więc po kolei: Pierwszym krokiem było wyprodukowanie przez AI “setek tysięcy” utworów muzycznych. Utwory były następnie wrzucane na platformy: Spotify, Amazon Music, Apple Music oraz YouTube. Nazwy artystów też były fejkowe – Calm Baseball, Calm Connected, Calm Knuckles, Calliope Bloom, Calliope Erratum, Callous,…

Czytaj dalej »

Po półrocznej przerwie ponownie ruszyliśmy w trasę z kolejnym Sekurak Hacking Party. Tym razem 17 marca wieczorową porą odwiedziliśmy Wydział Matematyki i Informatyki Uniwersytetu Wrocławskiego. Bardzo dziękujemy wszystkim za przybycie. Cieszymy się, że z nami byliście! Doceniamy każdą osobę, która podchodzi, żeby zamienić kilka słów i zrobić zdjęcie – to…

Czytaj dalej »

Projektując aplikacje oparte na dużych modelach językowych (LLM) często mogą pojawić się trudności związane z efektywnym debugowaniem oraz testowaniem przepływu danych. W przypadku mniej skomplikowanych narzędzi można do tego celu użyć środowiska IDE (Integrated Development Environment). TLDR: Jeśli mowa o złożonych rozwiązaniach, integrujących modele językowe z bazami wektorowymi (architektura RAG)…

Czytaj dalej »

Myli się ten, kto uważa, że pozostawanie off-line może zagwarantować bezpieczeństwo. Na pewno nie jest tak w świecie kryptowalut. Ostatnia kampania przypuszczona na użytkowników portfeli sprzętowych Trezor i Ledger bezlitośnie zadaje kłam temu twierdzeniu. TLDR: Sprzętowe portfele kryptowalutowe to fizyczne urządzenia zaprojektowane do bezpiecznego przechowywania prywatnych kluczy i do bezpiecznego…

Czytaj dalej »

Komunikatory internetowe takie jak Signal oraz WhatsApp są często wykorzystywane przez grupy APT w prowadzonych kampaniach cyberprzestępczych. To właśnie za ich pośrednictwem atakujący nawiązują kontakt z celem, aby wyłudzić poświadczenia logowania czy też podjąć działania zmierzające do przejęcia konta użytkownika. Biorąc pod uwagę skalę ataków oraz ich skuteczność, mogłoby się…

Czytaj dalej »

Masz wrażenie, że w Twojej wiedzy o cyberbezpieczeństwie są luki? Chciałbyś w końcu „przebić sufit” i udowodnić rekruterom, że Twoje skille są potwierdzone globalnym standardem? CompTIA Security+ (SY0-701) to najbardziej uniwersalny i rozpoznawalny certyfikat z cyberbezpieczeństwa, szczególnie ceniony na poziomie junior i mid. Z naszą ekipą nie tylko go zdobędziesz,…

Czytaj dalej »

Pulę szkoleń oferowanych przez sekuraka rozszerzamy o szkolenia z cyberbezpieczeństwa dla zarządów spółek objętych regulacją NIS2. Jeśli potrzebujesz wypełnionego pokazami praktycznymi, aktualnego, wartko prowadzonego szkolenia – to dobrze trafiłeś. Pełen opis poniżej. Praktyczne szkolenie z cyberbezpieczeństwa dla zarządów spółek objętych regulacją NIS2 Szkolenie opiera się na licznych pokazach praktycznych, odpowiadających…

Czytaj dalej »

Badacze z ReversingLabs odkryli złośliwą paczkę w NuGet (menedżer pakietów do .NET), która podszywa się pod Stripe[.]net – oryginalny pakiet, który został pobrany ponad 70 milionów razy. TLDR: Stripe to popularna bramka obsługująca wiele metod płatności, takich jak karty kredytowe czy subskrypcje. Ułatwia wdrażanie monetyzacji w wielu usługach/aplikacjach. Firma dostarcza…

Czytaj dalej »

Jeżeli nadal korzystacie z Windows 10 w wersji 21H2 lub 22H2 to musimy was zmartwić. Aktualizacja KB5068164 wydana w październiku 2025 r. zawiera poważny błąd, uniemożliwiający uruchomienie środowiska odzyskiwania systemu Windows (WinRE). Komizm sytuacji polega na tym, że poprawka, która miała załatać wykryte dziury oraz usprawnić proces naprawiania systemu, zafundowała…

Czytaj dalej »

Badacze bezpieczeństwa z Microsoft Defender ostrzegają przed nowym wariantem kampanii malware, w której cyberprzestępcy za pomocą phishingu nakłaniają użytkowników do instalacji złośliwego oprogramowania typu infostealer (Lumma Stealer). Atak opiera się na technice ClickFix, polegającej na przekonaniu użytkownika do uruchomienia złośliwych poleceń PowerShell.TLDR: Schemat ataku jest dosyć prosty. Korzystając z socjotechniki…

Czytaj dalej »

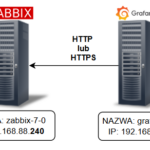

Wstęp W poprzednim artykule uporządkowaliśmy sprawy związane z konfiguracją pluginu Infinity i obsługą podstawowych zapytań API. Jeżeli po pierwszych testach z API Zabbix zauważyłeś, że wyniki przypominają bardziej losową zupę JSON niż dane gotowe do wizualizacji, to mam dobrą wiadomość: nie jesteś sam. Na szczęście, by rozwiązać ten problem, na…

Czytaj dalej »

Historię opisuje brytyjski The Guardian, cytując lokalną prasę. Całość zaczyna się tak: siedzisz sobie w domu opiekując się dziećmi, a tu wkracza policja i wyprowadza Cię pod bronią…

Czytaj dalej »