Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Podczas testów penetracyjnych, lub w trakcie rzeczywistego ataku, samo uzyskanie dostępu do systemu czy domeny to zwykle dopiero początek. Kluczowe staje się pytanie: co dalej? W jaki sposób utrzymać zdobyty przyczółek tak, aby możliwy był powrót do środowiska, nawet jeśli pierwotna ścieżka ataku zostanie zamknięta. Kiedy myślimy o mechanizmach utrzymania…

Czytaj dalej »

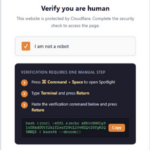

Badacze bezpieczeństwa z Malwarebytes ostrzegają posiadaczy Maców przed szeroko zakrojoną kampanią malware. Cyberprzestępcy za pomocą phishingu nakłaniają użytkowników do instalacji złośliwego oprogramowania typu infostealer (Infiniti Stealer). Atak opiera się na technice ClickFix, polegającej na przekonaniu użytkownika do uruchomienia złośliwych poleceń PowerShell, pod pozorem naprawy krytycznych błędów systemowych. TLDR: Atak sam…

Czytaj dalej »

Badacze bezpieczeństwa z Security Alliance zaalarmowali na portalu x (dawny Twitter) o wykryciu nowej domeny podszywającej się pod Microsoft Teams. Za jej pośrednictwem atakujący hostują fałszywe strony spotkań, podczas których uczestnik jest nakłaniany do pobrania i instalacji złośliwego oprogramowania. Za kampanią stoi najprawdopodobniej grupa UNC1069 powiązana z Koreą Północną. W…

Czytaj dalej »

O grupie Lapsus$ pisaliśmy już na łamach sekuraka wielokrotnie. Jej członkowie to w dużej mierze nastolatkowie, którzy obrali za cel gigantów technologicznych. I co ciekawe, wielokrotnie udowodnili, że nie trzeba dysponować ogromnym budżetem oraz zaawansowanym malware, aby przeprowadzić skuteczny atak. Na swoim koncie mają szereg sukcesów. Udało im się wykraść…

Czytaj dalej »

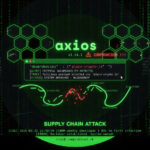

Ataki na łańcuch dostaw stały się codziennością krajobrazu rozwoju oprogramowania. Ostatnie incydenty takie jak atak na LiteLLM czy GlassWorm dobitnie potwierdzają tezę, że cykle wydawania oprogramowania potrafią być permanentnie zepsute. Sytuacji nie poprawia na razie fakt błyskawicznej adopcji generatywnej sztucznej inteligencji, w postaci dużych modeli językowych (ang. LLM), do tworzenia…

Czytaj dalej »

7 kwietnia o godz. 19:00 wbijajcie na bezpłatne spotkanie z ekipą sekuraka – Certyfikat CompTIA Security+. Jak go zdobyć z sekurakiem? Na spotkaniu nasz sekurakowy dream team w osobach Michała Sajdaka, Tomka Turby, Macieja Szymczaka, Marka Rzepeckiego, Kamila Jarosińskiego, Krzysztofa Zamsa i Aleksandra Wojdyły opowie (także w oparciu o własne…

Czytaj dalej »

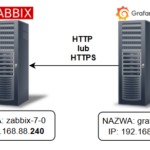

Wstęp W poprzednim artykule pokazaliśmy parser UQL — narzędzie, które pozwala w miarę bezboleśnie uporządkować odpowiedzi z API Zabbix i doprowadzić je do postaci akceptowalnej przez Grafanę (i ludzi). Dla wielu przypadków to w zupełności wystarcza i często jest najlepszym możliwym wyborem. Są jednak sytuacje, w których odpowiedź z API…

Czytaj dalej »

TLDR: Sekurak jest patronem medialnym wydarzenia Secure 2026 (mamy też tam dwie prezentacje :-) Poniżej info od organizatorów. Trzy dekady pracy na rzecz bezpieczeństwa internetu i zagrożenia, których nie możemy ignorować. Opowiemy o nich na 29. konferencji SECURE, która odbędzie się 8 kwietnia 2026 roku w Warszawie. Jednym z najważniejszych…

Czytaj dalej »

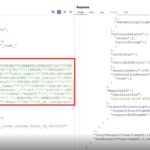

Badacze bezpieczeństwa z Tenable odkryli podatności w Google Looker Studio. Luki mogły umożliwić atakującym nieautoryzowane pobranie lub modyfikację danych w usługach Google, takich jak BigQuery czy Google Sheets. Firma po zgłoszeniu załatała wszystkie zidentyfikowane problemy. TLDR: Dostęp do danych był możliwy między różnymi firmami/organizacjami korzystającymi z chmury Google (cross-tenant). Odkryte…

Czytaj dalej »

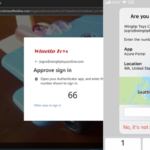

Badacz bezpieczeństwa Khaled Mohamed odkrył podatność (CVE-2026-26123), która umożliwiała przejęcie konta Microsoft po zeskanowaniu kodu QR przy konfigurowaniu uwierzytelniania dwuetapowego, o ile na urządzeniu użytkownika była zainstalowana złośliwa aplikacja. TLDR: Wszystko zaczyna się, gdy użytkownik konfiguruje aplikację Microsoft Authenticator (narzędzie do uwierzytelniania dwuetapowego) na swoim smartfonie. Aby z niej skorzystać,…

Czytaj dalej »

Prezes Urzędu Ochrony Danych Osobowych Mirosław Wróblewski nałożył karę w wysokości 5 898 064 zł na spółkę Restaurant Partner Polska (właściciel platformy Glovo). Jako powód wskazano pozyskiwanie od użytkowników aplikacji skanów oraz zdjęć dowodów tożsamości, które w ocenie urzędu zachodziło bez podstawy prawnej. TLDR: Sprawa jest następstwem kontroli z 2022…

Czytaj dalej »

Badacze bezpieczeństwa z Push Security odkryli nową kampanię fałszywych stron, które podszywają się pod popularne narzędzia takie jak Claude Code. Na stronach zamieszczone są instrukcje instalacji, nakłaniające ofiary (przekonane, że uruchamiają wiarygodny program) do instalowania złośliwego oprogramowania. Strony te są promowane w Google Ads, dzięki czemu pojawiają się wysoko w…

Czytaj dalej »

Współczesne Centra Operacji Bezpieczeństwa (SOC) zazwyczaj dysponują zestawem różnorodnych narzędzi do monitorowania serwerów, stacji roboczych, sieci oraz tożsamości użytkowników. Logi systemowe z tych wszystkich źródeł mogą trafiać do SIEM, gdzie miliardy zarejestrowanych zdarzeń podlegają korelacji, a wyspecjalizowane algorytmy szukają wzorców ataków w czasie rzeczywistym. Na pierwszy rzut oka obraz zabezpieczeń…

Czytaj dalej »

Badacze bezpieczeństwa z StepSecurity odkryli nową kampanię malware, w której atakujący przejmuje masowo konta programistów na GitHub i wstrzykuje złośliwe oprogramowanie do setek repozytoriów. Pierwszą aktywność odnotowano 8 marca 2026 roku, ale według ustaleń badaczy kampania wciąż trwa i przejmowane są kolejne repozytoria. Kampania – nazwana przez badaczy ForceMemo –…

Czytaj dalej »

Firmy od dawna wiedzą, że phishing, socjotechnika i słabe hasła to realny problem. Ale jakiś czas temu na radarze pojawił się nowy przeciwnik, o którym wciąż niewiele się w mówi w organizacjach: deepfake. I nie mówimy tutaj o śmiesznych filmikach z Internetu, tylko realnych, skutecznych atakach na zarządy, działy finansowe…

Czytaj dalej »