Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Początkowo informacja na temat wykrycia (kolejnej) podatności w Telnetd przeszła bez echa. Wszak Telnet to bardzo stary protokół. Niska popularność rozwiązania może tłumaczyć, dlaczego problem początkowo nie wzbudził większego zainteresowania… TLDR: Telnet to rozwiązanie, które swoje największe triumfy święciło w czasach, kiedy nikomu jeszcze nie śnił się powszechny dostęp do…

Czytaj dalej »

To nie jest łatwy czas dla twórców GTA VI. W 2022 r. świat obiegła informacja o spektakularnym włamaniu do środowiska deweloperskiego Rockstar Games, w wyniku którego wykradziono ponad 90 nagrań z gry będącej w wersji deweloperskiej (alfa). Nic więc dziwnego, że wraz ze zbliżającą się premierą nowej odsłony GTA, aktywność…

Czytaj dalej »

Badacze bezpieczeństwa z EXPMON przedstawili analizę podatności typu zero-day wymierzonej w użytkowników Adobe Reader. Próbka o nazwie yummy_adobe_exploit_uwu.pdf zawierająca malware została wgrana do systemu EXPMON pod koniec marca 2026 r. TLDR: Wyniki analizy przeprowadzonej przez system potwierdziły, że próbka posiada cechy potencjalnie złośliwego oprogramowania. Nie udało się jednoznacznie przypisać jej…

Czytaj dalej »

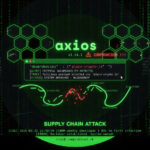

Ostatnie miesiące przyzwyczaiły nas do ataków na łańcuch dostaw, które zwykle polegają na dodaniu złośliwej zależności do powszechnie używanego oprogramowania. Zmiany te, mogą już na etapie instalacji pakietu spowodować przejęcie systemu, na którym zostały uruchomione. Tym razem niezidentyfikowani sprawcy nie zdołali (nie musieli?) atakować zależności oprogramowania diagnostycznego CPUID (chodzi o…

Czytaj dalej »

Krótko i na temat. Jeżeli chcecie zobaczyć, jak w praktyce wygląda nowoczesny atak na Active Directory w środowisku Windows, który omija większość klasycznych detekcji, to… 16 kwietnia zarezerwujcie sobie 90 minut w kalendarzu. O godz. 10:00 (lub drugi termin tego samego dnia, godz. 19:00) Marek Rzepecki i Wiktor Szymanik (czarodzieje…

Czytaj dalej »

Od 3 kwietnia 2026 r. weszły w życie nowe, znacznie surowsze wymagania wynikające z nowelizacji ustawy o krajowym systemie cyberbezpieczeństwa (NIS 2 / KSC 2). Przepisy nakładają m.in. obowiązek regularnego szkolenia kadry zarządzającej i pracowników firm podlegających pod regulację NIS2 w zakresie cyberbezpieczeństwa. W niniejszym artykule przedstawiamy naszą propozycję mądrego…

Czytaj dalej »

Na jednym z portali monitorujących aktywność grup cyberprzestępczych pojawił się wpis związany z rzekomym atakiem na stację Polsat. Z opublikowanych informacji wynika, że wyciekło ponad 75 GB danych. Odpowiedzialność za atak wzięła grupa ALP-001, która od niedawna stała się aktywna w cyberprzestrzeni. TLDR: Na stronie typu shame site cyberprzestępcy umieścili…

Czytaj dalej »

Badacze bezpieczeństwa z StepSecurity zidentyfikowali podejrzane aktualizacje wielu paczek npm. Okazuje się, że jest to nowa kampania – nazwana CanisterWorm – która nie tylko infekuje urządzenia programistów, ale też pakiety, do których mają oni dostęp (z poziomu swojego tokenu). Według ustaleń badaczy początkiem kampanii było wdrożenie złośliwej aktualizacji skanera Trivy,…

Czytaj dalej »

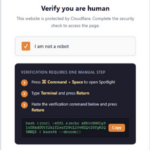

Historię opisał Bogdan Chadkin na swoim blogu. Pewnego dnia otrzymał wiadomość z propozycją pracy. Joan, przedstawiający się jako CTO pewnego europejskiego startupu fintech, poprosił o przeniesienie rozmowy na Telegram (red flag nr 1). TLDR: Rozmowa miała odbyć się w aplikacji Microsoft Teams. Strona z otrzymanego linku nie działała poprawnie na…

Czytaj dalej »

Od 3 kwietnia 2026 r. weszły w życie nowe, znacznie surowsze wymagania wynikające z nowelizacji ustawy o krajowym systemie cyberbezpieczeństwa (NIS 2 / KSC 2). Organizacje muszą nie tylko działać, ale przede wszystkim dokumentować swoją skuteczność. Jak sprawnie zmienić rozproszone dane w czytelny raport dla audytora/kontrolera? Łatwo powiedzieć, trudniej zrobić!…

Czytaj dalej »

Podczas testów penetracyjnych, lub w trakcie rzeczywistego ataku, samo uzyskanie dostępu do systemu czy domeny to zwykle dopiero początek. Kluczowe staje się pytanie: co dalej? W jaki sposób utrzymać zdobyty przyczółek tak, aby możliwy był powrót do środowiska, nawet jeśli pierwotna ścieżka ataku zostanie zamknięta. Kiedy myślimy o mechanizmach utrzymania…

Czytaj dalej »

Badacze bezpieczeństwa z Malwarebytes ostrzegają posiadaczy Maców przed szeroko zakrojoną kampanią malware. Cyberprzestępcy za pomocą phishingu nakłaniają użytkowników do instalacji złośliwego oprogramowania typu infostealer (Infiniti Stealer). Atak opiera się na technice ClickFix, polegającej na przekonaniu użytkownika do uruchomienia złośliwych poleceń PowerShell, pod pozorem naprawy krytycznych błędów systemowych. TLDR: Atak sam…

Czytaj dalej »

Badacze bezpieczeństwa z Security Alliance zaalarmowali na portalu x (dawny Twitter) o wykryciu nowej domeny podszywającej się pod Microsoft Teams. Za jej pośrednictwem atakujący hostują fałszywe strony spotkań, podczas których uczestnik jest nakłaniany do pobrania i instalacji złośliwego oprogramowania. Za kampanią stoi najprawdopodobniej grupa UNC1069 powiązana z Koreą Północną. W…

Czytaj dalej »

O grupie Lapsus$ pisaliśmy już na łamach sekuraka wielokrotnie. Jej członkowie to w dużej mierze nastolatkowie, którzy obrali za cel gigantów technologicznych. I co ciekawe, wielokrotnie udowodnili, że nie trzeba dysponować ogromnym budżetem oraz zaawansowanym malware, aby przeprowadzić skuteczny atak. Na swoim koncie mają szereg sukcesów. Udało im się wykraść…

Czytaj dalej »

Ataki na łańcuch dostaw stały się codziennością krajobrazu rozwoju oprogramowania. Ostatnie incydenty takie jak atak na LiteLLM czy GlassWorm dobitnie potwierdzają tezę, że cykle wydawania oprogramowania potrafią być permanentnie zepsute. Sytuacji nie poprawia na razie fakt błyskawicznej adopcji generatywnej sztucznej inteligencji, w postaci dużych modeli językowych (ang. LLM), do tworzenia…

Czytaj dalej »