Pamiętacie akcję z kryptowalutowym scamem od zweryfikowanych profili, takich jak Bill Gates, Apple czy Elon Musk ? Za wszystkim stał Graham Ivan Clark – 17-latek z Florydy. Graham za pomocą skutecznego ataku socjotechnicznego przejął konto pracownika, a następnie korzystając z wewnętrznego panelu Twittera, był w stanie uzyskać dostęp do innych…

Czytaj dalej »

Signal to darmowy, otwartoźródłowy komunikator dla systemów Android i iOS. Komunikator korzysta z szyfrowania end-to-end, dlatego twórcy aplikacji, jak i osoby trzecie, nie są w stanie odczytać twoich wiadomości, ani podsłuchiwać twoich rozmów telefonicznych. Na Sekuraku znajdziesz również poradnik dla osób nietechnicznych, który może pomoże wam lub waszym znajomym w…

Czytaj dalej »

O temacie informuje nasz czytelnik. Zakładasz firmę i otrzymujesz względnie poważnie wyglądające pismo: W zasadzie nie ma tutaj nic złego – można zapłacić 147 zł za wpis do względnie losowej bazy. Pytanie tylko po co? :-) –ms

Czytaj dalej »

Zerknijcie tutaj. Ktoś czytał SMSy innej osoby, a do całej operacji wystarczyło znać numer ofiary oraz mieć komercyjne konto w pewnej usłudze (koszt $16): I used a prepaid card to buy their $16 per month plan and then after that was done it let me steal numbers just by filling…

Czytaj dalej »

Jednym działa, innym nie działa. Microsoft pisze tak: Użytkownicy z kolei nie są zbyt szczęśliwi: W momencie pisania tego newsa, status.office.com informuje: Title: Users may be unable to access multiple Microsoft 365 services. User impact: Users may be unable to access multiple Microsoft 365 and Azure services, including the Service…

Czytaj dalej »

Ostatnio ogłosiliśmy na naszych profilach społecznościowych luźny konkurs – zaproponujcie definicję hackera. Poniżej kilka Waszych propozycji. Zacznijmy od definicji “z historią”: Pierwszym znaczeniem słowa “Hacker” było określenie pracownika fizycznego, którego zadaniem było usuwanie korzeni pozostałych po wykarczowanych drzewach. Dzisiejszy Haker został tak nazwany przez pewne analogie. Tamten grzebał w ziemi…

Czytaj dalej »

O temacie donosi Brian Krebs. Serwis został zamknięty przez służby jakiś czas temu. Dostęp do danych można było kupić w pakietach: a płatność mogła być m.in. realizowana kartą płatniczą. Jak wyciekły dane związane z płatnościami? Cytowany przez Krebsa badacz napisał tak: Przechodząc do rzeczy – FBI zapomniało odnowić jedną z…

Czytaj dalej »

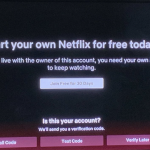

Netflix to znana już chyba wszystkim amerykańska platforma streamingowa z siedzibą w Los Gatos w Kalifornii. Przyjacielskie ostrzeżenie Jak informuje “The Washington Post”, część użytkowników Netflixa dostała taki komunikat: “If you don’t live with the owner of this account, you need your own account to keep watching”. Gdy użytkownik wybierze…

Czytaj dalej »

Oto kandydat roku 2021 na podatność o najlepszym stosunku długości opisu szczegółów do wypłaty. Ktoś po prostu znalazł na GitHubie login oraz certyfikat dający dostęp do kodu Ubera. W oryginale: A username and certificate was found that allows API access to Phabricator on code.uberinternal.com. This API access could give away…

Czytaj dalej »

Cały projekt dostępny jest na stronie: https://anonymousplanet.org/ [PDF – tutaj]. Podstawy w temacie zagrożeń dla prywatności, Whonix, Tails, Qubes, rekomendacje sprzętu oraz jego konfiguracji, tworzenie anonimowych tożsamości, zacieranie śladów – to tylko kilka tematów które możecie tam znaleźć. Właśnie pojawiła się wersja 0.8.1 całego poradnika – stąd warto przypomnieć o…

Czytaj dalej »

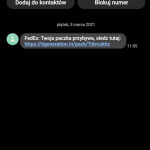

O podejrzanych SMSach “z Fedex” informowali nas czytelnicy. Wspomina również o temacie CSIRT KNF: Fałszywie reklamowana aplikacja mobilna żąda nadania kilku uprawnień i dzięki temu może: wysyłać / odbierać SMSy / posiada dostęp do listy kontaktów. Być może czujecie o co tutaj chodzi… tak – infekowani mogą być również Wasi…

Czytaj dalej »

Sigstore to projekt Linux Foundation opracowany przez Google i Red Hat, a służący do podpisywania kodu. Nieodłączną słabością kodów typu Open Source jest to, że trudno określić ich pochodzenie i sposób, w jaki zostały zbudowane, co oznacza, że są one podatne na ataki w łańcuchu dostaw. Google postanowiło rozwiązać ten…

Czytaj dalej »

Na oficjalnej stronie projektu na Sourceforge czytamy: It’s first version of my port of 7-Zip to Linux.That port of 7-Zip is similar to p7zip, but it’s not identical to p7zip. Do tej pory ktoś inny utrzymywał alternatywny projekt (p7zip), jednak ostatnie zmiany miały miejsce w 2016 roku, można więc założyć…

Czytaj dalej »

Jakiś czas temu BND wystartowało z swoim CTF: Dzisiaj natomiast, dowiedzieliśmy się o pierwszym konkursie CTF, organizowanym przez Agencję Wywiadu: Jak można było się tego spodziewać po organizacji wywiadowczej, nie wiadomo zbyt wiele na temat samego CTF. Aby wziąć udział, należy do 23 marca wypełnić formularz zgłoszeniowy: Warto dodać, że…

Czytaj dalej »

O Spectre pisaliśmy w 2018 roku. W skrócie, ta podatność w procesorach, umożliwia wybranej (atakującej) aplikacji na nieautoryzowany dostęp do danych innej aplikacji. Okazuje się, że prawdopodobnie żadne rozwiązania (łaty) stricte softwareowe automagicznie nie pomogą w ogólnym przypadku (choć mogą znacznie zmniejszyć ryzyko ataku). Potrzebna jest aktualizacja procesora. W każdym…

Czytaj dalej »