Accellion FTA (File Transfer Appliance) – to już dość wiekowy system wymiany plików używany m.in. przez duże korporacje na całym świecie. Taka wrzutnia na duże pliki. Niedawno ktoś znalazł w tym systemie trochę 0-dayów i zaatakował firmy na całym świecie. Efekt – żądanie zapłaty okupu z nieopublikowanie poufnych dokumentów. Na…

Czytaj dalej »

![Sprzedał kradzionego laptopa i bez żenady wysłał go na podany adres. Adres komisariatu policji [UK] Sprzedał kradzionego laptopa i bez żenady wysłał go na podany adres. Adres komisariatu policji [UK]](https://sekurak.pl/wp-content/uploads/2015/02/trai1-150x150.jpg)

Ostatnio na sekuraku pojawiło się sporo artykułów o skomplikowanych problemach bezpieczeństwa – np. ataku RCE w Microsoft Exchange, poważnych podatnościach w Chrome czy o nowym wektorze ataku – metodzie “dependency confusion”. Tym razem mniej technicznie, ale za to z pewnością zabawniej… Odważny oszust Jeden z badaczy ESET – Jake Moore,…

Czytaj dalej »

Microsoft Exchange Server jest rozwiązaniem, które od prawie ćwierć wieku wyznacza pewien standard pracy grupowej. Warto pamiętać, że jest to nie tylko serwer pocztowy, a połączone z Outlookiem środowisko, pozwalające pracować w sposób, bez którego pracownicy największych firm na świecie nie wyobrażają sobie realizacji swoich codziennych zadań. Nie bez powodu porównuje…

Czytaj dalej »

Coż, nazwiska True nie przewidzieli chyba amerykańscy programiści ;-) Choć wydaje się to i tak bardziej niewinne niż None: Nawiązując do tego typu problemów, jakiś czas temu pisaliśmy o tablicy rejestracyjnej NULL (w tym przypadku właściciel zaczął znienacka otrzymywać mandaty… innych osób): Czy znacie inne tego typu przypadki? –ms

Czytaj dalej »

Masz serwer czy PC-ta, na który dostał się nieproszony gość. No więc w ostateczności robisz pełen reinstall przywracasz pliki i cieszysz się z nowego systemu :-) Czasem jednak to nie wystarczy. Supermicro pisze o nowej funkcji TrickBoot, w Trickbocie: TrickBoot is a new functionality within the TrickBot malware toolset capable of discovering…

Czytaj dalej »

Alertuje Brian Krebs: Co najmniej 30 000 organizacji w USA – włączając w to znaczącą liczbę małych biznesów, miast, czy systemów administracji lokalnej – zostało w ostatnich kilku dniach zhackowanych przez ostro agresywną chińską jednostkę cyberszpiegowską. At least 30,000 organizations across the United States — including a significant number of…

Czytaj dalej »

![Wyciekł 0-day na Microsoft Exchange. Dostęp admin na Windowsie bez uwierzytelnienia [zobacz film] Wyciekł 0-day na Microsoft Exchange. Dostęp admin na Windowsie bez uwierzytelnienia [zobacz film]](https://sekurak.pl/wp-content/uploads/2021/03/Zrzut-ekranu-2021-03-5-o-15.42.37-150x150.png)

Ostatnio pisaliśmy o krytycznej podatności w Microsoft Exchange. Obecnie mamy dostępną stronę opisującą całość (podatność otrzymała kryptonim ProxyLogon). Całość w działaniu tutaj: Podatność występuje (występowała, bo już jest łatka) w Exchange Serverach od wersji 2013 aż po wersję 2019; jak wspominałem w tytule – nie wymaga posiadania żadnego konta, wymaga…

Czytaj dalej »

O samym wycieku nie wiemy jakoś bardzo dużo. W oświadczeniu, firma SITA (dostawca usług IT dla branży lotniczej) pisze (wolne tłumaczenie sekurak): SITA potwierdza że była ofiarą cyberataku, który skutkował incydentem bezpieczeństwa dotykającym pewne dane pasażerów, które były przechowywane na naszych serwerach. Cyberatak został potwierdzony 24 lutego (2021), po czym…

Czytaj dalej »

Troy Hunt donosi o wycieku dotyczącym SuperVPN oraz GeckoVPN: MalwareBytes relacjonuje, że poza danymi z tytułu, mogły wyciec również: imię, nazwisko, część danych finansowych czy losowo generowane hasło. Dane te wg relacji miały być wystawione na sprzedaż: –ms

Czytaj dalej »

Po sukcesie pierwszej książki zaczęliśmy prace nad drugą (trwa już pisanie pierwszych tekstów). Tematyka będzie podobna jak w pierwszym tomie i nie będzie to omówienie “zaawansowanych tematów” – a po prostu innych. Wersja beta spisu treści wygląda tak: 1. Testy penetracyjne Chciałbym zostać pentesterem aplikacji webowych – jak zacząć, gdzie…

Czytaj dalej »

O temacie donosi Brian Krebs. Chodzi o trzy rosyjskojęzyczne fora zhackowanie w ostatnim czasie: Maza, Verified oraz Exploit. W przypadku Maza został udostępniony ~35 stronicowy dokument zawierający różne-ciekawe-elementy-pochodzące-z-wycieku(tm) – przykład powyżej. Działania konkurencji? Działania służb? Ciężko powiedzieć. Nie do końca znana jest też podatność(i), przez którą doszło do hacku (choć…

Czytaj dalej »

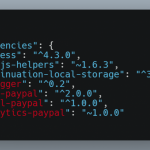

Pamiętacie nasz artykuł “Zaskakująca metoda infekcji wielkich (i mniejszych) firm” ? Jeśli nie, to w skrócie: badacze uploadowali swoje pakiety o odpowiednich nazwach do popularnych repozytoriów (typu npm). W środku rzeczywiście zawarli własny kod, który wykonał się w infrastrukturach firm z tytułu. Nie chodzi tutaj o uploadowanie pakietów, które mają…

Czytaj dalej »

Zobaczcie na krytyczną podatność opisaną tutaj. Microsoft pisze: Microsoft Exchange Server Remote Code Execution Vulnerability Dodając że podatność jest aktywnie exploitowana, cytując przede wszystkim Orange Tsai oraz Volexity. Orange pisał niedawno tak: Mam tu kilka bugów dających w sumie pre-auth RCE. To jest być może najpoważniejsza grupa podatności, którą znalazłem…

Czytaj dalej »

Niemal wszystko mamy powiedziane w tytule :-) Szczegóły macie dostępne w tym miejscu: This update (chrome 89 – przyp. sekurak) includes 47 security fixes. Below, we highlight fixes that were contributed by external researchers. Please see the Chrome Security Page for more information. Google dodaje jeszcze nieco lakonicznie: Google is…

Czytaj dalej »

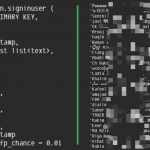

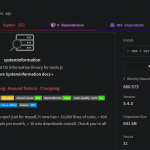

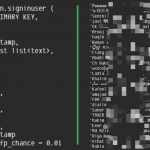

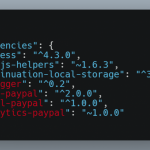

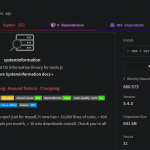

Jak wynika z tego raportu, popularna paczka Node.js “systeminformation” posiadała podatność (CVE-2021-21315) typu “command injection”. W artykule znajduje się prosty “Proof of Concept”, który pomoże w zrozumieniu samej podatności. Zacznijmy jednak od wyjaśnienia, czym właściwie jest “systeminformation”. Biblioteka “systeminformation” Więcej na temat tej biblioteki znajdziemy na npmjs.com: Jak widać na…

Czytaj dalej »

![Sprzedał kradzionego laptopa i bez żenady wysłał go na podany adres. Adres komisariatu policji [UK] Sprzedał kradzionego laptopa i bez żenady wysłał go na podany adres. Adres komisariatu policji [UK]](https://sekurak.pl/wp-content/uploads/2015/02/trai1-150x150.jpg)

![Wyciekł 0-day na Microsoft Exchange. Dostęp admin na Windowsie bez uwierzytelnienia [zobacz film] Wyciekł 0-day na Microsoft Exchange. Dostęp admin na Windowsie bez uwierzytelnienia [zobacz film]](https://sekurak.pl/wp-content/uploads/2021/03/Zrzut-ekranu-2021-03-5-o-15.42.37-150x150.png)