W ostatnich dniach przez internet przelewa się afera: w Chromie została wprowadzona zmiana, która pozwala stronom blokować możliwość podglądu ich źródeł!! Czy tak jest naprawdę?

Czytaj dalej »

Ten krótki news to małe postscriptum do ataku na platformę Robinhood, który opisywaliśmy niedawno. Jak donosi Vice, napastnik uzyskał za pomocą phishingu dostęp do konta pracownika mającego bardzo szerokie uprawnienia. W szczególności w panelu admina można było wykonywać rozmaite operacje na kontach użytkowników, w szczególności łatwo dostrzeżecie poniżej przycisk “Disable…

Czytaj dalej »

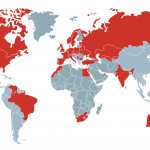

VPNy to łakomy kąsek dla przestępców. Wyobraźcie sobie, że mamy podatność umożliwiającą przejęcie kontroli nad urządzeniem odpowiadającym za VPN w firmie (czyli de facto mamy możliwość dostania się do LAN danej firmy – bez żadnego uwierzytelnienia). No dobrze, nie musimy sobie wyobrażać, bo oto mamy taką podatność: Podatność została właśnie…

Czytaj dalej »

Obfity materiał źródłowy możecie pobrać ze strony Trend Micro. Hasłem grupy było: Деньги не главное в свободном интернете. Главное – власть, которая принадлежиттому, кто контролирует потоки информации. Co można przetłumaczyć: Pieniądze nie są najważniejsze w Internecie. Najważniejsze jest władza, która należydo tego, kto kontroluje przepływ informacji. Nota bene: część serwisów…

Czytaj dalej »

O samym ataku sygnalizowaliśmy niedawno. Żądana kwota okupu wyniosła początkowo około miliarda PLN (przeliczenie z BTC), jednak ponoć po przystąpieniu MediaMarkt do negocjacji spadła do ~1/5 oryginalnego żądania. Podejrzewamy, że przestępcy zadowoliliby się nawet i paroma milionami… Co w Polsce? Sklepy na szczęście działają, choć można spodziewać się różnych perturbacji,…

Czytaj dalej »

Niedawno opisano nową technikę ataku o nazwie Trojan Source. W dużym skrócie – polega ona na dodaniu do kodu źródłowego złośliwej zawartości, która nie jest widoczna dla człowieka, ale już kompilator czy interpreter nie mają problemu z jej odczytem. Wykorzystuje ona różnice w standardach kodowania tekstu. This attack exploits subtleties…

Czytaj dalej »

Podatność e Excelu brzmi dość enigmatycznie: Microsoft Excel Security Feature Bypass Vulnerability. Doczytując jednak nieco więcej, dowiadujemy się że prawdopodobnie wystarczy otworzyć odpowiednio spreparowany plik Excela, żeby złośliwy kod wykonał się na naszym komputerze: that could allow attackers to install malicious code just by convincing someone to open a booby-trapped…

Czytaj dalej »

Robinhood to platforma umożliwiająca bezprowizyjny handel akcjami, kryptowalutami czy innymi wybranymi produktami finansowymi. Bezprowizyjny z małą gwiazdką: Commission-free investing, plus the tools you need to put your money in motion. Sign up and get your first stock for free. Certain limitations and fees apply. Firma właśnie przekazała informację o “incydencie…

Czytaj dalej »

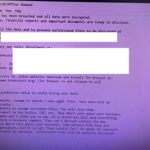

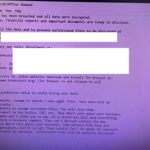

O temacie zaczęto informować dzisiaj, a akcja trwa od ~7:00 rano. Wg tych doniesień atak dotyka aż ~3100 serwerów: Od jednego z czytelników otrzymaliśmy taki obrazek wskazujący na grupę Hive (potwierdza to również BleepingComputer): Czy dotyka to polskich sklepów? I tak i nie: serwis webowy działa, można przynajmniej wg naszych…

Czytaj dalej »

W maju tego roku pisaliśmy o ataku ransomware’a DarkSide na największy system rurociągów w USA – Colonial Pipeline. Atakowanie krytycznej infrastruktury państwa nigdy nie kończy się dobrze dla napastników. Tak było i tym razem – FBI udało się odzyskać zapłacony okup: To jednak nie koniec, gdyż osoby odpowiedzialne za atak…

Czytaj dalej »

We wpisie prezentujemy wybrane ataki na polskich internautów. Wpadła Wam w oko złośliwa kampania? Komentujcie lub piszcie na sekurak@sekurak.pl. Poprzednie przeglądy: 6–19.09.2021 r. 20–26.09.2021 r. 27.09–3.10.2021 r. 4–10.10.2021 r. 11–17.10.2021 r. 18–24.10.2021 r. Kolejne fałszywe programy inwestycyjne. Tym razem oszuści wykorzystują wizerunek PGNiG, aby nakłonić potencjalne ofiary do wpłaty swoich…

Czytaj dalej »

O temacie donosi The Record. Akcja była dość prosta: przejęte konta oryginalnych deweloperów pakietów Coa oraz Rc. opublikowanie nowych wersji pakietów (z malware; w zależności od wykrytego systemu operacyjnego odpalał się stosowny skrypt na Windows lub Linux) malware miał na celu wykradanie haseł z zainfekowanych komputerów Tutaj treść skryptu Windowsowego:…

Czytaj dalej »

Najświeższą agendę naszego całodziennego Mega Sekurak Hacking Party możecie zobaczyć tutaj (właśnie doszła kolejna prezentacja :). Zapisy: tutaj (6.12.2021, online). Dobra, dobra, ale jak zdobyć darmowe wejście? 1. Musisz pracować w firmie mającej > 100 pracowników (w akcji mogą też uczestniczyć organizacje z sektora gov). Jeśli pracujesz w firmie zagranicznej…

Czytaj dalej »

Jeśli ktoś jest zainteresowany hackowaniem sprzętu, filmik z całej operacji tutaj: Dla łowców ciekawostek – link do aukcji gotowego sprzętu – tutaj. Jeśli z kolei ktoś chce spróbować własnych sił – autor udostępnia repozytorium znacznie ułatwiające samodzielne modowanie iPhone. ~ms

Czytaj dalej »

Piekło zamarzło. Tak można skomentować najnowsze ogłoszenie Facebooka (pod nowym szyldem: Meta), który postanowił zrezygnować z systemu rozpoznawania twarzy i usunąć ponad miliard zdjęć stanowiących indywidualne szablony rozpoznawania twarzy: Istnieje jednak pewien haczyk, na który zwrócili już uwagę ludzie zajmujący się prywatnością danych – Facebook nie usunie systemu DeepFace, utworzonego/wytrenowanego…

Czytaj dalej »