Jakiś czas temu pisaliśmy o tym, że firma Bitdefender opublikowała dekryptor do jednego z najskuteczniejszych ransomware’ów ostatnich lat – REvil. Sama grupa ostatnimi czasy nie miała zbyt dobrej passy – organy ścigania przejęły część jej serwerów, zaś lider ugrupowania „zniknął”. Mimo to pozostali członkowie REvil postanowili skorzystać z backupów i…

Czytaj dalej »

NPM to domyślny menedżer pakietów dla środowiska programistycznego Node.js. To także repozytorium pakietów (nazywane rejestrem NPM). Istnieje ryzyko umieszczenia przez cyberprzestępców złośliwych pakietów w repozytorium. Taki proceder wykryła ostatnio firma Sonatype, znajdując trzy paczki NPM (“okhsa”, “klow”, “klown”), zawierające złośliwy kod, wykorzystujący moc obliczeniową urządzenia ofiary do kopania kryptowalut: Tak…

Czytaj dalej »

Temat opisuje Forbes, wskazując również na dokumenty sądowe dostępne tutaj. Co się wydarzyło? Wg relacji najpierw próbka głosu prezesa została nagrana (może np. jakaś prelekcja na konferencji) a następnie przetworzona. Po przetworzeniu atakujący mogą już wymawiać głosem prezesa dowolne zdanie. Jeśli chcecie przetestować tego typu technologię, to zobaczcie ten przykład:…

Czytaj dalej »

Wirtualna sieć prywatna (VPN) to tunel, umożliwiający przepływ danych w ramach sieci prywatnej pomiędzy nadawcą i odbiorcą za pośrednictwem publicznej sieci (takiej jak Internet). Przesyłane dane są najczęściej szyfrowane w celu zapewnienia większego poziomu bezpieczeństwa. W praktyce tego typu usługi są wykorzystywane do ukrywania prawdziwego adresu IP, co pozwala na…

Czytaj dalej »

W marcu tego roku mieliśmy przyjemność relacjonowania przebiegu pierwszego konkursu CTF o nazwie Time to Hack, zorganizowanego przez Agencję Wywiadu. Uczestnicy konkursu zmagali się z szeregiem zadań podzielonych na kategorie: “crypto”, “misc”, “web”, “reverse” oraz “pwn”: Tymczasem na stronie Agencji Wywiadu pojawiła się informacja o kolejnej, drugiej edycji Time to…

Czytaj dalej »

W serwisie YouTube miała miejsce fałszywa transmisja z rzekomego Apple Event, podczas którego miał zostać zaprezentowany najnowszy MacBook Pro. Wydarzenie oglądało prawie 30 tys. osób, co zostało osiągnięte dzięki przyciągającemu uwagę tytułowi, zawierającemu słowa: REDESIGNED MacBook Pro, NEW AIRPODS, PRO Mac mini. Sam kanał również miał sprawiać wrażenie bycia oficjalnym…

Czytaj dalej »

W kwietniu tego roku relacjonowaliśmy dla Was konkurs hakerski Pwn2Own, podczas którego topowi badacze bezpieczeństwa prezentowali exploity do popularnego oprogramowania (np. Microsoft Teams czy Zoom) związanego z szeroko rozumianą komunikacją w dobie COVID-19. To właśnie wtedy badacz Orange Tsai wskazał krytyczną lukę ProxyLogon, umożliwiającą atakującemu ominięcie uwierzytelnienia i zdalne wykonanie…

Czytaj dalej »

We wpisie prezentujemy wybrane ataki na polskich internautów. Wpadła Wam w oko złośliwa kampania? Komentujcie lub piszcie na sekurak@sekurak.pl. Poprzednie przeglądy: 6–19.09.2021 r. 20–26.09.2021 r. 27.09–3.10.2021 r. 4–10.10.2021 r. Nieprawdziwa strona Facebooka. Oszuści przygotowali stronę do złudzenia przypominającą portal społecznościowy. Publikują na niej fake newsy. Domenę zawsze powinniśmy weryfikować. W…

Czytaj dalej »

OWASP niedawno wydał wersję 2021 swojego chyba najbardziej znanego dokumentu – OWASP Top Ten. Z tej okazji uruchomiliśmy szkolenie omawiające ten temat. Zapisy & szczegóły: https://sklep.sekurak.pl/event/view?id=88 (do tej pory zapisało się ~8000 osób!) Z kodem: darmowy-owasp macie wejście za darmo! (kod działa do końca wtorku, 19.10.2021r.) Uwaga: jeśli potrzebujecie trochę…

Czytaj dalej »

![Miała być inwestycja w kryptowaluty. Był AnyDesk + wyprowadzili z konta mieszkańca Konina kwotę 1,6 mln zł! [film] Miała być inwestycja w kryptowaluty. Był AnyDesk + wyprowadzili z konta mieszkańca Konina kwotę 1,6 mln zł! [film]](https://sekurak.pl/wp-content/uploads/2021/10/Zrzut-ekranu-2021-10-18-o-11.07.07-150x150.png)

Wersja hardkorowa tej historii: “chce pan zarobić dużo pieniędzy na “inwestycjach w kryptowaluty”? To instaluj pan AnyDesk + dawaj dostęp do swojego konta bankowego”. Oczywiście nikt aż na taką brutalność nie da się nabrać. Jest zatem nieco subtelniej: Pokrzywdzony przeglądając jeden z popularnych portali społecznościowych zaciekawił się reklamą zachęcającą do…

Czytaj dalej »

TLDR: Jeśli interesują Cię tematy OSINTowe – zapraszamy na szkolenie: OSINT master: geolokalizacja osób – jak szukać informacji i jak nie dać się znaleźć? (z kodem lastm-osint uzyskujesz aż -40% na najbliższą edycję). Z kolei z kodem lastminute-40 dostajesz -40% na dostęp do nagrania szkolenia: OSINT master: poszukiwanie informacji o…

Czytaj dalej »

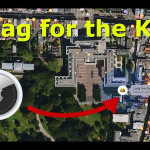

Jeśli chcemy przeprowadzić wstępny rekonesans jakiejś lokalizacji, używamy do tego metod OSINT-owych, które korzystają z ogólnodostępnych informacji. Czasami jednak trzeba sobie trochę pomóc i przejść od rekonesansu pasywnego do aktywnego. O jeden krok dalej posunął się pewien niderlandzki (“holenderski” dla tych, którzy też się nie mogą przyzwyczaić ;)) YouTuber AirtagAlex,…

Czytaj dalej »

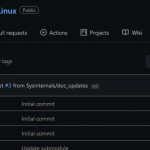

Jeśli pracujecie jako administratorzy lub działacie w branży cybersecurity, to z pewnością zetknęliście się z monitorem zdarzeń Sysmon, czyli darmowym narzędziem z zestawu Sysinternals firmy Microsoft, służącym do monitorowania logów systemowych i aplikacji w systemie Windows. Z okazji 25-lecia istnienia zestawu Sysinternals firma postanowiła jednak wydać linuxową wersję oprogramowania Sysmon:…

Czytaj dalej »

![Nowa kampania SMS-owa perfekcyjnie podszywająca się pod Plusa? A może pomyłka operatora? Coś jednak nie wyszło…[aktualizacja] Nowa kampania SMS-owa perfekcyjnie podszywająca się pod Plusa? A może pomyłka operatora? Coś jednak nie wyszło…[aktualizacja]](https://sekurak.pl/wp-content/uploads/2021/10/sms2222-1-150x150.png)

Jeden z czytelników podesłał nam (dzięki! wysyłamy Ci nasz kubek :) interesującego SMSa: Są tu dwa, powiedzmy, problemy: Zobaczcie, że być może zastosowany został tutaj SMS spoofing (czyli podszycie się pod nadawcę wiadomości). SMS wpadł nawet do tego samego wątku, co wcześniejszy, oficjalny SMS od Plusa! Drugi problem to skucha…

Czytaj dalej »

W zasadzie można by tutaj postawić kropkę, bo większość informacji zostało przekazane w tytule. Tutaj jednak nieco więcej informacji: Parson called St Louis. Post-Dispatch reporter Josh Renaud a “hacker” and vowed to seek criminal prosecution at a press conference on Thursday. Renaud’s “crime?” Clicking “view source” on a publicly available webpage. (…) This…

Czytaj dalej »

![Miała być inwestycja w kryptowaluty. Był AnyDesk + wyprowadzili z konta mieszkańca Konina kwotę 1,6 mln zł! [film] Miała być inwestycja w kryptowaluty. Był AnyDesk + wyprowadzili z konta mieszkańca Konina kwotę 1,6 mln zł! [film]](https://sekurak.pl/wp-content/uploads/2021/10/Zrzut-ekranu-2021-10-18-o-11.07.07-150x150.png)

![Nowa kampania SMS-owa perfekcyjnie podszywająca się pod Plusa? A może pomyłka operatora? Coś jednak nie wyszło…[aktualizacja] Nowa kampania SMS-owa perfekcyjnie podszywająca się pod Plusa? A może pomyłka operatora? Coś jednak nie wyszło…[aktualizacja]](https://sekurak.pl/wp-content/uploads/2021/10/sms2222-1-150x150.png)