Dzisiaj bardzo krótko o temacie, chociaż polecamy relację, którą cytujemy (jest pełna perełek). TLDR: Imiona, nazwiska, numery PESEL oraz dane adresowe mieszkańców i interesantów wyciekły z Urzędu Miejskiego. Jakie dane wyciekły? Przede wszystkim lista osób, które złożyły wniosek w ramach Budżetu Obywatelskiego na 2016 rok. Chodzi o imiona, nazwiska i…

Czytaj dalej »

Jeśli jeszcze nie posiadasz naszej książki o bezpieczeństwie aplikacji aplikacji webowych, zapraszamy do nadrobienia zaległości. Z kodem rabatowym ksiazka-bf-25 jest aż 25% taniej! (ale uwaga, tylko do 30.11.2021). Sama książka to blisko 800 stron aktualnej wiedzy (przydatna również dla osób początkujących) o bezpieczeństwie aplikacji webowych. Cała wydrukowana w kolorze: Co…

Czytaj dalej »

Jeśli ktoś chce dogłębnie poznać temat, odsyłam do tego świeżego opracowania od NCC. Badacze przeanalizowali przeszło 700 przypadków negocjacji z operatorami ransomware (lata 2019-2021) i przygotowali całą mini książkę dotyczącą ekonomii ransomware a także (czy przede wszystkim) różnych strategii negocjacyjnych. Zobaczcie tutaj przykładowe ceny zmieniające się w zależności od tego…

Czytaj dalej »

Pełne oświadczenie firmy Apple możecie poczytać tutaj. W szczególności firma domaga się absolutnego bana dla NSO na wszystkie produkty czy usługi oferowane przez siebie: The complaint provides new information on how NSO Group infected victims’ devices with its Pegasus spyware. To prevent further abuse and harm to its users, Apple is…

Czytaj dalej »

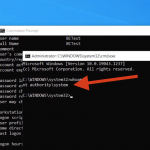

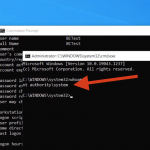

~Kilka dni temu Microsoft załatał podatność umożliwiającą lokalną eskalację uprawnień do administratora. Łatka jednak okazała się trochę dziurawa i nieco zdenerwowany ~badacz bezpieczeństwa opublikował PoCa (czy tak naprawdę działający exploit), umożliwiającego ponowne wykorzystanie podatności. Jest to raz jeszcze eskalacja uprawnień wymagająca posiadania uprawnień zwykłego użytkownika w Windows. Odpalamy PoCa i…

Czytaj dalej »

Historia przełamywania zabezpieczeń skanerów linii papilarnych jest już całkiem długa. Ekipa Krakena postanowiła zrobić mała aktualizację. Procedura jest dość prosta: Zdjęcie odcisku palca (np. z powierzchni tabletu). Wydruk na drukarce laserowej, na odpowiednim papierze. Trochę kleju do drewna – wykonanie finalnego ‘sztucznego palca’. Etapy produkcji oraz efekty – na filmiku…

Czytaj dalej »

Wszystkiego nie da zmieścić się w tytule, więc po kolei. GoDaddy przesłał stosowne oświadczenie, które możecie zobaczyć tutaj: Using a compromised password, an unauthorized third party accessed the provisioning system in our legacy code base for Managed WordPress. Zatem ktoś dostał dostęp do części administracyjnej GoDaddy, odpowiedzialnej za fragment infrastruktury…

Czytaj dalej »

Konkurs CTF powstał z myślą o młodych pasjonatach informatyki, którzy chcieliby rozwijać swoje umiejętności i lepiej poznać zagadnienia związane z cyberbezpieczeństwem. Rozwijanie umiejętności swoją drogą, ale organizatorzy przewidzieli naprawdę ciekawe nagrody: 1. miejsce: 10 000 PLN 2. miejsce: 8 000 PLN 3. miejsce: 5 000 PLN Kolejne miejsca – nagrody…

Czytaj dalej »

Black Friday już niebawem, ale już teraz możecie mieć absolutnie rewelacyjną cenę na: Mega Sekurak Hacking Party (-40% na bilet Standard) z kodem: mega-BF40 Ksiązka bezpieczeństwo aplikacji webowych (papier) (-25%) z kodem: ksiazka-bf-25 Dwudniowe praktyczne szkolenie: wprowadzenie do OWASP Top Ten 2021 (podając kod: sekurak-prebf szkolenie jest w cenie 899…

Czytaj dalej »

Poniżej ciekawy wpis w kontekście wgrywania na urządzenia TP-Link niepudełkowego firmware: Wystarczy nazwać swoją sieć WiFi (w panelu urządzenia) jako polecenie, które chcemy wykonać jako root i voilà :) Jest też nieco bardziej niebezpieczny wariant całości: ktoś może utworzyć sieć WiFi o np. takiej nazwie jak poniżej i w momencie…

Czytaj dalej »

![Posiadacze Tesli nie mogą otworzyć swoich samochodów. Globalna awaria. [kapiszon czy znak naszych czasów?] Posiadacze Tesli nie mogą otworzyć swoich samochodów. Globalna awaria. [kapiszon czy znak naszych czasów?]](https://sekurak.pl/wp-content/uploads/2020/09/2018_Tesla_Model_S_75D-150x150.jpg)

Media na całym świecie alarmują w takim tonie: Tesla drivers left unable to start their cars after outage. Wygląda dość groźnie, prawda? Choć moim zdaniem to chyba najlepszy kandydat na clickbait roku 2021 (a może nie?). Okazuje się, że rzeczywiście wystąpił globalny problem z appką Tesli, która może służyć również…

Czytaj dalej »

We wpisie prezentujemy wybrane ataki na polskich internautów. Wpadła Wam w oko złośliwa kampania? Komentujcie lub piszcie na sekurak@sekurak.pl. Poprzednie przeglądy: 6–19.09.2021 r. 20–26.09.2021 r. 27.09–3.10.2021 r. 4–10.10.2021 r. 11–17.10.2021 r. 18–24.10.2021 r. 25.10–7.11.2021 r. Wyłudzenia zdjęć dowodów i selfie. Ten sposób ataku ma miejsce w serwisach służących do sprzedaży….

Czytaj dalej »

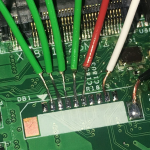

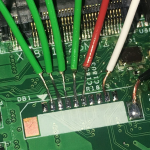

Dokładny sposób przeprowadzenia czynności wspomnianej w tytule przedstawiono w tym tekście. Badacze w praktyce zaprezentowali metodę z 2019 roku autorstwa Denisa Andzakovica, o której napisano również na Sekuraku. BitLocker nie jest całkowicie bezpieczny, jak każde inne rozwiązanie, i można dostać się do zaszyfrowanych danych na różne sposoby, np. poprzez aktualizację…

Czytaj dalej »

Ukryte kamery to zmora np. Airbnb (właściciele mieszkań chcą monitorować co się dzieje, wynajmujący niekoniecznie chcą być podglądani). Zobaczcie zresztą ten przypadek (przeskanował nmapem mieszkanie wynajęte na Airbnb – znalazł siebie…w ukrytej kamerze): Wracając do tytułu wpisu – wspominana praca opiera się na wykorzystaniu czujników ToF (Time of Flight) dostępnych…

Czytaj dalej »

Ten ciekawy wątek opisuje The Record. Omri Goren Gorochovsky, którzy sprzątał w domu ministra został zatrzymany; wcześniej kontaktował się z grupami hackerskimi oferując swoje usługi (niekoniecznie związane ze sprzątaniem). W ramach udowodnienia swoich dostępów przesłał takie dane jak: Zdjęcia wnętrza domu Zdjęcia prywatnych fotografii Zdjęcia prywatnych dokumentów Zdjęcia różnych sprzętów…

Czytaj dalej »

![Posiadacze Tesli nie mogą otworzyć swoich samochodów. Globalna awaria. [kapiszon czy znak naszych czasów?] Posiadacze Tesli nie mogą otworzyć swoich samochodów. Globalna awaria. [kapiszon czy znak naszych czasów?]](https://sekurak.pl/wp-content/uploads/2020/09/2018_Tesla_Model_S_75D-150x150.jpg)