![Czy dobrze wyglądający adres w przeglądarce oznacza bezpieczny sklep internetowy? No niekoniecznie… lewy sklep razer.com[.]pl Czy dobrze wyglądający adres w przeglądarce oznacza bezpieczny sklep internetowy? No niekoniecznie… lewy sklep razer.com[.]pl](https://sekurak.pl/wp-content/uploads/2020/09/sklep-hack-150x150.jpeg)

O problemie donosimy, cytując wpis opublikowany przez samego producenta: Lewa strona ma do złudzenia przypomina oryginalne kreacje Razera: Przy czym… występują na niej jeszcze pewne problemy (ciężko powiedzieć czy jest już na etapie zwijania się czy dopiero pełnej, poprawnej konfiguracji): ~Michał Sajdak

Czytaj dalej »

SentinelOne opisuje działania grupy o kryptonimie ModifiedElephant, która jak się okazuje działa od blisko dekady w Indiach. Tak jak wspomniałem w tytule – grupa ma na celu podrzucanie np. plików świadczących o rzekomym dokonaniu przestępstwa przez ofiarę. Używają w tym celu głównie komercyjnych narzędzi (w tym używanych przez firmy zajmujące…

Czytaj dalej »

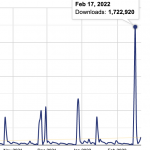

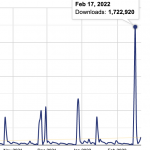

Podatność występowała w pluginie UpdraftPlus (przeszło 3 miliony instalacji). WordPress zdecydował się na dość nietypowy krok – czyli wymuszenie aktualizacji, a wg statystyk, aktualizację zainstalowało blisko 2 miliony serwisów: Jaka była istota podatności? Problem ze sprawdzeniem uprawnień. Każdy użytkownik mający konto w WordPressie mógł wysłać odpowiednie żądanie (żądania) HTTP, które…

Czytaj dalej »

![Zobacz na żywo atak hackerski na firmę! Prezentacja od sekuraka [Cisco SecUniversity] Zobacz na żywo atak hackerski na firmę! Prezentacja od sekuraka [Cisco SecUniversity]](https://sekurak.pl/wp-content/uploads/2019/10/hacker-150x150.jpeg)

Zastanawialiście się jak w rzeczywistości wygląda prawdziwy atak hackerski na infrastrukturę IT? Jak wygląda przygotowanie? Jak wiele czasu potrzeba na całą operację? Jakie luki są wykorzystywane? Jak napastnicy poruszają się po wstępnie przejętej sieci? W trakcie 90-minutowej prezentacji pokażę na żywo rekonesans infrastruktury IT (m.in. będzie trochę nmapa ale również…

Czytaj dalej »

O co dokładniej chodzi? Jak czytamy: Stopień ten jest wprowadzany w przypadku wystąpienia zdarzenia potwierdzającego prawdopodobny cel ataku o charakterze terrorystycznym w cyberprzestrzeni albo uzyskania wiarygodnych informacji o planowanym zdarzeniu. Stopień alarmowy obowiązuje od 21 lutego 2022 r. od godz. 21.00 do 4 marca 2022 r. do godz. 23.59. Administratorom…

Czytaj dalej »

![Jak zdepikselować zamazany tekst? [narzędzie Unredacter] Jak zdepikselować zamazany tekst? [narzędzie Unredacter]](https://sekurak.pl/wp-content/uploads/2022/02/Zrzut-ekranu-2022-02-21-o-16.39.53-1-150x150.png)

Na początek zastrzeżenie, nie mówimy tutaj o zdepikselowaniu obrazu rozumianego np. jako twarz. Daje to czasem umiarkowanie dobre efekty ;-) O czym będziemy mówić? O (de)pikselowaniu tekstu. Badacze z Bishopfox na początek przyjęli sensowne założenie – algorytm pikselizacji jest dość standardowy i raczej nikt raczej nie będzie przygotowywał go od…

Czytaj dalej »

Niedawno pisaliśmy o fejkowym pracowniku, który przeszedł wszelakie screeningi HRowe czy techniczne. Teraz czas na opowieść o fałszywej “firmie designerskiej” Madbird. Możecie się zastanawiać – po co kogoś zatrudniać, jak zaraz trzeba mu będzie zapłacić? Do tego potrzeba kilku tricków: Firma prowadzona jest przez “znanego influencera”: Ali Ayad has over…

Czytaj dalej »

News ze stycznia, który postaramy się przedstawić w formie niemal czysto obrazkowej (jak na NFT przystało ;-) Oto Eksponat: 2. Wyjaśnienie eksponatu: 3. Dodatkowy komentarz: no własnie, chyba twórcom NFT (czy raczej biznesmenom wykorzystującym mechanizm NFT), udało się wmówić znacznej części klientów, że “kupując NFT” otrzymujesz automatycznie prawa autorskie do…

Czytaj dalej »

Podatność ma już kilka miesięcy, a jest to rzecz gruba: proste żądanie HTTP do kamery nie wymaga posiadania hasła daje w efekcie możliwość wykonania dowolnego polecenia na kamerze jako root podatność obejmuje wiele modeli W filmach czasem pokazuje się możliwość umieszczenia filmiku / statycznego zdjęcia w miejsce live feedu z…

Czytaj dalej »

Marcin Bukowski – Head of Development i Członek Zarządu w Fast White Cat, na co dzień kieruje zespołem deweloperów, dbając o jakość dostarczanych projektów pod względem oprogramowania. Wcześniej, jako Magento Tech Lead i Backend Developer, nabierał doświadczenia w programowaniu i wdrażaniu Magento dla dużych, znanych brandów z obszaru eCommerce. Można…

Czytaj dalej »

Wiele osób informuje o dwóch powiązanych ze sobą sprawach: ogromna liczba zgłoszeń problemów na alarmowy numer 112 (wichury…) niedostępność lub utrudniona dostępność tego numeru dla osób dzwoniących: Co robić? Zgodnie z radami, które przykładowo widzieliście wyżej, w przypadku problemu z działaniem numerem 112 warto dzwonić do odpowiednich służb lokalnych. Przy…

Czytaj dalej »

Znamy wszyscy problem z tonerami czy tuszami – producenci chcą aby używać tylko ich produktów, a wszystko zabezpieczają DRMem. Używasz nieoryginalnego tuszu? To nie wydrukujesz. Ostatnio wprawdzie – w dobie problemów z dostępnością chipów – lekko luzują, ale pojawiają się nowe pomysły. EFF donosi: The Worst Timeline: A Printer Company…

Czytaj dalej »

Ostatnio donosiliśmy o dość złożonej podatności (“mogł wytworzyć dowolną liczbę fałszywych ETH (L2). Wybrał bug bounty w wysokości 8000000 zł”), teraz coś prostszego: Sytuacja na Coinbase wyglądała tak: Użytkownik ma konto A, na którym posiada 100 SHIB (1 SHIB = 0.0001 PLN :), oraz drugie konto B, na którym posiada…

Czytaj dalej »

![Przygotowali honeypoty na studentów. Zdajesz test on-line próbujesz znaleźć w sieci odpowiedzi? Możesz trafić na serwis-podpuchę, który oflaguje Cię jako oszusta [USA] Przygotowali honeypoty na studentów. Zdajesz test on-line próbujesz znaleźć w sieci odpowiedzi? Możesz trafić na serwis-podpuchę, który oflaguje Cię jako oszusta [USA]](https://sekurak.pl/wp-content/uploads/2019/10/hacker-150x150.jpeg)

Zdawanie egzaminów online wydaje się wygodne szczególnie w obecnych czasach. Istnieją oczywiście różne mechanizmy sprawdzające czy zdający egzamin nie oszukuje (np. monitorowanie kamery). Ale osoby zdające egzaminy też próbują różnych sposobów na oszukanie systemu monitorowania. Tym samym dochodzimy do pewnego kontrowersyjnego znaleziska. Część amerykańskich uniwersytetów używa systemu wspierającego egzaminowanie o…

Czytaj dalej »

![Na całym osiedlu przestawało w nocy działać WiFi oraz sieci komórkowe. To tata odcinał dzieciom Internet. Jammerem. [Francja] Na całym osiedlu przestawało w nocy działać WiFi oraz sieci komórkowe. To tata odcinał dzieciom Internet. Jammerem. [Francja]](https://sekurak.pl/wp-content/uploads/2022/02/jammer1-150x150.jpeg)

Historia opisywana na stronie francuskiej organizacji odpowiadającej m.in. za utrzymanie odpowiedniej higieny wszelakich transmisji radiowych w kraju. W każdym razie w pewnym miejscu w okolicach Tuluzy zauważono, że regularnie od północy do godziny trzeciej nad ranem występowały duże problemy z działaniem WiFi oraz telefonii komórkowej. Analiza spektrum radiowego przeprowadzona na…

Czytaj dalej »

![Czy dobrze wyglądający adres w przeglądarce oznacza bezpieczny sklep internetowy? No niekoniecznie… lewy sklep razer.com[.]pl Czy dobrze wyglądający adres w przeglądarce oznacza bezpieczny sklep internetowy? No niekoniecznie… lewy sklep razer.com[.]pl](https://sekurak.pl/wp-content/uploads/2020/09/sklep-hack-150x150.jpeg)

![Zobacz na żywo atak hackerski na firmę! Prezentacja od sekuraka [Cisco SecUniversity] Zobacz na żywo atak hackerski na firmę! Prezentacja od sekuraka [Cisco SecUniversity]](https://sekurak.pl/wp-content/uploads/2019/10/hacker-150x150.jpeg)

![Jak zdepikselować zamazany tekst? [narzędzie Unredacter] Jak zdepikselować zamazany tekst? [narzędzie Unredacter]](https://sekurak.pl/wp-content/uploads/2022/02/Zrzut-ekranu-2022-02-21-o-16.39.53-1-150x150.png)

![Na całym osiedlu przestawało w nocy działać WiFi oraz sieci komórkowe. To tata odcinał dzieciom Internet. Jammerem. [Francja] Na całym osiedlu przestawało w nocy działać WiFi oraz sieci komórkowe. To tata odcinał dzieciom Internet. Jammerem. [Francja]](https://sekurak.pl/wp-content/uploads/2022/02/jammer1-150x150.jpeg)