Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Badacz bezpieczeństwa Jeremy Brown, znany z odkrywania luk (memory corruption) w ogólnodostępnych narzędziach, po raz kolejny udowodnił, że innowacyjne metody oraz nieszablonowe działania pozwalają wychwycić błędy, które przez lata pozostawały niewidoczne. Korzystając ze wsparcia sztucznej inteligencji udało mu się wykryć poważną podatność w silniku Ollama, skutkującą możliwym wyciekiem danych z…

Czytaj dalej »

Zapraszamy przedstawicieli małych i średnich przedsiębiorstw produkcyjnych na bezpłatne szkolenie, połączone z oceną podatności sieci przemysłowej🛡️. W dniach 21–22 maja w Hotelu Termalnym w Uniejowie odbędzie się szkolenie, podczas którego uczestnicy dowiedzą się, jak zadbać o bezpieczeństwo firmy: od zabezpieczeń produkcji po świadomość zespołu. Program szkolenia skupia się na tym,…

Czytaj dalej »

Jako partner medialny konferencji IT Unplugged 2026 zapraszamy na konkretne, techniczne sesje – w tym wystąpienia Michała Sajdaka i Tomasza Turby o analizie realnych incydentów i starciu hakerów ze sztuczną inteligencją. Poniżej znajdziecie skrót najważniejszych punktów agendy od organizatorów: Co łączy olimpijskiego mistrza świata w żeglarstwie, eksperta od ataków socjotechnicznych,…

Czytaj dalej »

Nowa podatność w jądrze Linuksa jest klasy local privilege escalation (więc wymaga posiadania przez atakującego konta w docelowym systemie). Badacze udostępnili 732-bajtowego exploita w Pythonie działającego na głównych dystrybucjach: RHEL, Ubuntu, SUSE, Amazon Linux. Czyli atakujący uruchamia na docelowym systemie prosty skrypcik i po chwili uzyskuje uprawnienia roota. Exploit jest…

Czytaj dalej »

Mechanizm CAPTCHA to nic innego jak proste zadania polegające na przepisaniu zniekształconych wyrazów, zaznaczeniu niepasujących elementów lub odpowiednim ustawieniu brakującego obrazka. Stał się na tyle popularny i powszechny, że wykonujemy go niemal mechanicznie bez większego zastanowienia. Rozwiązujemy zadanie, zaznaczamy checkbox (o ile taki istnieje), że “jesteśmy człowiekiem” i czekamy na…

Czytaj dalej »

Badacze z StepSecurity odkryli złośliwe aktualizacje pakietu pgserve w npm. Jest to narzędzie do uruchamiania lokalnych baz PostgreSQL do developmentu / testów. Zainfekowane wersje (1.1.11, 1.1.12 i 1.1.13) wstrzykują 1143-liniowy skrypt wykradający poświadczenia użytkownika. Jest on uruchamiany przy instalacji przez hook postinstall. TLDR: Nie jest to jednak “zwykły” infostealer, bo…

Czytaj dalej »

Tym razem konferencja będzie trwała dwa dni (26-27.10.2026) i zwiększamy liczbę ścieżek. Każda ścieżka trwa od pół do pełnego dnia. Jedyny wyjątek to ścieżka EXEC, która będzie trwała dwa dni.

Link do zgłoszenia swojej prezentacji – w treści wpisu :-)

Czytaj dalej »

Badacze z Pluto Security odkryli krytyczną podatność (9,8 w skali CVSS), która pozwalała modyfikować konfigurację nginx na serwerze korzystającym z Nginx UI. Otrzymała ona numer CVE-2026-33032. Nginx UI to narzędzie do zarządzania serwerem i monitorowaniem jego stanu za pomocą panelu webowego. Repozytorium na GitHub ma prawie 11 tys. gwiazdek, a…

Czytaj dalej »

Analitycy z Malwarebytes ostrzegają przed nowymi kampaniami, które łączy wspólny mianownik – infostealer ochrzczony przez badaczy jako NWHStealer. Malware jest dostarczany do użytkowników na wiele różnych sposobów: od zmodyfikowanych instalatorów ProtonVPN, OhmGraphite, Pachtop, HardwareVisualizer, po mody do gier (Xeno). Jak widać cyberprzestępcy żerują na zaufaniu użytkowników do popularnych produktów, przez…

Czytaj dalej »

Nieraz pisaliśmy już o złośliwych wtyczkach, które choć zdawały się być (i czasem przez długi czas były) nieszkodliwe, tak naprawdę wykradały dane swoim użytkownikom. Badacze z Socket zidentyfikowali 108 złośliwych rozszerzeń do Chrome, które – choć publikowane z pięciu różnych kont – kontaktują się z tą samą infrastrukturą C2. Łącznie…

Czytaj dalej »

Mail przychodzi z nietypowego adresu. Prowadzi do strony z “instalatorem DocuSign”, który jest zainfekowany. Obecnie 14 detekcji na Virustotal (w większości egzotyczne silniki).

Czytaj dalej »

Badacze z Socket odkryli złośliwą aktualizację dla Bitwarden CLI (interfejs do obsługi menedżera haseł Bitwarden w terminalu). Najprawdopodobniej jest to atak związany z trwającą kampanią supply chain, w ramach której wcześniej atakowano infrastrukturę Checkmarx. TLDR: Rys. 1 – detekcja przez skaner Socket, źródło: socket.dev Wersja pakietu, o której mowa, to…

Czytaj dalej »

Europol koordynuje globalną operację PowerOFF, w ramach której służby z 21 krajów – w tym polskie CBZC – od 2022 roku współpracują przy likwidacji infrastruktury służącej do przeprowadzania ataków DDoS. Podczas tegorocznej realizacji zidentyfikowano ponad 75 tysięcy użytkowników zaangażowanych w nielegalną działalność. Ponadto zatrzymano 4 osoby, dokonano 25 przeszukań oraz…

Czytaj dalej »

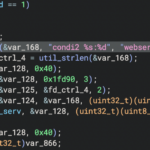

Badacze bezpieczeństwa z Unit42 alarmują o trwającej kampanii wymierzonej w posiadaczy starszych routerów TP-Link. Na celowniku są modele, które nie są już objęte wsparciem producenta (status End-of-Line): Cyberprzestępcy wykorzystują lukę oznaczoną jako CVE-2023-33538, która pozwala na wstrzykiwanie złośliwych poleceń (RCE, Remote Command Execution). Analizując próbki można dojść do wniosku, że…

Czytaj dalej »

RODO pomimo oczywistych obowiązków wniosło w naszą przestrzeń wiele istotnych korzyści. Od czasu wejścia w życie rozporządzenia o ochronie danych osobowych każda firma, która przetwarza dane klientów, ma obowiązek nie tylko zabezpieczać je przed wyciekiem, ale też informować o incydencie, gdy do niego dojdzie. Właśnie z taką sytuacją mierzy się…

Czytaj dalej »