Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Jeden z użytkowników Pixela 3 (Android 11) alarmuje: Musiałem wezwać karetkę po babcię w piątek, ponieważ wyglądało że dostała wylew (…) zadzwoniłem pod numer 911, wpisując numer jak w normalnej rozmowie. Mój telefon zaciął się po jednym dzwonku i nie byłem w stanie zrobić nic poza klikaniem w appki (połączenie…

Czytaj dalej »Odpowiedz proszę na pytania z ankiety. 70 pierwszych osób otrzyma od nas po jednej nagrodzie z puli:* skarpetki sekuraka :-)* kubek sekuraka* t-shirt sekuraka* voucher na dowolne szkolenie (https://sklep.sekurak.pl/)* ebook książki sekuraka: bezpieczeństwo aplikacji webowych* czarna bluza sekuraka (mamy tylko jedną, wygranego wybierzemy ręcznie – patrz niżej :) Dodatkowe 30…

Czytaj dalej »

Każdy zna linki zaczynające się od http:// – można również używać innych URL handlerów np.: ms-officecmd:sekurak.pl Jak zadziała ww. link, umieszczony w pasku URL przeglądarki? Nie zadziała ;) ponieważ musi mieć określony format. Badacze pokazali np. taki fragment (można by go użyć w pasku URL przelądarki, ale taka forma jak…

Czytaj dalej »

Jeśli interesują Cię nasze inicjatywy wydawnicze, ten post jest dla Ciebie. Jakiś czas temu obiecaliśmy darmowy extra rozdział – wszystkim właścicielom naszej książki o bezpieczeństwie aplikacji webowych. Jeśli ktoś jeszcze książki nie posiada – tutaj kod dający jeszcze przez ~tydzień -20%: swieta-2021 Rozdział autorstwa Iwony Polak (naszej pentesterki) jest gotowy…

Czytaj dalej »W poniedziałek działaliśmy na tegorocznym MSHP – 9 prezentacji na żywo, 7 dodatkowych nagrań, brak prezentacji reklamowych, ogromna, ale to ogromna aktywność uczestników na Discordzie (do tej pory trwają tam dyskusje) oraz rozdane kilogramy kubków sekuraka – to w największym skrócie podsumowanie Mega Sekurak Hacking Party. Właśnie uruchomiliśmy zapisy na…

Czytaj dalej »

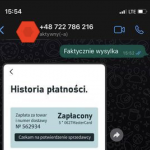

Mechanizm oszustw na “dostawę OLX” dużo osób (miejmy nadzieję) już zna (przypomnienie tutaj). Podobny od schemat od pewnego czasu “grany jest” na Allegro Lokalnie. Jeden z czytelników podesłał nam właśnie taki zapis rozmów z oszustem: Celem ataku są sprzedający, a “kupiec” kontaktując się prosi o wejście na link, za którym…

Czytaj dalej »

Na Twitterze od paru dni obserwujemy PoCa na podatność path traversal w Grafanie (możliwość odczytywania plików z serwera, bez uwierzytelnienia): Dostępne są już łatki: Today we are releasing Grafana 8.3.1, 8.2.7, 8.1.8, and 8.0.7. This patch release includes a high severity security fix that affects Grafana versions from v8.0.0-beta1 through…

Czytaj dalej »

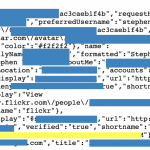

Część mediów pisze o “wycieku” z Gravatara, chociaż chodzi tutaj “tylko” o scraping. Ktoś korzystając z prostej luki w API, przeiterował użytkowników i pobrał ich adresy e-mail (plus powiązane nazwy): Sam problem był znany co najmniej od końca 2020 roku, a dostęp do (publicznych) danych był możliwy w taki sposób:…

Czytaj dalej »

Nic wielkiego, choć trzeba przyznać że w tym scamie jest pewna drobna innowacyjność, ale po kolei. Czytelnik podesłał nam taki zrzut reklamy, którą zobaczył na telefonie: Po wejściu można oglądnąć materiał firmowy, czytany przez automat (i tu pewna innowacyjność – przemowę wygłasza “sztuczna inteligencja Tesli” – ma to zapewne tłumaczyć…

Czytaj dalej »

Kilka dni temu jeden z użytkowników Wykopu zaalertował o dość nietypowej sytuacji: TRLD: Play przepisał mój aktywny numer na kogoś innego (ಠ_ಠ) To jest po prostu żart. Numer aktywny, opłacany regularnie, nagle zaczyna przekierowywać na inną osobę. Znajomi żalą się że ktoś inny odbiera. Wysłane kilkanaście zgłoszeń/reklamacji jeszcze 20 listopada zapewnienia że…

Czytaj dalej »

Giełda donosi: We have identified a large-scale security breach related to one of our ETH hot wallets and one of our BSC hot wallets today. At this moment we are still concluding the possible methods used. Hackers were able to withdraw assets of the value of approximately 150 million USD….

Czytaj dalej »

MonoX Finance pisze, że winny jest błąd w smart kontrakcie. Dla laików – wymiana kryptowaluty (MONO token) na nią samą, powodowała nieoczekiwany wzrost jej wartości. Teraz zapętlić i mamy wysokiej wartości walutę (token), za którą możemy kupić coś innego. No więc kupili. W sumie za około 125 000 000 zł:…

Czytaj dalej »

Przekręty na Blika raczej kojarzą nam się z małymi kwotami, a chyba najpopularniejsze są akcje “na znajomego”. Przestępcy przejmują komuś konto np. na Facebooku, a następnie wysyłają wiadomości do znajomych, opisując rzekomy problem (potrzebuję szybko zapłacić Blikiem, zapomniałem pieniędzy, a stoję przy kasie;). Ekipa Blika pisała już o takich akcjach…

Czytaj dalej »

O temacie donosi Reuters: iPhone-y co najmniej dziewięciu pracowników amerykańskiego Departamentu Stanu (amerykańscy urzędnicy pracujący w Ugandzie lub zajmujący się od strony dyplomacji tym krajem) zostały zhackowanie przez nieznanych napastników, którzy użyli Pegasusa Apple Inc iPhones of at least nine U.S. State Department employees were hacked by an unknown assailant…

Czytaj dalej »![Hackerzy ukradli równowartość ~500 000 000 PLN (w kryptowalutach). Jak doszło do włamu? Pozyskali klucz API.[BadgerDAO] Hackerzy ukradli równowartość ~500 000 000 PLN (w kryptowalutach). Jak doszło do włamu? Pozyskali klucz API.[BadgerDAO]](https://sekurak.pl/wp-content/uploads/2020/04/btc-123-150x150.jpeg)

Ten atak był chyba nawet prostszy, niż przykłady wizualizowane w wielu filmach: it appears someone injected a malicious script into BadgerDAO’s frontend after compromising an API key for BadgerDAO’s Cloudflare account. No więc kradzież klucza API do Cloudflare, zasilenie CDNa swoim złośliwym skryptem i…: The malicious script basically tricked people…

Czytaj dalej »