Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Niecodzienna historia. Projekt Google 0-day zgłosił podatność w Androidzie z raptem 7-dniowym zachowaniem poufności szczegółów. Po tym czasie zostały ujawnione pełne informacje o podatności. Błąd jest klasy privilege escalation do roota, z możliwością wykorzystania nawet z sandboksa Chrome (czyli jeśli mamy stosowny bug w mobilnym Chrome, po jego wykorzystaniu można…

Czytaj dalej »Docierają do nas kolejne spekulacje odnośnie (prawdopodobnie jeszcze nieujawnionego) źródła wycieku danych osobowych zawierających m.in. numery PESEL i lokalizacje użytkowników. Tym razem ktoś podesłał wersję e-maila, która kierowana jest do kobiet. Jeśli ktoś dostał tego typu wiadomość i pamiętał, że podawał swój PESEL np. tylko w jednym miejscu dostępnym on-line,…

Czytaj dalej »Kolejni czytelnicy zgłaszają nam, że otrzymali od ‘hackerów’ e-mail ze swoim prawdziwym numerem PESEL (oraz numerem telefonu czy lokalizacją). Email zawiera groźbę publikacji poufnych danych o odbiorcy wiadomości… chyba że nastąpi wpłata odpowiedniej liczby BTC. Sam PESEL (jeszcze raz to podkreślmy) jest prawdziwy służy tylko uwiarygodnieniu całej historii. Co ciekawe…

Czytaj dalej »O sprawie donosi ArsTechnica. Szpitale nie przyjmują nowych pacjentów (z wyłączeniem tych w “najbardziej krytycznym stanie“): The three hospitals of the DCH Health System have experienced a ransomware attack. A criminal is limiting our ability to use our computer systems in exchange for an as-yet unknown payment. (…) are closed…

Czytaj dalej »Podatność została załatana we wrześniu 2019r. w wersji 2.19.244 WhatsAppa na Androida. Błąd jest klasy double-free i można z jego wykorzystaniem uzyskać RCE (remote code execution) na systemie Android. Całość polega na dostarczeniu odpowiednio spreparowanego pliku .gif do ofiary. Po udanym wykorzystaniu buga można uzyskać dostęp do bazy wiadomości ofiary. Aby exploit był…

Czytaj dalej »Chyba nigdy nie skończymy pisać na temat złośliwego oprogramowania w oficjalnym sklepie z aplikacjami dla systemu Android. We wrześniu wykryto kolejne 172 zainfekowane aplikacje zainstalowane ponad 300 milionów razy, o czym informuje Lukas Stefanko z ESET. Podsumowanie wygląda co najmniej niepokojąco. Adware zostało pobrane około 300 milionów razy. Znacznie mniejszą…

Czytaj dalej »

Mowa o Eximie, gdzie trzeba wysłać odpowiednio długi komunikat EHLO: There is a heap overflow in string_vformat(). Using a EHLO message, remote code execution seems to be possible. RedHat załatał podatność, oznaczając ryzyko na 9.8/10 w skali CVSS i dodając oczywiście etykietę ‘Critical’. Pozostałe dystrybucje też nie są w tyle….

Czytaj dalej »Aplikacja 1.1.1.1: Faster & Safer Internet na Androida i iOS posiada już wsparcie dla VPN od Cloudflare (Warp+). Całość oparta jest na nowoczesnym (w porównaniu np. do OpenVPN) protokole Wireguard. Zapewni to odpowiednią prędkość działania. Od kwietnia była dostępna w sklepach z aplikacjami, należało zapisać się na długą listę oczekujących…

Czytaj dalej »

Coraz częściej w Polsce realizowane są ataki SIM Swap (czyli nielegalne wyrobienie duplikatu karty SIM ofiary – w takim przypadku atakowany telefon nagle przestaje działać, a napastnicy uzyskują dostęp do kodów SMS-owych autoryzujących transakcje). W przypadku pani Katarzyny, duplikat karty SIM otrzymano prawdopodobnie na podstawie sfałszowanego dowodu osobistego. Powiecie jednak,…

Czytaj dalej »

Chodzi o firmę Demant/AS z przeszło 100 letnią tradycją o przychodach rzędu 8 miliardów PLN rocznie. Firma poinformowała, że na początku września padła ofiarą ataku klasy cyber: the Demant Group experienced a critical incident on our internal IT infrastructure on 3 September 2019. The Group’s IT infrastructure was hit by…

Czytaj dalej »

Jeden z czytelników podesłał nam e-maila z nową kampanią nakłaniającą do wpłacenia BTC na konto szantażystów. Historia to odmiana tematu, o którym pisaliśmy jakiś czas temu (maile z prawdziwym hasłem, pochodzącym z różnych wycieków; samo realne hasło ma uprawdopodobnić fakt włamania na wasz komputer). Niepokojące jest występowanie w tej kampanii…

Czytaj dalej »

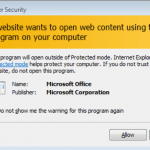

We wszystkich wersjach pakietu biurowego Microsoft od wersji 2010 istniała możliwość wykonania dowolnego kodu poprzez odpowiednie hiperłącze. Odkrywcą podatności jest Simon Zuckerbraun (@hexkitchen) z Trend Micro. Jak na wiele luk, tak i na tę składa się wiele czynników. Przede wszystkim Office implementuje URI (Uniform Resource Identifier), o którym pisaliśmy szeroko…

Czytaj dalej »

Exploit o kryptonimie checkm8 (czyt. szachmat) został właśnie ogłoszony i udostępniony. Całość dotyka ogromnej liczby modeli urządzeń Apple: Most generations of iPhones and iPads are vulnerable: from iPhone 4S (A5 chip) to iPhone 8 and iPhone X (A11 chip). Exploit jest dostępny tutaj, i może być użyty jako fragment narzędzia realizującego…

Czytaj dalej »Ciekawy wątek na Reddicie, dotyczący URL-a z koszmarów: Tu w zasadzie nie ma żadnej “podpuchy”. Link jest w prawidłowej domenie adobe.com, która zawiera jednak podatność Open Redirect. Kliknijcie np. tutaj: https://t-info.mail.adobe.com/r/?id=hc43f43t4a,afd67070,affc7349&p1=sekurak.pl Oj. Jesteście nie na serwerze Adobe, ale na sekuraku! Wcześniejszy link zawiera aż trzy przekierowania – jedno ze strony Adobe…

Czytaj dalej »

Zasób udostępnia Port Swigger, reklamując listę jako idealny zasób do nauki, a także pomagający w omijaniu rozmaitych filtrów czy WAF-ów. Oczywiście wszystko w kontekście podatności XSS. Mamy tutaj wygodny filtr po przeglądarkach, w których dana metoda zadziała czy konkretny tag HTML, który chcemy wykorzystać do wstrzyknięcia JavaScriptu. W każdym razie jest…

Czytaj dalej »