Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Jeśli ktoś chce zobaczyć trochę realnych, świeżych podatności w IoT, zachęcam do lektury wyników badania projektu SOHOpelessly Broken 2.0. Na celownik wzięto 13 urządzeń, w których każde miało minimum jedną podatność webowo-aplikacyjną (co nie dziwi…): All 13 of the devices we evaluated had at least one web application vulnerability such…

Czytaj dalej »

Osoby które czytują sekuraka mają już przeczucie o jaką branżę chodzi – tak to wojsko USA (Air Force). Eksperyment z pewnymi systemami F-15 na tegorocznym Defconie się powiódł, a na przyszły rok szykuje się prawdziwa niespodzianka. W scope będzie sam satelita ale również infrastruktura naziemna: While sending elite hackers after…

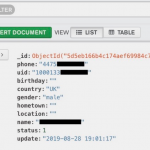

Czytaj dalej »W zasadzie każdy normalny kraj posiada centralną bazę danych obywateli. Co jednak się może wydarzyć kiedy taka baza wycieknie? VPNMentor doniósł właśnie o namierzeniu otwartej do Internetu bazy Elasticsearch, zawierającej przeszło 20 milionów rekordów o obywatelach Ekwadoru. Kraj ten ma ok. 16 milionów ludzi, jednak w bazie zdarzają się informacje…

Czytaj dalej »

Google Project Zero donosi o załatanej już podatności w LastPass (czy raczej przeglądarkowym pluginie dostarczanym przez tego managera haseł). PoC jest dość prosty i umożliwia na wykradzenie hasła wpisywanego na poprzednio odwiedzanej stronie: Luka jest już załatana, ale warto pamiętać że to właśnie pluginy przeglądarkowe są piętą Achillesową managerów haseł……

Czytaj dalej »

Pentesterzy rzeczywiście testowali zabezpieczenia sądowe: State court administration (SCA) is aware of the arrests made at the Dallas County Courthouse early in the morning on September 11, 2019. The two men arrested work for a company hired by SCA to test the security of the court’s electronic records. The company…

Czytaj dalej »

W przypadku tego urządzenia, procedura jest dość prosta. Najpierw wykonano 100-krotne naciśnięcie każdej z cyfr PIN-u jednocześnie analizując to co dzieje się na radiu. https://leveldown.de/pin_trainer.m4v Zapisanie danych radiowych zostało wykonane z pomocą GNURadio oraz HackRF. Dane zostały użyte jako wejście dla machine learningu (w tym przypadku Tensoflow). Efekt? Skuteczność 96% w kontekście…

Czytaj dalej »

66 satelitów konstelacji Iridium cały czas krąży nad nami. Zapewniają one m.in. możliwość prowadzenia rozmów (z wykorzystaniem telefonów satelitarnych). Projekt powstał wiele lat temu i jak można się domyślić, nie zapewnia natywnie szyfrowania danych. Tutaj możecie zobaczyć zastosowanie SDR-a właśnie do podsłuchu danych z satelitów Iridium (w tym odgrywanie audio):…

Czytaj dalej »Ostatnio w ramach badania na naszych kanałach społecznościowych sprawdzaliśmy, jakie czynności w zakresie bezpieczeństwa IT są najważniejsze dla osób mocno związanych z IT, jak również pozostałych użytkowników. W ankiecie wzięło 1638 osób, a jak widać poniżej, wśród czytelników sekuraka dominują osoby związane z IT, a te które nie wiedzą nic…

Czytaj dalej »Podatność została załatana już w kwietniu, teraz mamy bardzo szczegółowe informacje odnośnie samej podatności + jako bonus exploit wykorzystujący 0-day w PHP (choć warto podkreślić że do wykorzystania błędu nie jest konieczny sam PHP, autor zaprezentował PoCa tylko ze względu na popularność tej pary). Tak jak wspomniałem w tytule, podatność…

Czytaj dalej »Jesteśmy partnerem medialnym PWNingu, poniżej więcej informacji. W każdym razie do zobaczenia na miejscu; jak w temacie – kod SEKURAK2019 daje Wam -20% przy rejestracji :-) 14-15 listopada w Warszawie odbędzie się konferencja „SECURITY PWNing” dedykowana szeroko rozumianej tematyce bezpieczeństwa IT. Wzorem trzech poprzednich edycji jej organizatorem jest Instytut PWN,…

Czytaj dalej »HTTPS to obecnie standard, ale do korzystania ze stron webowych przytłaczająca większość użytkowników używa nieszyfrowanego protokołu DNS (pakiety DNS mogą być przechwycone i zmodyfikowane bez większego problemu jeśli np. łączymy się do niezaufanej sieci WiFI). Jak naprawić ten ostatni krok do bezpiecznego łączenia się ze stronami WWW? Jednym z pomysłów…

Czytaj dalej »

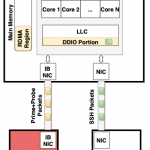

NetCAT to nowy atak wykorzystujący mechanizm DDIO (Data-Direct I/O), który w skrócie umożliwia bezpośrednią komunikację karty sieciowej z cache procesora (z pominięciem standardowej pamięci RAM). Mechanizm dostępny jest w procesorach serwerowych od okolic początku 2012 roku i włączony jest domyślnie. In our attack, we exploit the fact that the DDIO-enabled…

Czytaj dalej »

O temacie pisaliśmy jakiś czas temu (wtedy było to Audi A5) : Złodziej wykorzystuje fakt, że w nowoczesnych autach często wystarczy w pobliżu samochodu sygnał z kluczyka – wtedy samochód można otworzyć i uruchomić. Ale przecież kluczyk jest w kieszeni spodni właściciela! To nic, można wzmocnić sygnał odpowiednim urządzeniem i…

Czytaj dalej »Informacja została przygotowana przez Rosjan być może na zasadzie – “jak widać, wszyscy ingerują w wybory wszystkich, więc o co chodzi?”. Oficjalne oświadczenie można przeczytać tutaj. O co dokładnie chodzi? O reklamy polityczne kupowane w wyszukiwarce Google / Youtube oraz na Facebooku (a wyświetlane w dniu wyborów). Rosjanie piszą o tym…

Czytaj dalej »

Jak donosi serwis TechCrunch, Sanyam Jain z GDI Foundation odkrył na publicznie dostępnym serwerze bazę 419 milionów numerów telefonów użytkowników Facebooka z Wielkiej Brytanii, USA i Wietnamu. Warto przytoczyć w tym miejscu jedno zdanie: But because the server wasn’t protected with a password, anyone could find and access the database…

Czytaj dalej »