Na nasze całodzienne wydarzenie – MEGA sekurak hacking party (zobacz agendę) zapisało się już 580 osób! Dodatkowo, bezpośrednio w kolejne dni po hacking party prowadzimy w Krakowie szkolenia warsztatowe: bezpieczeństwo aplikacji www, bezpieczeństwo API REST, powłamaniowa analiza incydentów bezpieczeństwa. Możecie się na nie wybrać (dostając aż 20% rabat) – kupując stosowny…

Czytaj dalej »

Siódmy dzień od naszego eksperymentu z #vulnz. Tym razem przygotowaliśmy interaktywną animację o dość znanej (i często występującej podatności) – XXE (XML External Entity). Nie będziemy za bardzo spoilerować – sami zobaczcie o co chodzi w temacie :) Dla pewności – odpowiednie akcje wywołujecie przyciskami: Jeśli ktoś chce zobaczyć tę…

Czytaj dalej »

Po coś realizować jakieś wyszukane ataki na infrastrukturę, czy prowadzić kampanie ransomware? Czasem przestępcom wystarczy napisać takiego maila: Tak to mniej więcej wyglądało w przypadku Puerto Rico: agency transferred the money on Jan. 17 after receiving an email that alleged a change to a banking account tied to remittance payments, according to…

Czytaj dalej »

![Ten popularny malware właśnie uzyskał możliwość rozpylania się przez WiFi [Emotet] Ten popularny malware właśnie uzyskał możliwość rozpylania się przez WiFi [Emotet]](https://sekurak.pl/wp-content/uploads/2020/02/wifispreader-Picture1-150x150.png)

Infekcja Emotet-em może skończyć się dość nieprzyjemnie (ransomware, żądanie okupu za nieujawnienie poufnych danych), tymczasem specjaliści z Bindarydefence piszą o nowej możliwości tego malware: Recently, Binary Defense has identified a new loader type that takes advantage of the wlanAPI interface to enumerate all Wi-Fi networks in the area, and then…

Czytaj dalej »

Dziennikarze na całym świecie klepią wierszówki. Tymczasem całego newsa można by zmieścić w jednym zdaniu: USA twierdzi, że ma dowody na obecność backdorów w sprzęcie telekomunikacyjnym 4G od Huawei; backdoory te umożliwiają zdalny dostęp do części infrastruktury telekomunikacyjnej bez wiedzy operatorów GSM. Do tej pory konkrety były utrzymywane w tajemnicy,…

Czytaj dalej »

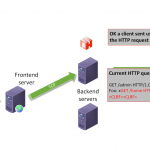

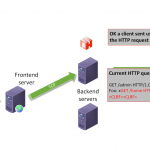

W zeszłym roku pojawił się ~nowy rodzaj ataków: HTTP Request Smuggling. Jak sama nazwa wskazuje chodzi o pewne “przemycanie” żądań HTTP w komunikacji atakującego. Po co? Ano po to żeby np. dostać się do panelu administracyjnego bez uwierzytelnienia czy wstrzyknąć coś “ciekawego” innemu użytkownikowi atakowanego serwisu webowego. Ciekawe wykorzystanie tego błędu zapewne…

Czytaj dalej »

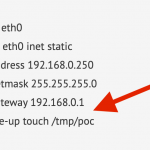

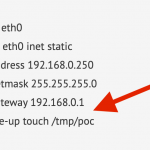

Eksperymentalnie, przez tydzień postaramy się codziennie publikować minimum jedną podatność (nową, lub po prostu ciekawą) – wpisy można obserwować pod tagiem vulnz (tutaj RSS). Jeśli ktoś z Was ma urządzenie IoT (choćby domowy router) pewnie przynajmniej raz w życiu widział ekran konfiguracji adresów IP sieci lokalnej / maski czy gatewaya. Od strony…

Czytaj dalej »

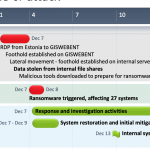

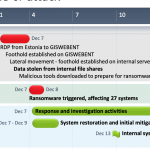

Chodzi o Pensacola na Florydzie. Ransomware dostał się do sieci miasta i poza zaszyfrowaniem danych zostały one dodatkowo wykradzione. Decydenci nie palili się do zapłacenia okupu wynoszącego $1 000 000, atakujący zatem ujawnili w ramach ‘demo’ 2 GB wykradzionych informacji. Obecnie mamy dostępny zwięzły raport całego incydentu. Ważną lekcją jest…

Czytaj dalej »

Czy ostatnia podatność w sudo jest poważna czy nie? Czytajcie dalej, bo na pewno jest ciekawa. Aż ciężko uwierzyć, że w tak popularnym (i krytycznym dla bezpieczeństwa) narzędziu uchował się jakiś błąd klasy buffer overflow: $ perl -e ‘print((“A” x 100 . “\x{00}”) x 50)’ | sudo -S id Password:…

Czytaj dalej »

Jeśli w tytule widzisz subtelną różnicę pomiędzy dwoma znakami mniejszości – będziesz dobrym pentesterem ;-) Dla pewności znajdźcie różnicę pomiędzy: <script> oraz <script> Właśnie, dla filtrów próbujących zabezpieczyć aplikację przed podatnością XSS <script> wygląda mocno podejrzanie – do usunięcia! Natomiast <script> wygląda całkiem OK (nie ma tu prawidłowego otwarcia tagu…

Czytaj dalej »

Nagrody i zasady mamy podobne jak w ostatniej edycji (odpisujemy szybko tylko wygranym, tym którzy się spóźnili, postaramy się podrzucić małe nagrody pocieszenia). Zacznijmy od dóbr, które chcemy rozdać :-) Książka: bezpieczeństwo aplikacji www (sprzedanych mamy ponad 9000 egzemplarzy!) – do rozdania 20 sztuk. Gdyby ktoś chciał zakupić – recenzje tutaj….

Czytaj dalej »

Różne pluginy korzystają z wordpressowej funkcji unzip_file, która służy do zwykłego rozpakowywania zipów. Co może być groźnego w zwykłym rozpakowywaniu zipów? Wiele. Wyobraźmy sobie że dostajemy od kogoś archiwum zip i pracujemy z uprawnieniami admina. Rozpakowujemy zip-a i nagle mamy zabackdoorowany system. Jak? Ktoś umieścił w archiwum plik o nazwie: ../../../../../Windows\system32\cmd.exe…

Czytaj dalej »

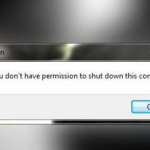

Ludzie piszą o braku możliwości normalnego restartu lub zamknięcia Windowsów 7. W przypadku wystąpienia tego problemu pojawia się następujący komunikat: Istnieją metody umożliwiające obejście problemu, a my zastanawiamy się czy całość ma jakiś związek z zakończonym niedawno oficjalnym wsparciem dla systemu Windows 7… Niektórzy sugerują, że całość jest wynikiem ostatniej…

Czytaj dalej »

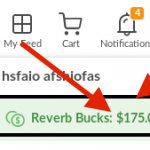

W dzisiejszym odcinku vulnz ciekawy przykład zastosowania kontrowersyjnej podatności Race Condition w świecie webowym. Kontrowersyjnej – bowiem wielu nie wierzy, że występuje ona w rzeczywistości. Zobaczmy więc konkretny, świeży przykład w serwisie reverb.com Autor badania na początek uzbroił się w Turbo Intruder – rozszerzenie do opisywanego w sekurakowej książce narzędzia…

Czytaj dalej »

Nie płaci się szantażystom? To była jedna z opcji rozważana przez władze uniwersytetu w Maastricht. Ransomware zaatakował pod koniec grudnia 2019 roku i wg relacji zaszyfrowane zostało prawie 300 serwerów: The ransomware attack itself occurred on December 23 2019, as the Clop ransomware was deployed to 267 Windows servers, encrypting all files and…

Czytaj dalej »

![Ten popularny malware właśnie uzyskał możliwość rozpylania się przez WiFi [Emotet] Ten popularny malware właśnie uzyskał możliwość rozpylania się przez WiFi [Emotet]](https://sekurak.pl/wp-content/uploads/2020/02/wifispreader-Picture1-150x150.png)