Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Infekcja Emotet-em może skończyć się dość nieprzyjemnie (ransomware, żądanie okupu za nieujawnienie poufnych danych), tymczasem specjaliści z Bindarydefence piszą o nowej możliwości tego malware:

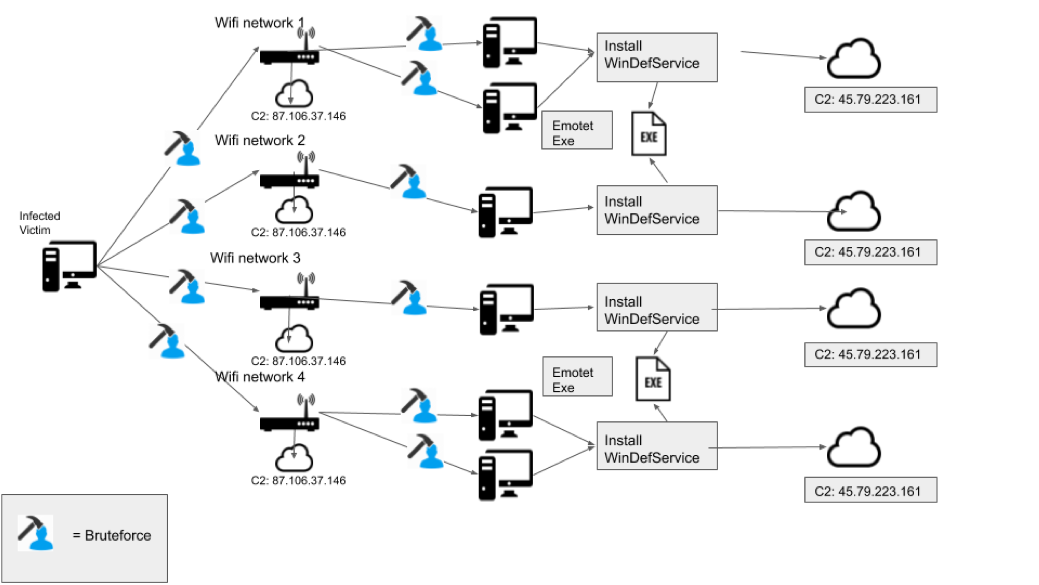

Recently, Binary Defense has identified a new loader type that takes advantage of the wlanAPI interface to enumerate all Wi-Fi networks in the area, and then attempts to spread to these networks, infecting all devices that it can access in the process

Czyli infekcja jakiejś stacji roboczej (np. w wyniku otwarcia zainfekowanego załącznika z wiadomości e-mail), skanowanie okolicznych sieci WiFi, prosta próba bruteforce-u haseł, podłączenie się do danej sieci, dalsze skanowanie, dalszy bruteforce, dalsza infekcja. Potencjalnie taki proces można zapętlić (a każdy przebieg “kółka” to potencjalnie nowe $$$ dla przestępców).

Podstawowa rada jest raczej oczywista: uważajcie na otwarte sieci WiFi u siebie w firmie (lub te z prostym hasłem). Jak też widać takim malware może całkiem przypadkiem dostać nasz sąsiad mający swoją sieć WiFi np. ~na innym piętrze biurowca.

–ms

Witam,

W pełni się zgadzam z ostatnim akapitem. Choć pewien Pan z brodą z konkurencyjnej firmy napisał na swoim portalu n…k w dzień bezpiecznego Internetu trzy zalecenia:

cytat …

1. Nie musicie regularnie zmieniać haseł.

2. Nie musicie unikać otwartych sieci Wi-Fi.

3. Nie musicie używać osłonek anty-RFID/NFC na karty płatnicze.

Uważam, że nr 2 absolutnie ryzykowne zalecenie, nr 1 również.

Pozdrawiam.

“n..k” = nasza klasa ?

;-D