NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

NIS2/KSC2 starter pack. Czy Twoja firma podlega pod regulację i co z tego wynika? Bezpłatne szkolenie od sekuraka

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Tego typu nagłówki mogą być trochę mylące (a pojawiają się już w zachodnich mediach). Zobaczmy wiec co właśnie ujawnili badaczo-hackerzy ;) Atak umożliwia podsłuch ruchu w sieci WiFi (atak Man in The Middle). Brzmi groźnie? No tak, ale: W badaniach ataki wykazywały się wysoką skutecznością – blisko 100% (tj. nie…

Czytaj dalej »

Atakujący wykorzystywał urządzenie WiFi Pineapple: Procedura była dość standardowa / prosta: Urządzenie WiFi Pineapple cały powyższy atak automatyzuje. Policja skonfiskowała sprzęt (telefon, laptop, WiFi Pineapple) na jednym z lotnisk, przeszukała również mieszkanie podejrzanego, gdzie zlokalizowano “tysiące intymnych zdjęć/filmów” oraz przechwycone dane logowania innych osób. Co ciekawe, przestępca próbował zdalnie usunąć…

Czytaj dalej »

Ciekawy opis działania rosyjskiej grupy hackerskiej, która celowała w pewną organizację. Jednak organizacja ta miała włączone dwuczynnikowe uwierzytelnienie w kontekście dostępu do systemów z poziomu Internetu. Co więc zrobili hackerzy? Najpierw zhackowali firmę odległą o tysiące kilometrów od nich, ale znajdującą się w fizycznej bliskości celu (wg doniesień cel znajdował…

Czytaj dalej »

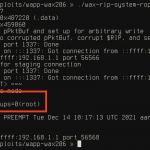

Pokazał się detaliczny opis podatności oraz exploit. Luka występuje w chipsecie MediaTek MT6890, MT7915, MT7916, MT7981, MT7986 (a dokładniej w oprogramowaniu, które jest do niego dołączane przez producenta , a jeszcze dokładniej w linuksowym wappd). Przykładowy exploit został pokazany dla Netgear WAX206. Producent w opisie łatki podaje taką informację: In…

Czytaj dalej »

Na USS Manchester raczej jest nuda. Co więcej nie ma Internetu, no bo jak go ogarnąć na środku oceanu? I tutaj z pomocą przyszedł Starlink, którego antenę ktoś zainstalował na pokładzie (patrz poniższe foto, lewy dolny róg), a dodatkowo uruchomił pokładową sieć WiFi. Co ciekawe, po pewnym czasie od instalacji…

Czytaj dalej »

Opisywany przez australijską policję atak, to tzw. evil twin, czyli podstawienie sieci o tej samej nazwie co oryginalna. Ale do której sieci podłączy się Twój laptop / telefon, jeśli będzie miał do dyspozycji kilka sieci bezprzewodowych o tej samej nazwie? Najpewniej do tej, która ma silniejszy sygnał. Z kolei jeśli…

Czytaj dalej »

Niedawno Microsoft załatał następującą lukę: Windows Wi-Fi Driver Remote Code Execution Vulnerability (CVE-2024-30078) Przekładając to na język potoczny – atakujący, który jest w zasięgu Twojego WiFi może bez żadnego uwierzytelnienia dostać się na Twój system operacyjny. Podatność nie otrzymała maksymalnej “wyceny” krytyczności tylko dlatego, że… no właśnie atakujący musi być…

Czytaj dalej »

Dosyć oczywistym jest stwierdzenie, że większość telefonów działających pod kontrolą systemu Android lub iOS posiada funkcję lokalizacji użytkownika. Wykorzystywane są do tego systemy satelitarne takie jak GPS czy GLONASS. Jednak to nie wszystko, nie każdy wie, że wsparcie w lokalizowaniu użytkowników jest również realizowane przy pomocy okolicznych sieci WiFi. Telefony…

Czytaj dalej »

Mathy Vanhoef wspólnie z Héloïse Gollier opublikowali raport z badań przeprowadzonych w ramach grantu od firmy Top10VPN. Wskazali dwie podatności, które narażają poufność danych w sieciach bezprzewodowych. Problem dotyka sieci zabezpieczonych najnowszymi standardami oraz wykorzystujących mechanizmy serwera uwierzytelniającego (WiFi Enterprise). W raporcie przedstawiono szczegółową analizę błędów oraz opisano dwie podatności:…

Czytaj dalej »

W tym miejscu znajdziecie świeżą aktualizację rekomendacji w temacie od NSA. W skrócie: To tylko wybrane zalecenia, dodatkowe wyjaśnienia i inne niuanse znajdziecie w źródłowym dokumencie. Przy okazji warto również sięgnąć do innego źródła – rozbudowaną checklistę jak zabezpieczyć swoje domowe urządzenie sieciowe – znajdziecie tutaj. ~Michał Sajdak

Czytaj dalej »

Wersja clickbaitowa: “dzięki WiFi można widzieć przez ściany“. No dobra, przez ściany nie można widzieć z wykorzystaniem WiFi, ale być może osiągnięcie tego celu jest blisko. Pod koniec zeszłego roku pokazano drona, który jest w stanie “widzieć” urządzenia WiFi, które znajdują się za ścianą budynku. “Widzieć”, w sensie wskazać ich…

Czytaj dalej »![Część pralek Samsunga (rynek USA) stanowi zagrożenie pożarowe. Producent daje automatyczną aktualizację po WiFi. Jeśli pralka nie ma WiFi – wysyłają dongla :-] Część pralek Samsunga (rynek USA) stanowi zagrożenie pożarowe. Producent daje automatyczną aktualizację po WiFi. Jeśli pralka nie ma WiFi – wysyłają dongla :-]](https://sekurak.pl/wp-content/uploads/2023/01/Zrzut-ekranu-2023-01-13-o-13.19.21-150x150.png)

Samsung wspomina o następujących problemach, które mogą wystąpić w pewnych modelach pralek (sprzedawanych wyłącznie na rynku USA): This announcement addresses potential overheating within the control panel of certain models. Such events present a smoking, melting, overheating, or fire hazard to the product and consumer. Nie wygląda to dobrze, przy czym…

Czytaj dalej »

Tutaj wątek na Twitterze relacjonujący całą akcję. Zaczęło się od wykrycia “dziwnego zachowania” serwera Confluence, co poskutkowało odcięciem maszyny od sieci i rozpoczęciem analizy powłamaniowej. W drugim kroku wykryto MAC adres pewnego użytkownika, który jednocześnie podłączony był do WiFi oraz… pracował kilkanaście kilometrów dalej, z domu. Dziwne i podejrzane. Ekipa…

Czytaj dalej »

Dzisiejsze routery domowe to skomplikowane urządzenia. Mają wiele różnych funkcji, które często chowają się za zagadkowymi akronimami. Postaram się wyjaśnić działanie najpopularniejszych z nich oraz doradzić, jak skonfigurować router, aby nasza domowa sieć stała się bezpieczniejsza. Dowiesz się Jak poprawić bezpieczeństwo domowej sieci. Jakie funkcje zazwyczaj mają domowe routery. Po…

Czytaj dalej »![[historia czytelnika] Radek postanowił podłączyć kilkuletnią drukarkę WiFi do komputera. Podłączył się. Do sprzętu sąsiada. [historia czytelnika] Radek postanowił podłączyć kilkuletnią drukarkę WiFi do komputera. Podłączył się. Do sprzętu sąsiada.](https://sekurak.pl/wp-content/uploads/2022/02/druk2-150x150.png)

Czytelnik relacjonuje: Opowiem własną, ciekawą historię. Postanowiłem podłączyć kilkuletnią drukarkę przez Wifi do komputera. Pierwsze co mnie bardzo zdziwiło, był fakt, że sieć nie miała hasła (moja przecież ma). Wydało mi się to dość dziwne. Po wejściu do konfiguracji… chwila napięciachwila napięciachwila napięciachwila napięciachwila napięcia okazało się że drukarka jest…

Czytaj dalej »