Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Zapraszamy do udziału w największej w Polsce konferencji dotyczącej bezpieczeństwa i audytu IT SEMAFOR. Po raz pierwszy konferencja odbędzie się w całości w formule online, ale pozostaje sprawdzonym forum dzielenia się wiedzą – będzie to w pełni interaktywne wydarzenie. W czasie tegorocznej konferencji będziemy mówić o najnowszych rozwiązaniach, wykorzystaniu ich…

Czytaj dalej »

Google w 2019 roku ogłosiło konkurs na najlepszą podatność w GCP (Google Cloud Platform), którą należało jeszcze dokładnie opisać w formie artykułu. W pierwszej edycji konkursu zwycięzca zgarnął aż 100 000$. W 2020 pula nagród została zwiększona do 313 337$, a nagrodzonych zostało aż 6 badaczy. * Wykres przedstawiający liczbę…

Czytaj dalej »

O temacie wspomina CSIRT KNF: Przykładowa rozmowa może wyglądać tak: – [oszust] czy zostałeś doszukany z dostawą– [ofiara] a o co chodzi?– pracuję w dziale pomocy technicznej olx, Twój bank skontaktował się naszym działem wykroczeń. Zrobimy transakcję na zwrot gotówki i złapiemy przestępcę.– Dobra, pomogę– OK proszę wejdź na tę…

Czytaj dalej »

To absolutnie nie jest hipotetyczny przypadek, dokładnie taka historia wydarzyła się bowiem parę tygodni temu. Policja zdecydowała się na włączenie do akcji [tutaj video] Digidoga, ~31-kilowego psa-robota, z kamerami (widzą też w ciemności), światłami oraz z możliwością dwustronnej komunikacji. The police decided it was time to deploy Digidog, a 70-pound…

Czytaj dalej »![Nzyme – bezpłatny system wykrywający bandytów w Twojej sieci WiFi [IDS] Nzyme – bezpłatny system wykrywający bandytów w Twojej sieci WiFi [IDS]](https://sekurak.pl/wp-content/uploads/2021/03/tra2-150x150.jpeg)

Wykrywanie samych ataków, ale również fizyczne lokalizowanie ich źródła – to główne funkcje Nzyme. Całość możecie bezpłatnie pobrać tutaj (są też dostępne źródła). Na start potrzebna jest karta WiFi umiejąca pracować w trybie monitor (głównie chodzi o dostępność odpowiednich sterowników pod Linuksem) oraz prosty komputer – np. RPi. Prosta konfiguracja…

Czytaj dalej »O prostym oszustwie donosi BBC: Jak widzicie, autor pierwszego tweeta jest prawdziwy, ale już osoba, która odpowiada poniżej z linkiem do oszustwa tylko wygląda na prawdziwą. Wprawdzie konto jest “zweryfikowane”, ale najpewniej przejęte oraz sprytnie udaje prawdziwego Musk-a. Okazja miała być świetna: wyślij max 20 BTC, otrzymasz z powrotem podwojoną…

Czytaj dalej »

Rzeczywiście może trochę bez sensu trzymać nad dyskach dane studentów, którzy już od dawna nie studiują. Student – wiadomo – lubi czasem pochomikować nieco więcej danych na uczelnianych komputerach, więc tym bardziej zysk będzie większy. Jednak coś poszło nie tak (jak to z operacją, którą wykonuje się od razu na…

Czytaj dalej »

Czyżby duńska służba zdrowia używała w procesie wysyłki zaproszeń na COVID-owe szczepienia Excela? Duński “PESEL” wygląda tak: DDMMYY-SSSS Jeśli teraz dzień urodzin (DD) zaczynał się od zera – zaproszenie nie było generowane: Jak widać powód był prosty – pierwsze zero było usuwane i powstawał numer, który się nie walidował… –ms

Czytaj dalej »

Infraud Organization była międzynarodową grupą przestępczą mającą na celu popełnianie cyberprzestępstw, głównie związanych z nieuprawnionym pozyskiwaniem dokumentów tożsamości, danych kart płatniczych oraz bankowości elektronicznej. Członkowie Infraud Organization popełnili przestępstwa na szkodę ponad 4 mln osób o łącznej wartości co najmniej 568 mln dolarów (z zamiarem do 2,2 mld dolarów), a…

Czytaj dalej »

O temacie pisaliśmy niedawno, a obecnie o aktywnej eksploitacji ostrzega grupa NCC: Opis podatności jest tutaj: iControl REST unauthenticated remote command execution Więcej technikaliów można z kolei znaleźć w tym miejscu. Tak np. wygląda udana próba eksploitacji: Co ciekawe jednym z istotnych kroków (ominięcie uwierzytelnienia) odbywa się z wykorzystaniem podatności…

Czytaj dalej »

O temacie donosi m.in. Bleepingcomputer: Jak widać kwota okupu jest dość spora (chyba nawet największa w historii), a po timeoucie ma skoczyć do ~400000000 PLN. Z drugiej strony ponoć przy szybkiej wpłacie ma być zastosowany upust – 20%. Z kolei na polskim rynku również obserwujemy wzmożone infekcje ransomware. Jeśli ktoś…

Czytaj dalej »

Już w najbliższą środę (24.03.2021r. start 10:00 – czas trwania 60-90 minut) poprowadzę prelekcję o wyciekach danych oraz łamaniu haseł. Na maszynie uzbrojonej w kilka GPU, spróbuję złamać swoje hasło pochodzące z wycieku, potestujemy rozbrajanie zipów, plików MS Office czy hashy WPA2. Będzie również o nieco rzadziej wspominanych tematach, nie…

Czytaj dalej »

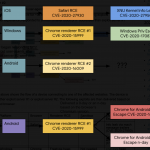

…to arsenał tajemniczej grupy (grup?), którą opisuje Google Project Zero. Exploity było kolportowane z dwóch serwerów, a osadzane w różnych (zhackowanych?) stronach. Co ciekawe nawet w momencie gdy jednak podatność została załatana w Androidzie, na serwerze pojawił się patch całego exploita – wykorzystano po prostu alternatywną podatność… Kampania była odpalona…

Czytaj dalej »

Czymże jest milion wobec dostępu na żywo do sekretów konkurencji – np. do Tesli? Równocześnie nie wszystkim chce się “bawić” w exploity, 0-daye i takie tam. Wystarczy odpowiednio “zmotywowany” pracownik mający dostęp do infrastruktury, którą ktoś chce zinfiltrować. Taką właśnie akcję uruchomił jakiś czas temu Rosjanin. Jeśli ktoś chce poczytać…

Czytaj dalej »

Ostatnio therecord.media opublikowało bardzo ciekawy wywiad z osobą po “ciemnej stronie mocy”, czyli z operatorem ransomware REvil. Link do całego wywiadu znajdziesz tutaj, a w tym artykule przedstawimy jego najciekawsze, naszym zdaniem, fragmenty oraz krótką genezę przestępczego modelu “ransomware as a service”. Sodinokibi (REvil) Zanim przejdziemy do REvil musimy zacząć…

Czytaj dalej »