Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Niedawno obiecaliśmy, że opublikujemy pewnie bezpłatne materiały na sekurak.tv. Więc teraz to robimy :) Zanim jednak zaczniesz czytać dalej – zasubskrybuj nasz kanał (i włącz powiadomienia – czyli ikonka dzwoneczka z opcją All): – dDzięki temu otrzymasz automatyczne powiadomienia o kolejnych materiałach na sekurak.tv W każdym razie dajemy Wam dostęp…

Czytaj dalej »

Szczegóły podatności można znaleźć tutaj. Exim to naprawdę popularny serwer pocztowy (~60% udziału w całym rynku). Przechodząc do szczegółów, ekipa Qualys pisze tak: Przeaudytowaliśmy serwer pocztowy Exim i zlokalizowaliśmy 21 podatności. 11 z nich można wykorzystać lokalnie, 10 z nich zdalnie. We recently audited central parts of the Exim mail…

Czytaj dalej »

Margonem to kultowa gra komputerowa z gatunku MMORPG rozgrywana w przeglądarce internetowej. Choć gra czasy swojej świetności (podobnie jak Tibia) ma już dawno za sobą, to jej popularność dalej utrzymuje się na dość wysokim poziomie: * Statystyki SimilarWeb dotyczące strony margonem.pl. Strona generuje ruch w wysokości 2 milionów odwiedzin miesięcznie….

Czytaj dalej »

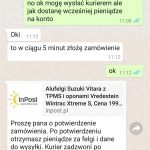

Tomek dał nam znać o ciekawym combo. Zaczyna się klasycznie, czyli oszust typuje sprzedającego na OLX i socjotechniką próbuje skłonić go do kliknięcia linku: Jak widać powyżej, w razie problemów jest i gotowa fraza “to słownik poprawił”. W końcu ofiara ląduje pod adresem get[.]inpost[.]cam (dobrze, że nie inpost.scam ;-) i…

Czytaj dalej »

W styczniu informowaliśmy o akcji organów ścigania wymierzonej w jeden z największych botnetów ostatniej dekady – “Emotet”. * Fragment z akcji na Ukrainie. Europol stworzył również infografikę, która w prosty i przejrzysty sposób przedstawia możliwości botnetu oraz sposoby jego dystrybucji: W celu utylizacji botnetu, organy ścigania dodały specjalny moduł odpowiedzialny…

Czytaj dalej »

Od poniedziałku użytkownicy iPhone’ów mogą cieszyć się aktualizacją 14.5 systemu iOS. Jedną z większych zmian jest ta dotycząca prywatności. Od teraz to użytkownik decyduje o tym, czy wyraża zgodę na śledzenie przez daną aplikację: Apple opublikowało również film omawiający ten temat: Bez większego echa przeszła natomiast łatka bezpieczeństwa, w której…

Czytaj dalej »

Quiz o cyber-bezpieczeństwie dostępny jest tutaj (8 pytań): https://docs.google.com/forms/d/e/1FAIpQLSelbQ9VMx9EF4pTQV6pLDIi4juNi7JNnaQgF4yrSHA8N3bw_Q/viewform Nieco trudniejszy quiz o hasłach tutaj (7 pytań): https://docs.google.com/forms/d/e/1FAIpQLSd4X6t-IFgFypgf2C8sdFNAVyRdhQJq0JXvVFXKOBCu9GqBsw/viewform Podeślijcie quizy do znajomych, na pewno dowiedzą się czegoś nowego o cyber-bezpieczeństwie ! :-) Podsumowanie wyników – niebawem. –ms

Czytaj dalej »

Metody działań topowych ransomware ewoluują wraz z czasem i przychodami z udanych ataków. Dla przykładu przedstawiciel oprogramowania szyfrującego “REvil” ogłosił, że trwają testy wersji wspierającej systemy unixowe: Operatorzy ransomware “DarkSide” ogłosili z kolei, że będą celowo wpływać na ceny akcji “trafionych” firm w taki sposób, aby obniżyć ich wartość, uprzednio…

Czytaj dalej »

Już 29. kwietnia 2021r., 20:00 uruchamiamy zaległą prezentację o segmentacji sieci. Zaległą, bo miała ona się odbyć w ramach ostatniego remote sekurak hacking party. W swojej 45-minutowej prelekcji Maciej Szymczak pisze tak: W prezentacji opowiem o podejściu, nie o tym jakie pudło z naklejką SECURITY kupić. Poruszę temat stacji roboczych,…

Czytaj dalej »

Po raz pierwszy na ten temat wypowiedział się the record. Rosyjski wywiad cywilny (SVR) uruchomił specjalną stronę na Torze, dzięki której można “bezpiecznie i anonimowo przekazywać informacje dotyczące zagrożeń dla bezpieczeństwa Federacji Rosyjskiej”: * Krótka instrukcja użytkowania nowej strony SVR na Torze Sama strona prezentuje się następująco: Przed wysłaniem wiadomości…

Czytaj dalej »

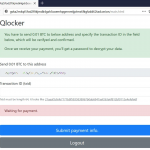

Gdy mówimy o ransomware’ach, to zazwyczaj mamy na myśli ataki na duże firmy pokroju Quanta Computer, Acer czy Pekaes. Doniesienia o atakach tego typu przyćmiewają jednak zagrożenia dotyczące zwykłych użytkowników czy małych przedsiębiorstw. Jednym z takich zagrożeń jest QLocker: W przypadku takich ataków średnia kwota okupu wynosi ~ 500 dolarów….

Czytaj dalej »

Jeśli nie wiesz, czym jest ransomware REvil, to gorąco zachęcamy do sprawdzenia naszego artykułu, w którym przedstawiliśmy streszczenie wywiadu z przedstawicielem odpowiedzialnej za niego grupy oraz generalną genezę Ransomware as a Service. Z wywiadu mogliśmy się dowiedzieć, że przestępcy nie próżnują i pracują nad poszerzaniem swojego arsenału. Unknown ogłosił teraz,…

Czytaj dalej »

To już ostatnie przypomnienie o naszym darmowym szkoleniu o hasłach / wyciekach / 2FA / menadżerach haseł… Link do streamu dla wszystkich: https://www.youtube.com/watch?v=xwfnqTjfApA (start o 20:00) Link do streamu dla osób nietechnicznych: https://www.youtube.com/watch?v=OqmjX38V1G0 (start 20:10) Można zapisać też się poniżej (prosimy tylko o e-mail; dostaniesz extra materiały!): –ms

Czytaj dalej »

Cellebrite to izraelska firma tworząca oprogramowanie do automatyzacji fizycznego pobierania i indeksowania danych z urządzeń mobilnych. Firma twierdzi, że ich misją jest wspieranie organów ścigania w analizie i zabezpieczaniu dowodów z urządzeń mobilnych należących do przestępców. * Urządzenie firmy Cellebrite służące do pobierania i zabezpieczenia danych z urządzenia Według Signala,…

Czytaj dalej »

O tym dość zaskakującym posunięciu poinformował CERT Orange Polska. O oszustwach “na dostawę” OLX informowaliśmy tutaj czy tutaj. Tymczasem drodzy sprzedający, czy jesteście gotowi na bycie oszukanym? Dla pewności oglądnijcie filmik poniżej. Pamiętajcie jednocześnie.0 że końcowy “suuuukces” to sukces przestępców – udało im się wyprowadzić pieniądze z Twojej karty płatniczej:…

Czytaj dalej »