Jak zgarnąć darmowy bilet? Są trzy sposoby 😊 A na końcu coś dla tych, którzy chcieliby zgarnąć kubeczek sekuraka. Poproś swojego szefa lub kogoś z działu HR żeby napisał do nas krótką wiadomość na adres ca@securitum.pl z prośbą o bezpłatne wejście. Mamy tutaj 50 wejściówek do rozdania (jedna per firma…)….

Czytaj dalej »

Ochrona wrażliwych danych to nie żarty. W dobie coraz bardziej rozwijających się technologii rośnie liczba ataków płynących z sieci, a hakerzy sięgają po coraz to nowsze metody przestępstw. Z tego powodu ważna jest ciągła analiza potencjalnych zagrożeń i umiejętne zapobieganie im. Nikomu nie trzeba przypominać, że konsekwencje udanego ataku mogą…

Czytaj dalej »

Jeśli chciałbyś od razu przejść do sedna – zapisz się tutaj (zapis bezpłatny lub płać ile chcesz :-). Do końca piątku otrzymasz link do nagrania / dodatkowe materiały. Wracając do samego wydarzenia, 3.04.2023 wystartowaliśmy o 19:30 i na żywo oglądało nas “w maksie” blisko 2000 osób! W akcji byli: Marek…

Czytaj dalej »

Doniesienie o hacku pokazało się 3 kwietnia: (…) hackerzy uzyskali dostęp do szeregu systemów Spółki. Po wykryciu incydentu Spółka wdrożyła działania reagowania na incydenty i wszczęła dochodzenie z pomocą wiodących zewnętrznych ekspertów ds. analizy incydentów. Dochodzenie jest na wczesnym etapie, a firma Western Digital współpracuje z organami ścigania. an unauthorized…

Czytaj dalej »

Oświadczenie o całym incydencie możecie znaleźć tutaj (TLDR: zainfekowano appkę 3CX w wersji na Windowsa oraz Maca): Early this morning we informed our partners and customers that our electron windows app shipped in Update 7, version numbers 18.12.407 & 18.12.416, included a severe security issue. We since learned that Electron…

Czytaj dalej »

Ma to nazywać się ‘enhanced PIN privacy’, a chodzi o dość proste działanie – czyli niewyświetlanie animacji cyfr w trakcie naciskania kolejnych cyfr PINu: Jeśli ktoś – w trakcie wpisywania przez nas PINu – zerka na nasz telefon “zza ramienia”, to rzeczywiście może być trochę trudniej odgadnąć prawidłową wartość. Swoją…

Czytaj dalej »

Jak na szybko odpalić swój startup / projekt AI? Przygotować odpowiedni tematyczny frontend, a w tle użyć API Chat GPT. No więc jeden z badaczy wziął na warsztat projekt https://www.boxcars.ai/ Jak czytamy: BoxCars is an open-source Ruby gem that makes it easy for Rails developers to add AI-powered features to…

Czytaj dalej »

Już za parę dni (3.04.2023, 19:30, on-line, dostępne będzie również nagranie) uruchamiamy dość nietypowy live stream. Pokażemy na żywo jak zhackować przykładową sieć / firmę. Całość oparta na faktach wydarzeniach autentycznych. W trakcie wydarzenia zaprezentujemy: Całość prezentowało będzie trzech prelegentów: Krzysztof Bierówka, Marek Rzepecki oraz Michał Sajdak. LIVE stream jest…

Czytaj dalej »

Zobaczcie na te dwie kampanie opisywane na blogu Google. W jednej z nich (koniec 2022 roku) ofiara otrzymywała SMSa z rzekomym problemem z paczką. Po kliknięciu była przekierowywana na stronę z exploitem, która po zainfekowaniu telefonu kierowała na prawdziwe serwisy firm kurierskich (to ostatnie oczywiście dla niepoznaki): When clicked, the…

Czytaj dalej »

Opis załatanych podatności (iOS 16.4) dostępny jest tutaj. W szczególności Apple wypuścił również zbiorczą łatkę dla iOS z serii 15 (15.7.4) z takim opisem: Processing maliciously crafted web content may lead to arbitrary code execution. Apple is aware of a report that this issue may have been actively exploited. Jak…

Czytaj dalej »

Jakiś czas temu pisaliśmy o podatności aCropalypse, która dotyczyła telefonów Google Pixel (czy dokładniej – wbudowanej appki Markup): W tym przypadku okazywało się, że jeśli edytowaliśmy zdjęcie (np. przycinaliśmy je) i zapisywaliśmy ponownie w tym samym pliku – część oryginału mogła pozostać w nowym (przyciętym) pliku. O podobnym problemie w…

Czytaj dalej »

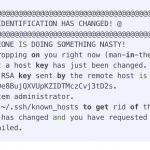

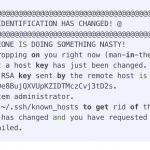

O problemie donosi sam GitHub: This week, we discovered that GitHub.com’s RSA SSH private key was briefly exposed in a public GitHub repository. Jak widać chodzi o klucz prywatny SSH, a GitHub precyzuje dalej co może być zagrożone (tj. dostęp klientów do GitHuba po SSH): we replaced our RSA SSH…

Czytaj dalej »

W tym newsie mamy same fantastyczne wieści. Po sukcesie części pierwszej szkolenia, uruchamiamy bezpłatną część drugą: Poznaj bezpieczeństwo Windows. Część druga: lokalne uwierzytelnianie i autoryzacja w systemach Windows. Szkolenie jest dostępne w modelu płać ile chcesz (można nas wesprzeć dowolną kwotą, jeśli ktoś nie czuje potrzeby – można też “zapłacić”…

Czytaj dalej »

Szkolenia z ochrony danych osobowych zazwyczaj są dość mało porywające ;-) Ale pewnie chcielibyście zobaczyć jak tak naprawdę dochodzi do wycieku danych? (i jak temu zapobiec). A może chcielibyście zobaczyć czy w ogóle hackerzy przejmują się RODO? Albo jak handlują danymi osobowymi? Lepiej uczyć się na cudzych błędach – więc…

Czytaj dalej »

Trwający obecnie hackerski konkurs #Pwn2Own Vancouver 2023 ponownie potwierdza tezę: daj mi odpowiedni budżet, to dostaniesz exploita na cokolwiek: Szczegóły powyższego hackowania Tesli będą zapewne niedługo ujawnione, ale stawiamy na zdalny dostęp do sieci sterującej (CAN) samochodu. Sugeruje to zarówno wskazany cel exploitu: Tesla Gateway (Gateway łączy m.in. sieć infotainment…

Czytaj dalej »