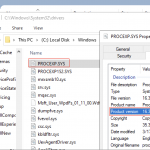

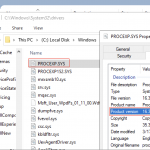

Technika przejęcia systemu z wykorzystaniem podatnych sterowników dostarczonych przez atakującego nie jest nowa (patrz np. akcję opisywaną przez nas tutaj), ale wg badaczy z Sophosa, jest wykorzystywana coraz chętniej. O co chodzi atakującym w całym tym zamieszaniu? Ano o to, aby skutecznie wyłączyć systemy antywirusowe / EDR czy inne “przeszkadzajki”…

Czytaj dalej »

TL;DR: – Nasz Czytelnik prześledził ścieżkę ataku na inwestycje w akcje Baltic Pipe, czyli jednego z lepiej przygotowanych scamów w ostatnim czasie odnoszących się do sytuacji geopolitycznej w naszym kraju. W dzisiejszym świecie, reklamy są podstawowym mechanizmem oferowania produktów i usług w Internecie. Możemy ją znaleźć wszędzie zaczynając od portali…

Czytaj dalej »

![Śledzenie osób – jak czytanie z otwartej książki [Czwartki z OSINTem] Śledzenie osób – jak czytanie z otwartej książki [Czwartki z OSINTem]](https://sekurak.pl/wp-content/uploads/2023/05/Zrzut-ekranu-2023-05-4-o-12.29.05-150x150.png)

Od czasu głośnej sprawy aplikacji Strava, opisywanej m.in. w ramach jednego z poprzednich „Czwartków z OSINT-em”, w ramach której publicznie dostępna mapa ukazała np. trasy przemieszczania się żołnierzy i pracowników ochrony wielu lokalizacji ważnych z punktu widzenia bezpieczeństwa, jak bazy wojskowe i ambasady, sytuacja wydawała się jasna. Tego typu działania mogą…

Czytaj dalej »

![OSINT^2, czyli kilka słów o weryfikacji danych [czwartki z OSINTem] OSINT^2, czyli kilka słów o weryfikacji danych [czwartki z OSINTem]](https://sekurak.pl/wp-content/uploads/2023/04/image-5-150x150.png)

OSINT zyskał dużą sławę w ostatnich latach, szczególnie dzięki publicznemu zaprezentowaniu możliwości, jakie daje, ale także ze względu na fakt, że coraz większa część światowej społeczności jest obecna i aktywna w Internecie. Nie bez znaczenia jest też rozwój platform społecznościowych oraz narzędzi, które umożliwiają dostęp do różnych typów danych umieszczanych…

Czytaj dalej »

Omawiając uprawnienia do obiektów (na przykład plików) zazwyczaj mówi się o ACL. Jest to skrót od Access Control List i wcale nie jest oczywiste co taka lista może zawierać. Poczynając od rozróżnienia DACL/SACL, poprzez wpisy warunkowe, aż po skrajnie rzadko występujące wynalazki jak atrybuty zasobu (Resource Attributes) opisywane przez struktury…

Czytaj dalej »

Już w przyszłym tygodniu zapraszamy na wyjątkowe wydarzenie organizowane przez firmę Also pod nazwą “Cisco SASE Innovation Day“, które poświęcone będzie tematyce bezpieczeństwa i skutecznej komunikacji w czasach pracy hybrydowej i intensywnego wykorzystywania chmury. Podczas roadshow eksperci z firmy Cisco opowiedzą o najnowszych rozwiązaniach pozwalających na bezpieczną komunikację w firmie…

Czytaj dalej »

Kolejny MSHP zbliża się wielkimi krokami. Wpis jest dość długi ale zobaczycie co dla Was przygotowaliśmy, poznacie agendę i naszych prelegentów, dowiecie się jak zdobyć dostęp do ponad 50 nagrań (!!!) z poprzednich edycji MSHP, a uważni… będą mieli okazję wygrać kubeczki sekuraka. Tak więc zapinamy pasy i jedziemy! Naprawdę…

Czytaj dalej »

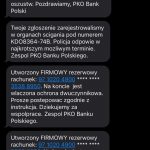

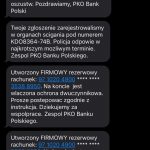

Historia opisana jest w pełni w tym miejscu. Aktualizacja: publikujemy nagranie audio od którego zaczyna się ten scam: https://sekurak.pl/wp-content/uploads/2023/04/scam-kredyt-22k.mp3 W telegraficznym skrócie: 1. Telefon od przestępców z informacją o rzekomym wniosku o pożyczkę.2. Następnie SMSy (w których jak widać podszywają się pod IPKO) 3. Po treści SMSów już widać do…

Czytaj dalej »

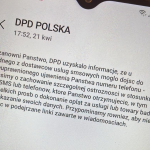

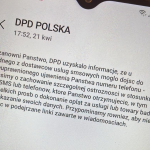

O temacie pisaliśmy tutaj, a incydent miał miejsce najprawdopodobniej w usłudze SerwerSMS. Oto informacja, którą otrzymał dzisiaj jeden z naszych czytelników: Aktualizacja: otrzymaliśmy od firmy SerwerSMS oświadczenie: Na liście firm które poinformowały swoich klientów są np. DPD, Agata Meble, Telestrada, klinika Psychomedic czy InFakt Zgłaszany jest wyciek numeru telefonu oraz…

Czytaj dalej »

Dużo czytelników informuje nas o takim SMSie: Dociekliwi mogą zaznaczyć, że nazwę nadawcy takiego SMSa można sfałszować, lecz raczej wierzymy że wiadomość jest autentyczna. W komunikacie jest (przynajmniej na tę chwilę) informacja o wycieku samego “numeru telefonu”, co też nie jest jakąś ogromną tragedią. Podejrzewamy, że większość Polaków otrzymała kiedyś…

Czytaj dalej »

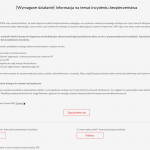

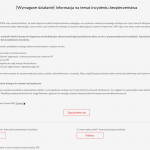

Jeden z czytelników przesłał nam takiego SMSa. Jak widać, język nieco nieporadny… raczej nikt nie używa określenia “doprecyzowanie danych osobowych obywateli Polski”: Na wszelki wypadek potwierdziliśmy, że nie jest to fragment oficjalnej komunikacji MON. Przy okazji cały czas cel jaki ma ekipa wysyłająca takie SMSy pozostaje w sferze domysłów. Może przygotowanie…

Czytaj dalej »

Dostawcy słynnego ProtonMaila odpalają Proton Pass. Firma obiecuje takie funkcje: Na razie dostęp do managera mają mieć wybrani użytkownicy (faza: beta). ~ms

Czytaj dalej »

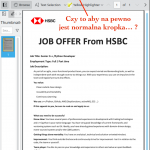

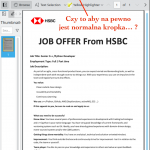

Eset donosi o kampanii cyberataków organizowanych przez północnokoreańską grupę APT. Ta sama grupa została wskazana jako ekipa która wbiła się niedawno do infrastruktury firmy 3CX oraz zainfekowała ich klientów. Tym razem skupmy się chwilę na kampanii fałszywych rekrutacji na LinkedIN. Po krótkiej zaczepce atakujący może wysłać takie wymagania w PDF:…

Czytaj dalej »

Niedawno donosiliśmy o dość niepokojącej operacji infekcji infrastruktury firmy 3CX, dostarczającej oprogramowanie do obsługi VoIP. TLDR: podmieniono oficjalną binarkę (na taką z backdoorem), a aktualizacja została automatycznie zainstalowana przez klientów… W trakcie analizy powłamaniowej okazało się, że zaczęło się od infekcji innego oprogramowania: initial intrusion vector: a malware-laced software package…

Czytaj dalej »

Zaktualizowana wersja to: 112.0.5615.137/138, która łata 8 podatności w tym taką: High CVE-2023-2136: Integer overflow in Skia. Reported by Clément Lecigne of Google’s Threat Analysis Group on 2023-04-12 Google is aware that an exploit for CVE-2023-2136 exists in the wild. Nota bene: raptem kilka dni temu informowaliśmy o innej aktywnie…

Czytaj dalej »

![Śledzenie osób – jak czytanie z otwartej książki [Czwartki z OSINTem] Śledzenie osób – jak czytanie z otwartej książki [Czwartki z OSINTem]](https://sekurak.pl/wp-content/uploads/2023/05/Zrzut-ekranu-2023-05-4-o-12.29.05-150x150.png)

![OSINT^2, czyli kilka słów o weryfikacji danych [czwartki z OSINTem] OSINT^2, czyli kilka słów o weryfikacji danych [czwartki z OSINTem]](https://sekurak.pl/wp-content/uploads/2023/04/image-5-150x150.png)