Eksperymentalnie uruchamiamy program nagradzający Was za podsyłanie nam pewnych ciekawostek. O jakie informacje chodzi? E-maile informujące o naruszeniach RODO (z datą późniejszą niż 28.09.2020) – dotyczy tylko polskich zgłoszeń. Uwaga: chodzi o e-maile, które same firmy rozsyłają do osób dotkniętych np. wyciekiem – przykład tutaj. Ciekawe pomysły na newsy (dotyczy…

Czytaj dalej »

Chodzi o sieć UHS, która zatrudnia 90 000 osób i posiada 400 placówek (sumarycznie w USA oraz UK); roczne przychody sieci to mniej więcej 12 miliardów USD. Dzisiaj sieć wydała takie oświadczenie, sprowadzające się do stwierdzenia: sieć IT w placówkach naszej spółki nie działa z powodu “problemu bezpieczeństwa”. Podpisano: Jane Crawford, szef…

Czytaj dalej »

Tym razem proponujemy Wam dość prosty konkurs na spostrzegawczość – zapiszcie się na webinar od Infradata: Rozwiązania McAfee jako narzędzia wspierające bezpieczeństwo oraz ochronę danych w pracy zdalnej (i nie tylko). Bądźcie na webinarze, przeanalizujcie stronę z zapisem (ale nie atakujcie przypadkiem strony samej Infradata), zobaczcie na potwierdzenie zapisu – w…

Czytaj dalej »

Zaczęło się niewinnie od zgłoszeń naszych czytelników, którzy dostali mniej takiego maila: Niewielka apteka, cóż – zdarza się. Ale niedługo później otrzymaliśmy cynk na Twitterze od Andrzeja o kolejnej aptece (patrz niżej). Na początek myśleliśmy, że chodzi o ten sam podmiot. Treść maila jest bowiem niemal identyczna (gimnastyka umysłowa: znajdźcie…

Czytaj dalej »

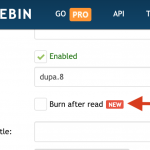

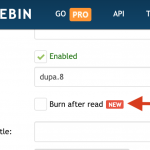

Ochrona hasłem – działa teraz tak (ktoś odgadnie nasze hasło? :-), z kolei “spalenie po przeczytaniu” nieco ciężej zaprezentować na żywo – ale wiadomo o co chodzi… Te pozornie ciekawe dwie nowe funkcje wzbudziły spore zamieszanie w tzw. środowisku ITsec. We’re excited to announce 2 great new features for #Pastebin,…

Czytaj dalej »

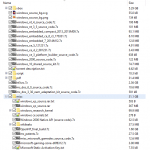

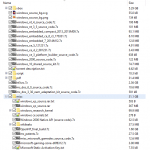

ZDnet jak i wiele innych serwisów donosi o wycieku kodu źródłowego Windows XP, któremu dodatkowo towarzyszy paczka z kodami: Windows 2003 Servera, czy różnymi wersjami systemów Windows CE / Embedded czy MS DOS. Czy wpłynie to na bezpieczeństwo Windowsów? (w szczególności XP-ka, który cały czas jest używany)? Trudno powiedzieć – z…

Czytaj dalej »

Zacznijmy od reakcji czujnej Krakowianki: Byłam dzisiaj świadkiem nietypowej kontroli biletów, mianowicie kontrolerzy wsiedli do 139 na Rondzie Barei o 5:24, sprawdzili bilety i wysiedli. Nie byłoby w tym nic dziwnego, gdyby nie kolejna kontrola na następnym przystanku. Pewien Pan zwrócił uwagę że kontrola była przed chwilą, na co Pani…

Czytaj dalej »

Niedawno pisaliśmy o “amerykańskim żołnierzu” który oszukał 39-latkę na kwotę ~350 000 PLN: Pod koniec lipca, 39-latka za pośrednictwem jednego z portali społecznościowych poznała mężczyznę, który podawał się za amerykańskiego żołnierza, pełniącego misję w Afganistanie. Oszust poprosił kobietę o pomoc, a chodziło o nadanie do niej paczkę z zawartością dokumentów,…

Czytaj dalej »

![Uwaga na SMSy perfekcyjnie podszywające się pod SANEPID [SMS Spoofing] Uwaga na SMSy perfekcyjnie podszywające się pod SANEPID [SMS Spoofing]](https://sekurak.pl/wp-content/uploads/2020/09/sms99-150x150.jpeg)

Ktoś realizuje na tyle przekonywującą akcję, że Wojewódzka Stacja Sanitarno-Epidemiologiczna w Bydgoszczy zdecydowała się na wydanie ostrzeżenia: Na antenie @tvpbydgoszcz informowaliśmy, że ani @WSSEBydgoszcz, ani żadna inna Powiatowa Stacja Sanitarna w #kujawskopomorskie nigdy nie wysyłała, ani nie wysyła wiadomości tekstowych o takiej treści. Podejrzane SMS-y prosimy potraktować jako spam i oszustwo! Sam SMS…

Czytaj dalej »

![Jednorazowe karty płatnicze generowane w locie dla każdego sklepu? 1Password dodał taką opcję w managerze haseł [na razie USA] Jednorazowe karty płatnicze generowane w locie dla każdego sklepu? 1Password dodał taką opcję w managerze haseł [na razie USA]](https://sekurak.pl/wp-content/uploads/2020/09/karta1-150x150.png)

Jeśli ktoś obawia się kradzieży danych karty płatniczej, może używać karty przedpłaconej lub mieć np. kilka kart wirtualnych oferowanych np. przez Revolut. Okazuje się, że można jeszcze prościej – 1Password umożliwił bezpośrednio z przeglądarki zarówno generowanie jak i później używanie przy płatnościach wirtualnych kart płatniczych. Mamy też dodatkowe bonusy, dla osób lubiących mocno…

Czytaj dalej »

Jeśli interesujesz się technicznym OSINT-em, czy rekonesansem infrastruktury sieciowej – mamy dla Ciebie 4-godzinne, absolutnie unikalne szkolenie on-line od sekuraka. Zapisy tutaj: https://recon.sekurak.pl/ O czym będziemy mówili? Rekonesans poddomen, rekonesans konkurencji, automatyzacja rekonesansu, techniki pasywne i aktywne, rekonesans skasowanych (ponoć ;-) danych, nmap czy konkretne case studies – to tylko parę tematów,…

Czytaj dalej »

Dane w bazie były aktualizowane na bieżąco, a zbierane były z mobilnej wersji wyszukiwarki (appka na Androida oraz iOS): Hakcil and his team discovered a 6.5TB server and saw it was growing by as much as 200GB per day. Based on the sheer amount of data, it is safe to…

Czytaj dalej »

Dzisiaj chciałbym skupić się na wpisach Twitterowych pod kątem zawartych w nich metadanych. Nie mam tutaj na myśli wyciągania geolokalizacji na podstawie danych EXIF ze zdjęć, bo te są automatycznie usuwane przed ich opublikowaniem, ale o obserwowaniu lokalizacji dodawanej do tweetów oraz czasu, kiedy te są dodawane. Domyślnie w naszym…

Czytaj dalej »

Twój Kurier Olsztyński donosi: Eksploatowali [może bardziej pasowałoby słowo: eksploitowali? – przyp. sekurak] sprzęt niezgodnie z jego przeznaczeniem, w tym „paląc gumę”, następnie porzucając hulajnogę gdy ta się rozładowała i przesiadając się na kolejne, również nie płacąc za przejazdy: Jeździli po całym mieście. Od Jarot, przez Nagórki po Plażę Miejską….

Czytaj dalej »

Po Waszych licznych prośbach uruchamiamy pierwsze (bezpłatne) szkolenie dla uczniów. Sugerowany wiek 14+ Do wyboru tematu zainspirowała nas świeża historia 14-latka z Brazylii, który niedawno otrzymał aż $25 000, za zgłoszenie pewnego buga do Facebooka. Są i młode osoby, które zarabiają jeszcze więcej – ten 19-letni Argentyńczyk otrzymał w sumie…

Czytaj dalej »

![Uwaga na SMSy perfekcyjnie podszywające się pod SANEPID [SMS Spoofing] Uwaga na SMSy perfekcyjnie podszywające się pod SANEPID [SMS Spoofing]](https://sekurak.pl/wp-content/uploads/2020/09/sms99-150x150.jpeg)

![Jednorazowe karty płatnicze generowane w locie dla każdego sklepu? 1Password dodał taką opcję w managerze haseł [na razie USA] Jednorazowe karty płatnicze generowane w locie dla każdego sklepu? 1Password dodał taką opcję w managerze haseł [na razie USA]](https://sekurak.pl/wp-content/uploads/2020/09/karta1-150x150.png)