Każdy z nas, kto choć na chwilę szukał sposobu na zapewnienie anonimowości w sieci, spotkał się zapewne z pojęciem sieci TOR (The Onion Routing). I choć technologia ta pochodzi z lat 90, do chwili obecnej jest szeroko stosowana między innymi przez dziennikarzy, badaczy cyberbezpieczeństwa i każdego kto chce pozostać anonimowy…

Czytaj dalej »

Atakujący wykorzystywał urządzenie WiFi Pineapple: Procedura była dość standardowa / prosta: Urządzenie WiFi Pineapple cały powyższy atak automatyzuje. Policja skonfiskowała sprzęt (telefon, laptop, WiFi Pineapple) na jednym z lotnisk, przeszukała również mieszkanie podejrzanego, gdzie zlokalizowano “tysiące intymnych zdjęć/filmów” oraz przechwycone dane logowania innych osób. Co ciekawe, przestępca próbował zdalnie usunąć…

Czytaj dalej »

Specjalista ds. cyberbezpieczeństwa odpowiada za ochronę sieci, danych, systemów, oraz użytkowników przed cyberzagrożeniami i dba o zachowanie najwyższego poziomu ich bezpieczeństwa. Oprócz wiedzy z zakresu wykrywania problemów, luk w zabezpieczeniach, administracji systemów czy infrastruktury sieci powinien on posiadać pewne cechy osobowości, które ułatwiają codzienną pracę. O jakich cechach mowa? Myślenie…

Czytaj dalej »

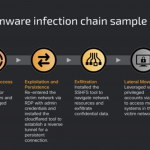

Badacze z Cisco Talos (zespołu Threat Intelligence należącego do firmy Cisco), zaobserwowali na początku sierpnia 2025 r. nową aktywność rosyjskojęzycznej grupy ransomware – Kraken. Jej członkowie wywodzą się z grupy Hello Kitty, o której było głośno w 2021 r. za sprawą ataku na CD Projekt, o czym pisaliśmy tutaj. Obecnie,…

Czytaj dalej »

Od pewnego czasu na łamach sekuraka pojawia się coraz więcej informacji łączących bezpieczeństwo IT oraz sztuczną inteligencję (najczęściej mowa o generatywnej SI, a dokładniej dużych modelach językowych). Boom, a właściwie bańka AI zdaje się rosnąć w zatrważającym tempie. Jednak patrząc na rzeczywiste zdolności modeli w działaniach ofensywnych – jak na…

Czytaj dalej »

Dodatkowo lekarz z Wrocławia informuje o wycieku danych: “Dane Państwa – imię, nazwisko, płeć, adres, PESEL, w niektórych przypadkach numer telefonu, a także dane medyczne z wizyt dermatologicznych, były gromadzone w zewnętrznym lekarskim programie gabinetowym Medfile, do którego w wyniku cyberataku nastąpił nieuprawniony dostęp. W wyniku ataku na dane niektórych…

Czytaj dalej »

IT to jeden z tych sektorów gospodarki, które dynamicznie się rozwijają – a specjaliści są cały czas pożądani na rynku pracy. Pracownicy firm z branży powinni stale aktualizować swoją wiedzę – a czy warto być na bieżąco z samą sytuacją na rynku pracy? Zdecydowanie! Wiedza na temat pożądanych kompetencji Śledząc…

Czytaj dalej »

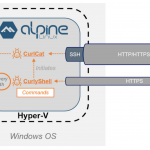

Na początku listopada 2025 r. badacze bezpieczeństwa z Bitdefender opublikowali raport, w którym zaalarmowali o wykryciu nowej aktywności rosyjskiej grupy APT – Curly COMrades, wymierzonej w organizacje w Europie Wschodniej. Grupa ta jest znana z przeprowadzania ataków na instytucje rządowe w Gruzji oraz Mołdawii. Ich modus operandii polega na wykorzystaniu…

Czytaj dalej »

OpenAI zamieściło wpis informujący o “incydencie bezpieczeństwa” związanym z platformą Mixpanel – dostawcy usług analitycznych dla produktów OpenAI. Na wstępie podkreślamy ważną informację – nadużycie dotyczyło systemów Mixpanel, którego OpenAI jest klientem. Naruszenie nie dotknęło systemów OpenAI takich jak historia czatów, informacje o wykorzystaniu API, poświadczeń (hasła, klucze API) czy…

Czytaj dalej »

Doniesienia na temat problemów z bezpieczeństwem w świecie IoT znajdują się już w naszym stałym repertuarze, jednak opleceni coraz gęstszą siecią sprzętu zaliczanego do tej grupy często nie zdajemy sobie sprawy skąd czyhają kolejne zagrożenia. Tym razem pochylimy się nad raportem zespołu Quokka. Badacze wzięli na warsztat popularne cyfrowe ramki…

Czytaj dalej »

Rozwiązania do automatycznego formatowania i upiększania kodu są popularne wśród programistów. Istnieją też narzędzia, które pozwalają na przetwarzanie (ładne formatowanie, usuwanie zbędnych znaków w celu zmniejszenia objętości) danych zawartych w strukturach typu JSON czy XML. Nie ma w tym nic złego, o ile operacje tego typu wykonywane są lokalnie. Istnieją jednak serwisy, które pozwalają na przetwarzanie…

Czytaj dalej »

Ponad dwa miesiące temu, opisywaliśmy nowy rodzaj kampanii wymierzonej w developerów npm o nazwie Shai-Hulud. Złośliwe, samoreplikujące się oprogramowanie wykorzystywało znane narzędzia, takie jak trufflehog do poszukiwania tokenów i sekretów. Ponadto wykorzystywało wykradzione tokeny do infekowania paczek w rejestrze npm. Ten drugi krok pozwalał na rozprzestrzenianie się w środowiskach deweloperów….

Czytaj dalej »

Jeśli czujesz, że technologia AI zmienia świat, a Ty nie chcesz zostać w tyle – ale jednocześnie jesteś osobą zabieganą i nie masz czasu na długie, skomplikowane szkolenia – mamy dla Ciebie idealne rozwiązanie! Ruszamy z cyklem krótkich szkoleń SOS AI – Sekurak o Sekretach AI, w formule dla zabieganych,…

Czytaj dalej »

Open WebUI to otwartoźródłowa, samodzielnie hostowana platforma AI. Można korzystać z niej na własnym serwerze, ale również lokalnie na urządzeniu. Obsługuje różne interfejsy LLM, takie jak Ollama i API kompatybilne z OpenAI. TLDR: W październiku 2025 badacz zgłosił podatność XSS występującą w aplikacji. 21 października została załatana, a 7 listopada…

Czytaj dalej »

Ten wpis zaczniemy od anegdoty Tomka Turby, którą lubi ją przytaczać mówiąc o systemach monitorowania infrastruktury IT: W jednym z projektów monitoring miał status… zawsze zielony. Wszystko świeciło jak na święta: 100% OK. Aż do dnia, w którym pożar serwerowni skasował połowę infrastruktury. Monitoring: nadal zielony. Od tej pory ‘zielone…

Czytaj dalej »